規劃 Fortinet FortiGate 部署

本主題提供佈建流程的總覽,並說明 Megaport Virtual Edge(MVE)的部署考量。

| 您提供 | Megaport 提供 |

|---|---|

| 分支的網際網路連線 | 用於承載虛擬化網路功能(VNF)設備的平台 |

| 在分支啟用的 VNF 供應商 | 從分支到 Megaport 網路上任一目的地的完整連線,並可與其他 Megaport 產品與服務互通 |

| 在分支安裝的用戶端駐地設備(CPE) | Megaport Internet 連線,透過網際網路終止 MVE 與分支 CPE 之間的通道 |

| 在 Megaport SDN 上使用的 VNF 軟體授權 | 存取 Megaport 生態系統 |

Fortinet FortiGate 功能

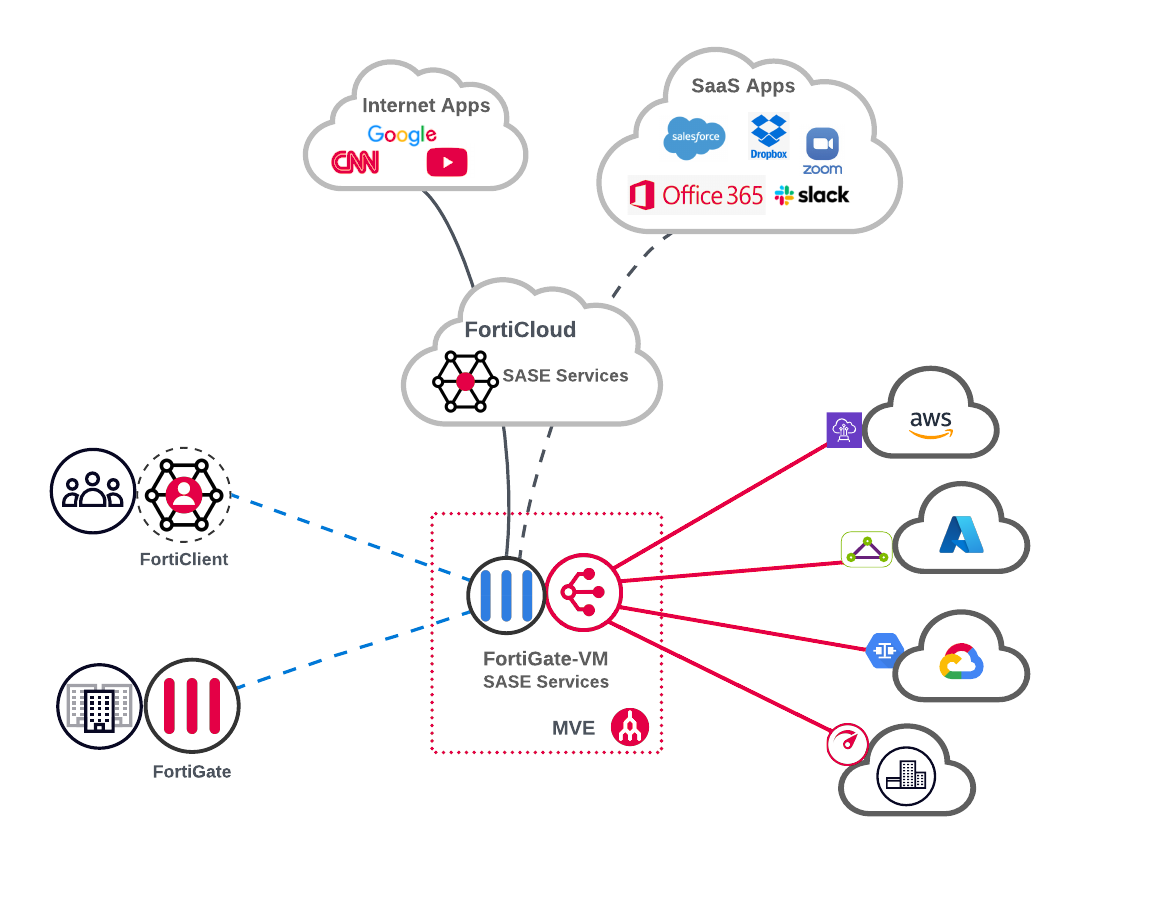

FortiGate-VM 在單一虛擬機上同時提供 NGFW 與 SD-WAN 服務。將 FortiGate-VM 裝載於 MVE 不僅能最佳化邊緣到雲端的網路連線,還能在 Megaport 主幹網路各區段套用進階的安全服務與原則。

將 FortiGate-VM 嵌入 Megaport 的 NaaS 平台,可在邊緣與雲端網路織體之間延伸以下核心 Secure Access Service Edge (SASE)安全存取服務邊緣(SASE)是一種資安架構,將資安與網路連線技術整合為單一雲端交付的平台,以實現安全且快速的雲端轉型。

元素:

-

次世代防火牆(NGFW),包含具狀態防火牆原則、網路位址轉譯(NAT)、入侵防護服務、Secure Sockets Layer(SSL)檢測,以及威脅情報。

-

Secure web gateway(SWG)服務,透過網頁內容過濾與惡意軟體掃描,保護裝置免於造訪惡意的網際網路目的地。

-

Zero trust network access(ZTNA),在每次應用程式工作階段之前驗證使用者與裝置來控制應用程式的存取,並確認其符合組織的存取該應用程式之原則。

FortiGate-VM 也支援透過 FortiClient 端點安全代理,與 Fortinet SASE 解決方案進行遠端使用者整合。FortiClient 讓裝置可透過 VPN(SSL 或 IPsec)或 ZTNA 通道,安全連線至安全性織體。

FortiSASE 解決方案也允許在混合式設計中同時使用 FortiGate 與 FortiCloud 服務。舉例來說,網際網路與特定的 SaaS軟體即服務 (SaaS) 是一種雲端運算形式,其中服務提供者向客戶提供應用程式供其使用,並管理該應用程式所使用的所有硬體與軟體資源。SaaS 有時亦稱為「隨選軟體」,通常採用依使用量付費或訂閱費用的計價方式。

應用程式,可透過 FortiCloud 同時使用 SWG 與雲端存取安全代理(CASB)加以保護,而私有的 Megaport 連線則由 FortiGate 安全服務保護。

備註

如果您已部署 Fortinet 防火牆,您可以將其連線到 MVE,讓總部或分支能透過私有互連存取雲端服務。

如需這些功能的詳細資訊,請參閱:

部署考量

本節概述 MVE 的部署選項與功能。

Fortinet FortiGate 與許多其他 VNF 供應商相同,可使用虛擬 FortiGate 設備或實體 FortiGate 設備。然而,使用 Fortinet,您可以將這些設備設定為多種用途。例如,您可以將 Fortinet 設備設定為:

-

僅作為遠端辦公室的次世代防火牆(NGFW),只進行本機設定與本機記錄。

-

作為集中管理(含集中記錄),或作為集中管理(不含集中記錄)。

-

於傳統的 SD-WAN 風格覆疊網路中使用。

如需詳細資訊,請參閱 Fortinet Documentation Library。

與 MVE 整合的 VNF 設備供應商

MVE 已與 Fortinet FortiGate 整合,並使用 Fortinet FortiManager 主控台來建立私有覆疊網路。

如需 MVE 平台上所有支援的 NFVsMVE 是一個隨選、廠商中立的網路功能虛擬化(NFV)平台,為部署於 Megaport 的全球軟體定義網路(SDN)邊緣的網路服務提供虛擬化基礎架構。 例如 SD-WAN 與 NGFW 等網路技術可透過 Megaport Virtual Edge 直接託管於 Megaport 的全球網路上。

資訊,請參閱 Megaport Virtual Edge (MVE) product page。

MVE 位置

若需可連線到 MVE 的全球位置清單,請參閱 Megaport Virtual Edge 位置。

為您的 MVE 執行個體選擇規格

執行個體大小決定 MVE 的功能,例如可支援多少並發連線。

選擇 MVE 執行個體大小時,請留意以下事項:

-

網路資料流負載的任何增加都可能降低效能。例如,使用 IPsec 建立安全通道、加入流量路徑導引,或使用深度封包檢測(DPI),都會影響最大吞吐速率。

-

對未來網路擴充的規劃。

若要查詢您的部署可用的 MVE 執行個體大小,請在 MVE 設定流程中使用 Megaport Portal。可用的大小取決於所選廠商與部署位置,並可能因此而異。Megaport Portal 會顯示針對您所選廠商與位置 可用的大小。

在 Megaport Portal 中檢查 MVE 執行個體大小

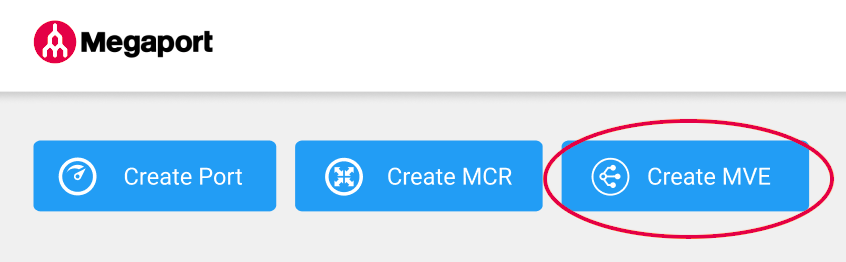

- 在 Megaport Portal 中,前往 Services (服務) 頁面。

-

按一下 Create MVE (建立 MVE)。

-

選取 Fortinet FortiGate-VM。

-

選取軟體版本。

-

按一下 Next (下一步)。

-

選取 MVE 位置。

選擇在地理位置上接近目標分支與/或內部部署位置的據點。

您可以使用 Search (搜尋) 欄位來尋找目標 Port 的 Port 名稱、國家、都會城市或位址。您也可以依多樣性區域進行篩選。

-

系統會根據所選位置顯示可用的執行個體大小清單。可用的大小會以綠色反白並標示為 Available (可用)。各大小支援的並發連線數量不同,且各合作夥伴產品的量測指標略有差異。

備註

如果您想要的 MVE 大小不在清單中,表示所選位置的容量不足。您可以選擇具有足夠容量的其他位置,或聯絡您的客戶經理討論需求。

未來若需要更多 MVE 容量該怎麼辦?

若要增加 MVE 容量,您可以採用以下選項:

-

您可以佈建另一個 MVE 執行個體,將它新增至您的 覆疊網路,並在兩個 MVE 之間分攤工作負載。

-

您可以佈建較大的 MVE 執行個體,將它新增至您的 覆疊網路,將連線從舊的 MVE 遷移至新的較大 MVE,然後汰除舊的 MVE。

您可以隨時調整 Megaport Internet 頻寬,而不必拆除虛擬機。

安全性

MVE 可為啟用網際網路的分支位置,往返 Megaport SDN 上的任意端點或服務供應商,提供安全的傳輸能力。合作夥伴 SD-WAN 產品由 CSP 託管的執行個體,會將關鍵流量經由 Megaport SDN 路由,降低對網際網路的依賴。流量在穿越 Megaport SDN、往返 MVE 的過程中,會維持加密並受您的原則控管。

Fortinet FortiGate 包含一項完整的安全功能:Secure Access Service Edge (SASE)安全存取服務邊緣(SASE)是一種資安架構,將資安與網路連線技術整合為單一雲端交付的平台,以實現安全且快速的雲端轉型。

。Fortinet 在 MVE 上原生支援 SASE 與 SD-WAN 服務。如需詳細資訊,請參閱 Megaport 網路中的 SSE 與 SASE。

授權

您需自備 Fortinet(FortiGate)SD-WAN 授權以搭配 MVE 使用。您有責任為在 Megaport 網路上建立的 SD-WAN 端點備妥適當的授權。

VLAN 標記

Megaport 使用 Q-in-Q802.1Q 隧道(亦稱為 Q-in-Q 或 802.1ad)是 OSI 第 2 層服務提供者為其客戶所使用的一種技術。802.1ad 提供 內層 與 外層 標籤,其中外層(有時稱為 S-tag,代表服務提供者)可移除,以露出用於區隔資料的內層(C-tag 或客戶)標籤。

來區分主機硬體系統上的 VXC 與 MVE。租戶的 MVE 會在面向網際網路的連結上接收未加標記的流量,並在通往 Megaport 網路其他目的地(例如 CSP 接入點或其他 MVE)的 VXC 上接收單一標記的 802.1Q 流量。欲知詳情,請參閱 設定 Q-in-Q。

vNICs

每個 MVE 最多可擁有五個 vNIC。建立 MVE 時會預設建立一個 vNIC。您可以再新增最多四個,總計五個。

在為您的 MVE 指定 vNIC 數量之前:

-

請注意,MVE 訂購完成後,vNIC 數量無法變更。請在建立 MVE 時預先決定要指定的 vNIC 數量。

-

請諮詢您的服務供應商,確認若新增 vNIC 不會影響功能。

備註

若您需要在 MVE 訂購後變更 vNIC 數量,則必須取消並重新訂購該 MVE。

如需詳細資訊,請參閱 vNIC 連線類型。