透過專用雲端連線路徑啟用雲原生 VPN/加密選項

當透過 ExpressRoute 連線到 Microsoft Azure 或使用 Direct Connect 連線到 Amazon Web Services 來建置進入公有雲的專用連線時,傳輸路徑的安全性是安全風險評估的一部分,以將任何可能的中間人攻擊風險降到最低。

Azure 與 AWS 已發佈如何透過其各自的專用雲端連線選項使用 VPN 服務的詳細資訊:

本主題說明使用專用雲端連線的多種情境,包括:

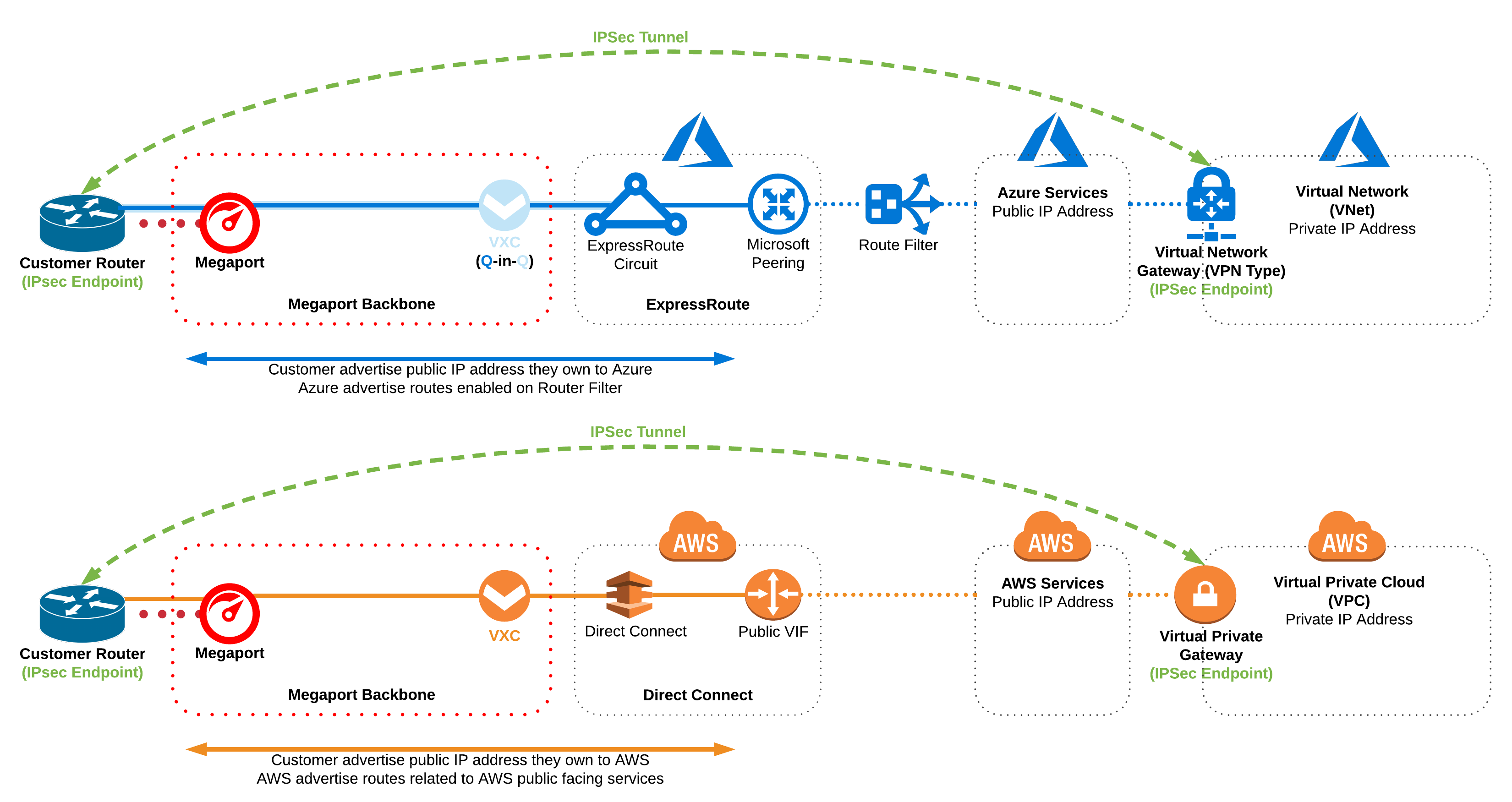

- 情境 1: IPsec VPN – Azure ER Microsoft Peering 或 AWS DX Public VIF

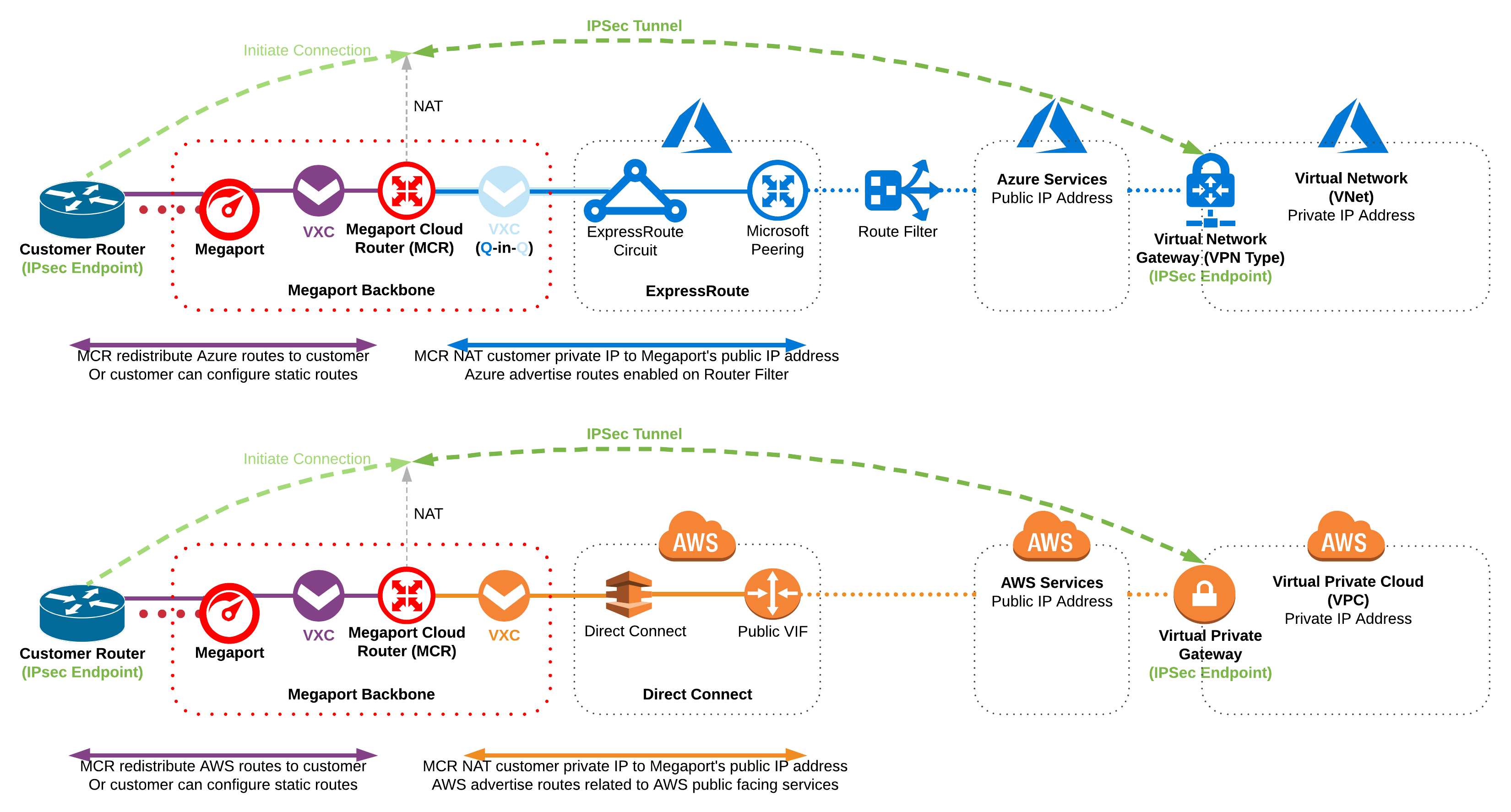

- 情境 2: 透過 Megaport Cloud Router (MCR) 的 IPsec VPN – Azure ER Microsoft Peering 或 AWS DX Public VIF

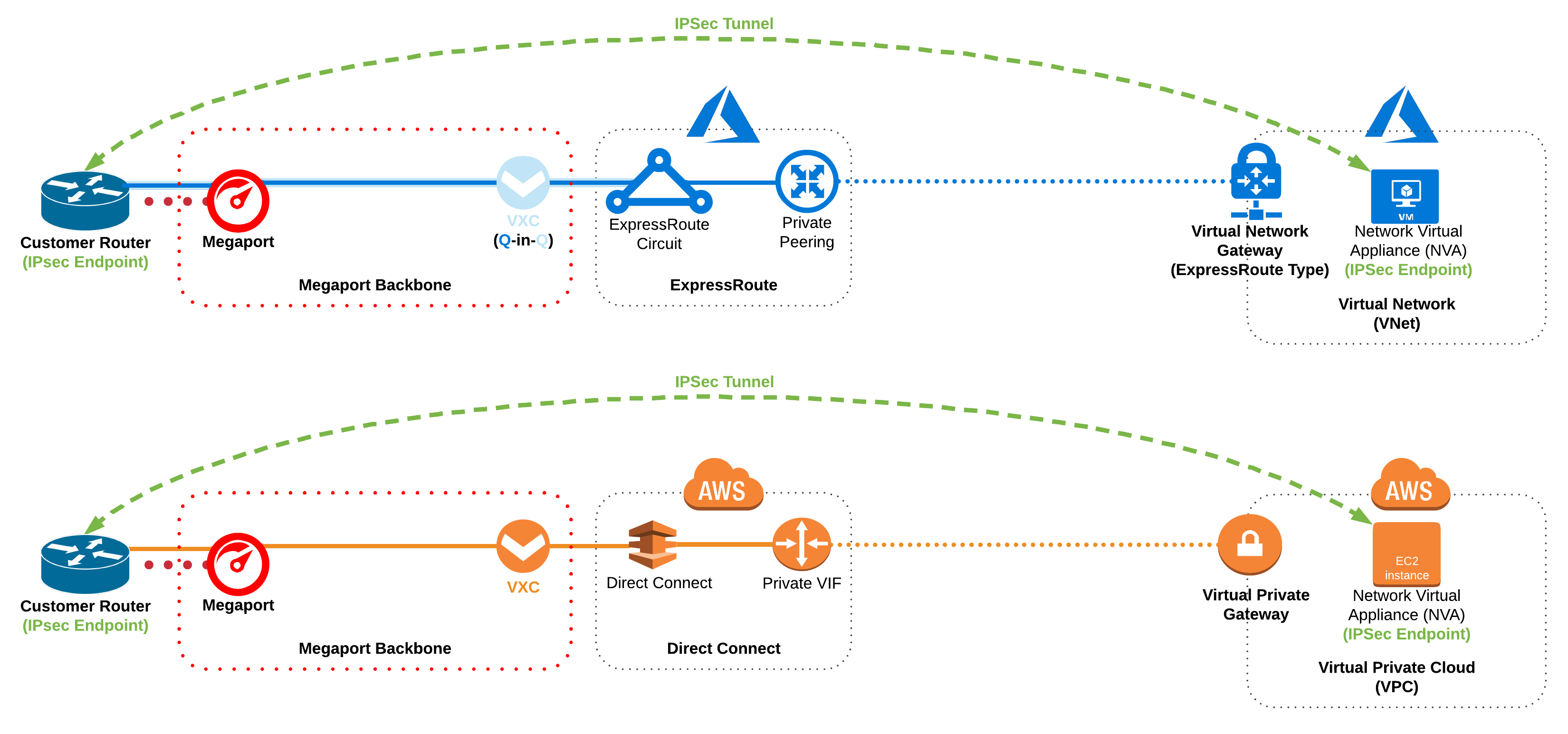

- 情境 3: IPsec VPN – Azure ER Private Peering 或 AWS DX Private VIF,並在 Azure 或 AWS 中使用 Network Virtual Appliance (NVA)在 Azure 或 AWS 中,網路虛擬設備(NVA)用於控制依不同安全等級分類之網路區段之間的流量。 例如,介於安全的虛擬網路與公用網際網路之間。

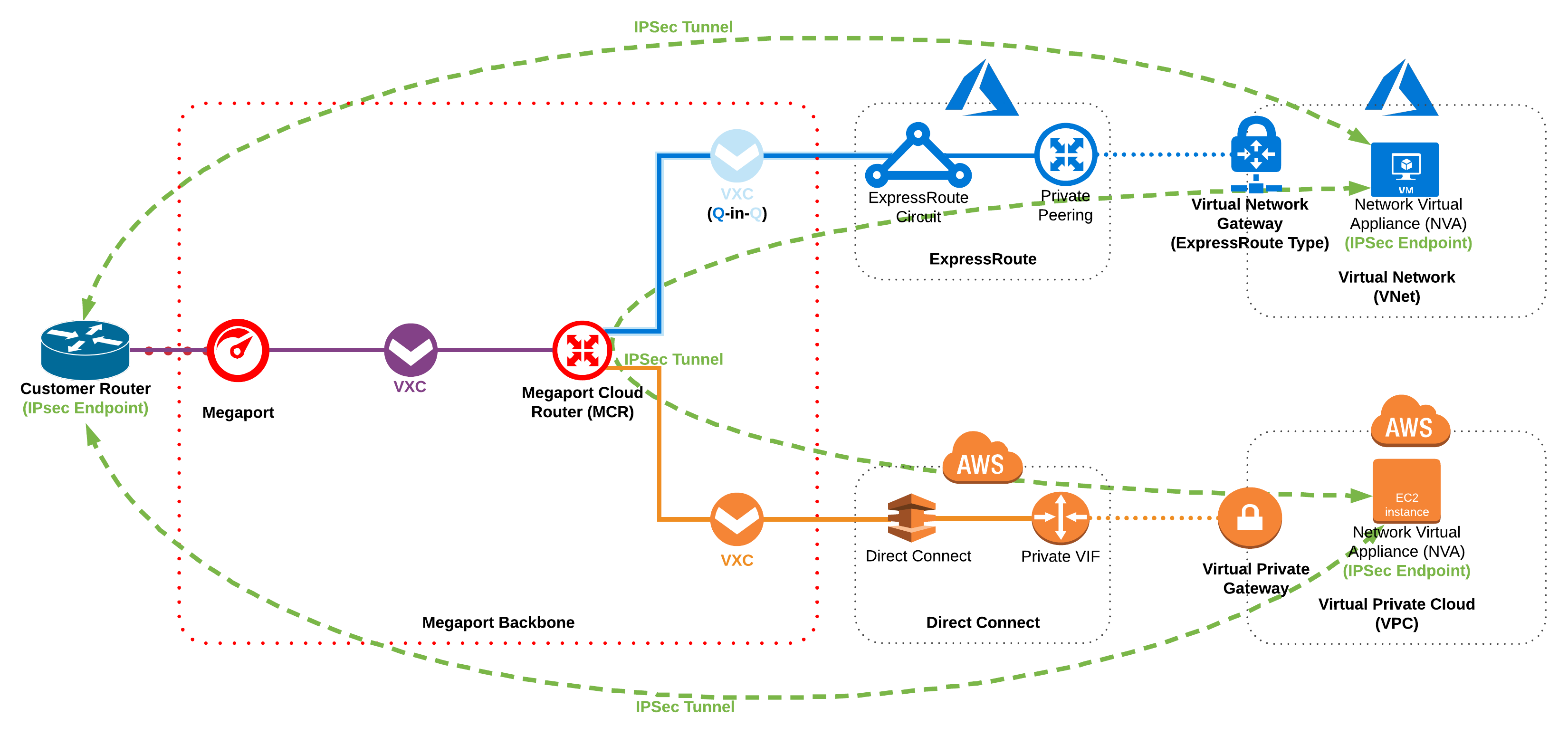

- 情境 4: IPsec VPN – 多雲環境,於 Azure 與 AWS 中使用 Network Virtual Appliance (NVA)

| 情境 3 | ||

|---|---|---|

| IPsec(或其他)VPN - Private Peering 或 Private VIF,並在 Azure 或 AWS 中使用 Network Virtual Appliance (NVA)。 | ||

| 先決條件 | ||

|

||

| Megaport 所需技術 | 需要幾個? | |

| Port | 是 | 1 (在 Link Aggregation/LAG 中為 2) |

| Megaport Cloud Router (MCR) | 否 | |

| Virtual Cross Connect (VXC) | 是 | 每個 CSP 1 條 (Azure 或 AWS) |

|

||

| 考量事項 | ||

|

||

| 情境 4 | ||

|---|---|---|

|

IPsec(或其他)VPN - 多雲環境,於 Azure 與 AWS 中使用 Network Virtual Appliance (NVA)。 此解決方案適用於地端基礎設施與 CSP 地理位置不相近的組織。 |

||

| 先決條件 | ||

|

||

| Megaport 所需技術 | 需要幾個? | |

| Port | 是 | 1 (在 Link Aggregation/LAG 中為 2) |

| Megaport Cloud Router (MCR) | 是 | 1 |

| Virtual Cross Connect (VXC) | 是 | 每個 CSP 1 條 (Azure 與 AWS),以及 1 條 Private VXC |

|

||

| 考量事項 | ||

|

||