使用 IPsec 與 Megaport

如果您需要在 IP 網路中對端點之間的流量進行加密,IPsec網際網路協定安全性(IPsec)是一組用於網際網路協定(IP)通訊的安全網路協定套件,透過在通訊工作階段中對資料封包進行驗證與加密來運作。它在 IP 網路上為兩台電腦之間提供安全的加密通訊,並用於虛擬私人網路(VPN)。

是最常見的解決方案。經 IPsec 加密的流量可以透明地承載於任何 Megaport VXC 上。

使用 Megaport 建立加密的 IPsec 連線

您可以建立 IPsec 加密的客戶對客戶、客戶對雲端,或雲端對雲端連線。若需建立 IPsec 連線的詳細資訊,請參閱您的雲端或設備供應商的文件。 在 Megaport Cloud Router(MCR)上,您可以在 Megaport Portal 建立期間啟用 IPsec,或在其上線後編輯 MCR 以啟用 IPsec。詳情請參閱 在 MCR 上使用 IPsec。

支援的演算法

MCR 會向 IPsec 對等端提供下列演算法。 目前這些選項無法設定。

加密

-

AES128-GCM-128

-

AES256-GCM-128

完整性

-

HMAC SHA-1

-

HMAC SHA-256

-

HMAC SHA-384

-

HMAC SHA-512

金鑰交換(Diffie-Hellman 群組)

-

MODP

-

Diffie-Hellman 群組 2(1024 位元)

-

Diffie-Hellman 群組 14(2048 位元)

-

-

ECP

-

Diffie-Hellman 群組 19(256 位元隨機)

-

Diffie-Hellman 群組 20(384 位元隨機)

-

Diffie-Hellman 群組 21(521 位元隨機)

-

IP MTU 設定

由於加密與封裝,IPsec 封包會包含額外開銷。建議您謹慎設定您的 IP 最大傳輸單元(MTU)IP MTU(最大傳輸單元)是指可透過網路介面(VXC)傳送的 IP 封包之最大大小(以位元組計)。

Jumbo 封包大於標準的 1500 位元組(MTU),通常用於高效能網路,以降低額外開銷並提升效率。

以符合您的網路。 最大值取決於已協商的演算法。

如果您未設定 IP MTU,MCR 會使用下列預設值:

- 對於 IPv4,父介面 IP MTU 減少 96 位元組

- 對於 IPv6,父介面 IP MTU 減少 116 位元組

這些數值可因應開銷最大的演算法。

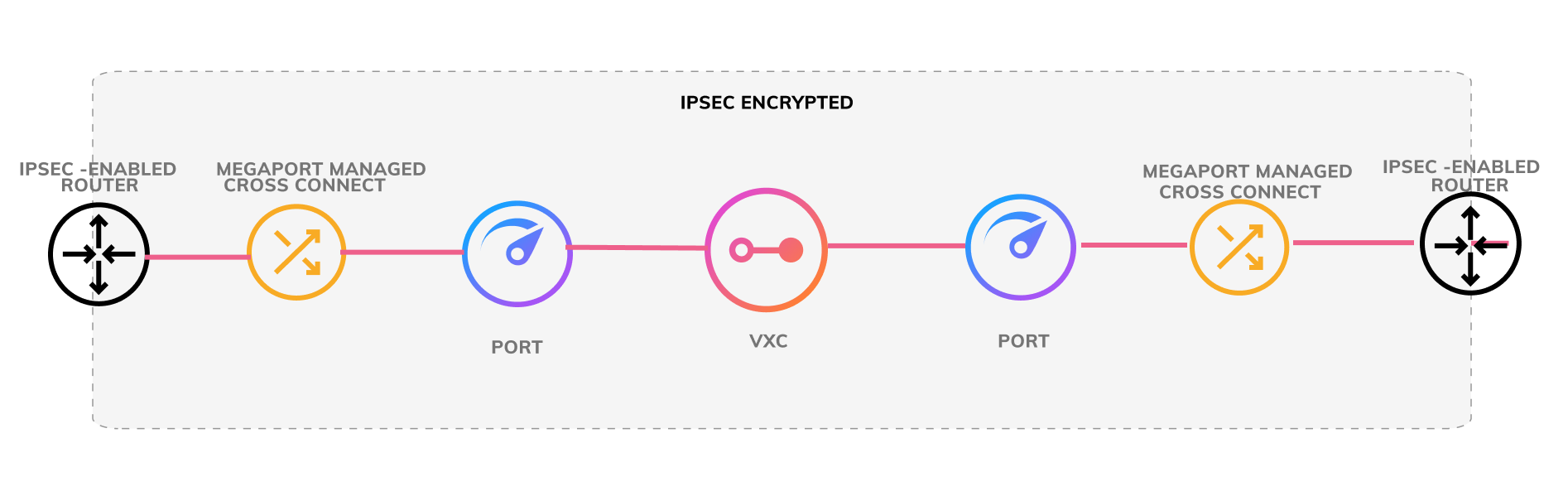

使用 Megaport 與 IPsec 建立客戶對客戶連線

您可以使用 Megaport 服務,於您自家的兩個裝置之間建立 IPsec 連線。

先決條件

在建立客戶對客戶的 IPsec 加密連線之前,您需要:

- 每個據點各有一台支援 IPsec 的路由器。

- 在可自您支援 IPsec 的路由器實體連線到 Port 的據點,具備 Megaport Ports,作為您連線兩端的 Port。

建立客戶對客戶加密連線

- 從每台支援 IPsec 的路由器,建立到 Megaport Port 的實體連線。

- 使用 VXC 連接您的 Ports。

- 在連接到 Megaport 的介面上建立 IPsec 連線

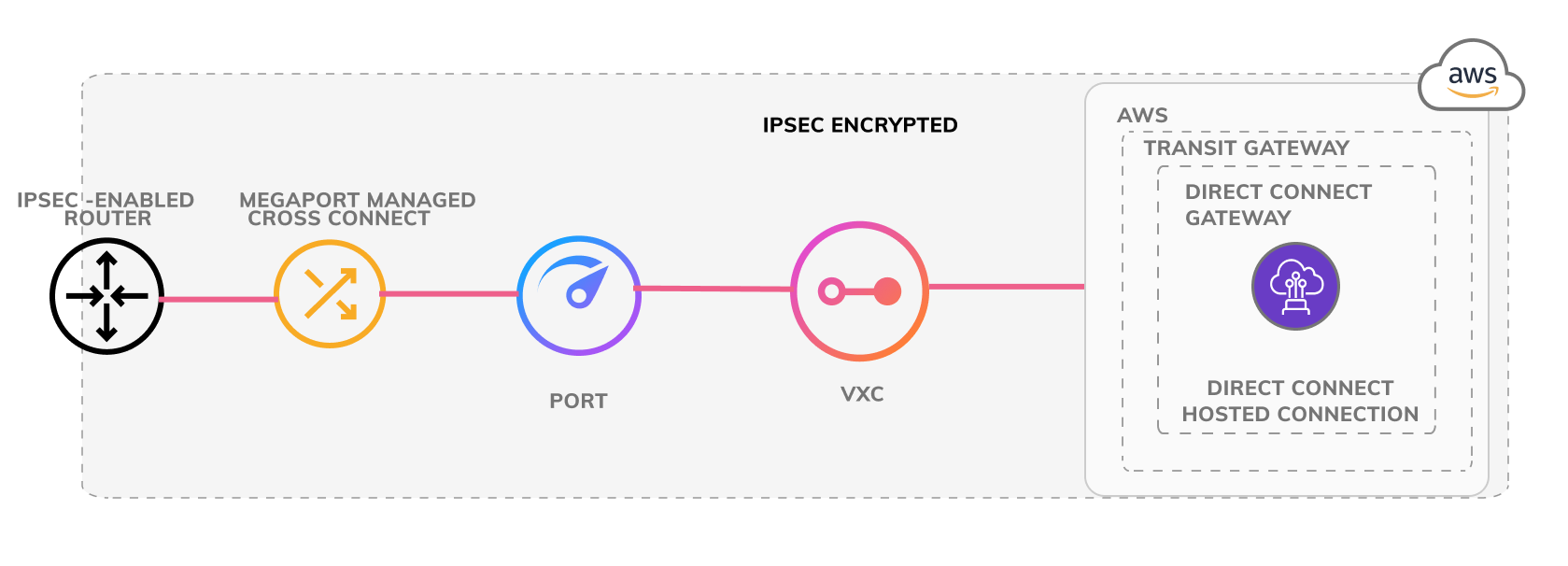

使用 Megaport 與 IPsec 建立客戶對雲端連線

先決條件

在建立客戶對雲端的 IPsec 加密連線之前,您需要:

- 一台支援 IPsec 的路由器。

- 在可自您支援 IPsec 的路由器實體連線到 Port 的據點具有一個 Megaport Port。

- 與您的 CSP 的連線。

建立客戶對雲端加密連線

此範例示範從客戶到 AWS Direct Connect 的 IPsec 連線。

- 從您支援 IPsec 的路由器,建立到 Megaport Port 的實體連線。

- 使用 VXC 將 Port 連接到 CSP,本例為 AWS Direct Connect。

- 在您的裝置與 CSP 的 VPN 服務之間建立 IPsec 通道。

此連線將自支援 IPsec 的路由器 一直到 AWS Transit Gateway 都採用 IPsec 加密

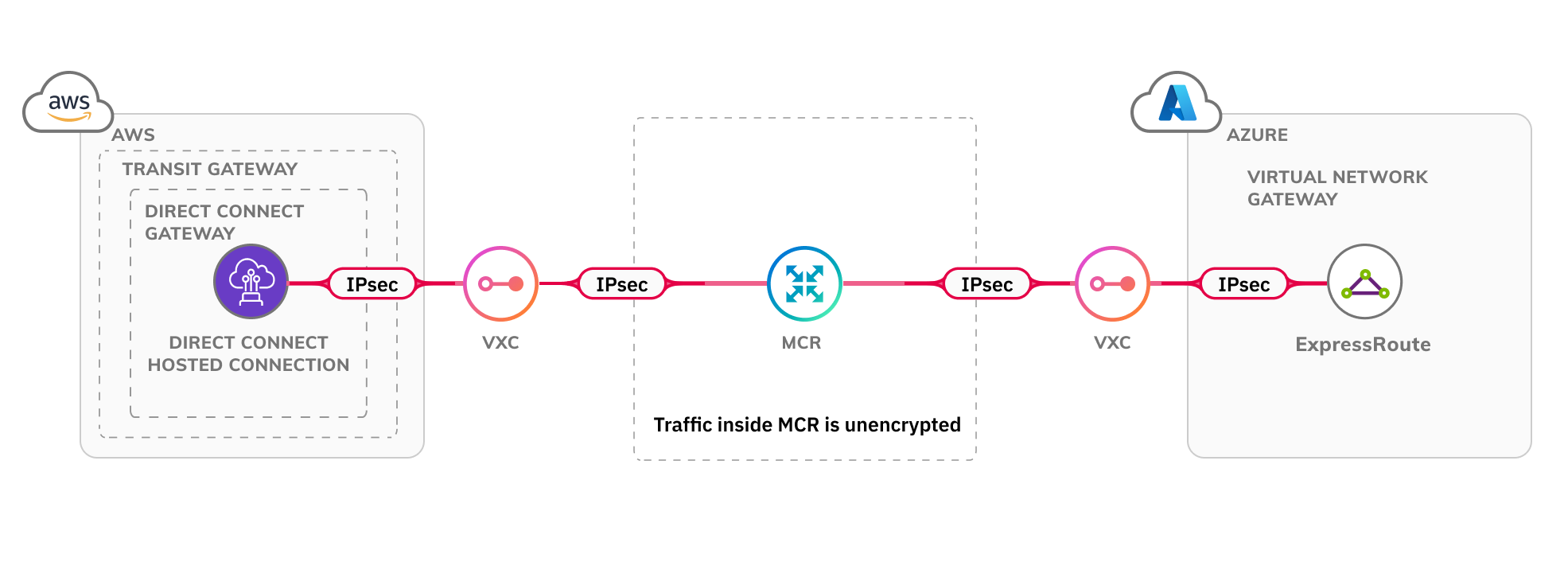

使用 Megaport 與 IPsec 建立雲端對雲端連線

先決條件

在建立雲端對雲端的 IPsec 加密連線之前,您需要:

- 已啟用 IPsec 的 Megaport Cloud Router(MCR)。

- 與您的 CSP 的 VXCs 連線

建立雲端對雲端加密連線

此範例說明從 AWS Direct Connect 到 Azure ExpressRoute 的 IPsec 連線。

- 建立一條 VXC,將您的 Direct Connect 連線連接到 MCR。

- 使用一條 VXC,將 MCR 連接到 ExpressRoute 連線。

- 在 AWS 與 Azure 的 VPN 服務之間建立 IPsec 通道。

如需詳細資訊,請參閱 在 MCR 上使用 IPsec。

此連線將從 AWS Transit Gateway 到 Azure Virtual Network Gateway 皆為 IPsec 加密

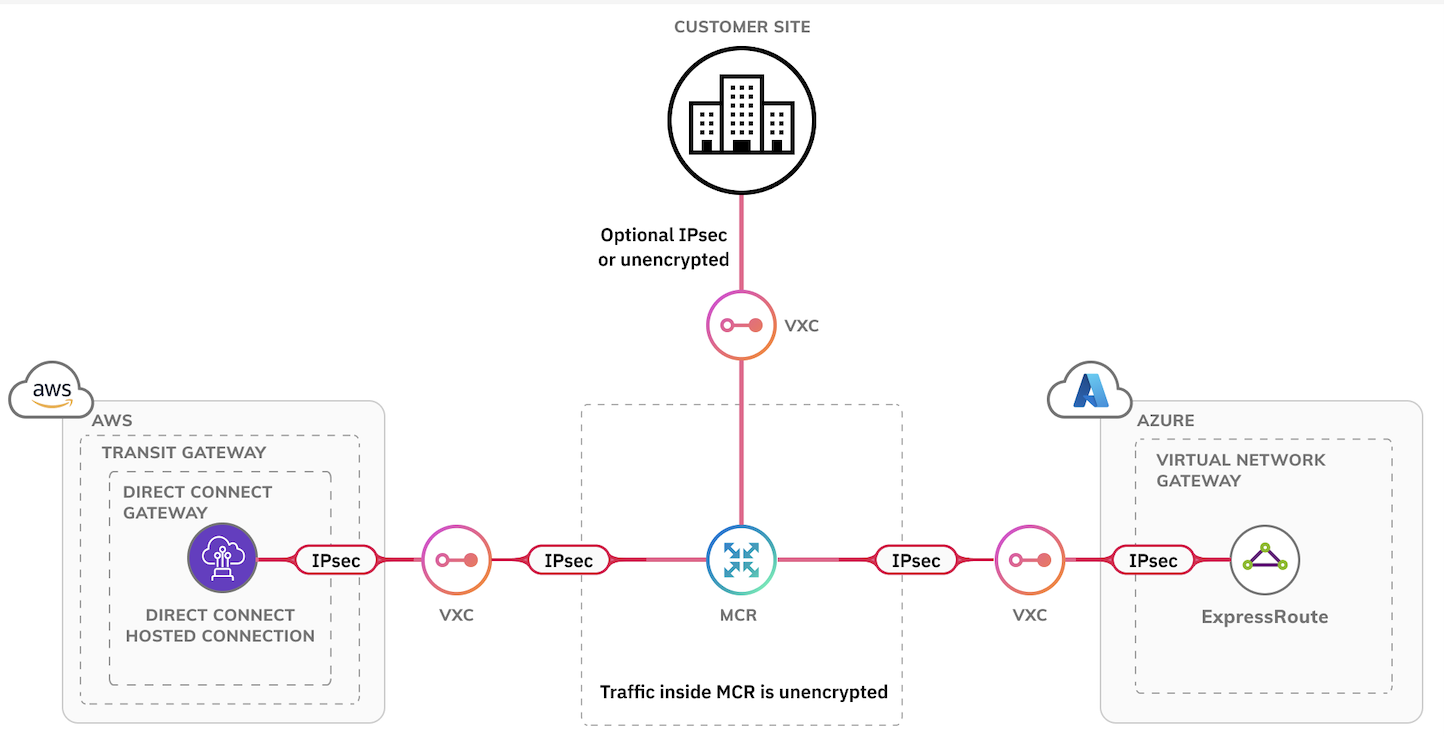

使用 Megaport 與 IPsec 通道建立雲端對雲端連線

先決條件

在使用 IPsec 通道建立雲端對雲端連線之前,您需要:

- 已啟用 IPsec 的 Megaport Cloud Router(MCR)。

- 透過 VXCs 與您的雲端服務供應商建立的連線。

建立雲端對雲端加密連線

此範例說明從 AWS Direct Connect 到 Azure ExpressRoute 的 IPsec 連線。

- 建立一條 VXC,將您的 Direct Connect 連線連接到 MCR。

- 建立一條 VXC,將 MCR 連接到 ExpressRoute 連線。

- 在 VXC 上於 MCR 與 Direct Connect 連線之間建立 IPsec 通道。 如需詳細資訊,請參閱 在 MCR 上使用 IPsec。

- 在 VXC 上於 MCR 與 ExpressRoute 連線之間建立 IPsec 通道。 如需詳細資訊,請參閱 在 MCR 上使用 IPsec。

此連線將從 AWS Transit Gateway 到 Azure Virtual Network Gateway 皆為 IPsec 加密