Megaport 網路中的 SSE 與 SASE

隨著組織邁向雲端原生環境,組織保護與連結其網路的方式已經從根本上改變。

本主題說明 Secure Service Edge (SSE)Security Service Edge (SSE) 是一種集中式、雲端原生的安全性架構,將多項安全性功能匯聚於單一平台。它專注於確保對 Web、雲端服務與私有應用程式的存取安全,無論使用者身在何處或使用何種裝置。

與 Secure Access Service Edge (SASE)安全存取服務邊緣(SASE)是一種資安架構,將資安與網路連線技術整合為單一雲端交付的平台,以實現安全且快速的雲端轉型。

之間的差異, 以及 Megaport 如何提供私有且高效能的骨幹,將 SSE 與 SASE 功能整合進入您的網路。

了解 Megaport 網路中的 SSE 與 SASE

SSE – 安全性元件

SSE 是一組由雲端交付的安全性服務。 它旨在保護使用者與資料,無論其位於何處。

- 關鍵服務 – Secure Web Gateway (SWG)Secure Web Gateway(SWG)是一種網路安全解決方案,用於過濾未經授權的流量並封鎖基於 Web 的惡意威脅。 它在組織的使用者與網際網路之間充當防護屏障,確保 Web 流量遵循企業安全政策。

, Cloud Access Security Broker (CASB)雲端存取安全代理(CASB)是部署於本地端或雲端的安全控制點,位於雲端服務使用者與雲端服務供應商之間。 它用於對所有雲端資源強制執行組織的安全、法規遵循與治理政策。

, 以及 Zero Trust Network Access (ZTNA)Zero Trust Network Access(ZTNA) 是一項策略性的安全技術,能為內部應用程式提供無縫且安全的遠端存取。不同於傳統的 VPN,後者會對網路授予廣泛的存取權限,ZTNA 建立在「永不信任,始終驗證」的原則之上。它會將應用程式隱藏於公用網際網路之外,並根據身分與情境僅授予對特定已授權之應用程式的存取權。

。 - 目標 – 保護使用者到應用程式與應用程式到應用程式的流量。

SASE – 全面性的架構

SASE 提供涵蓋網路與安全性的完整方法。 它代表將網路(SD-WAN)與安全性功能匯聚為單一、全球性的雲端原生服務。

- 公式 – SASE = SSE + SD-WAN

- 目標 – 藉由結合連線與安全性,簡化管理並提升效能。

身為 網路即服務(NaaS)供應商,Megaport 透過託管 SD-WAN 與安全性服務扮演關鍵角色。 藉由提供安全且私有的底層網路,以及託管虛擬化網路功能(VNFs)的能力,Megaport 使您能將 SSE 與 SASE 功能無縫整合至您的網路架構之中。

Megaport 的角色 – 連線層

雖然像 Palo Alto Networks、 Cisco 與 Fortinet 等 SSE 與 SASE 供應商負責安全性檢查與政策,Megaport 則提供私有的軟體定義網路,以承載您各據點與雲端之間的流量。

Megaport 透過使用私有且專用的骨幹,繞過公用網際網路固有的不穩定性。 使用 Megaport,可確保您的 SSE 與 SASE 流量不會因公用網際網路壅塞與高抖動或高延遲的躍點而減速。

網路概觀 – 透過 Megaport 網路的 SSE 與 SASE

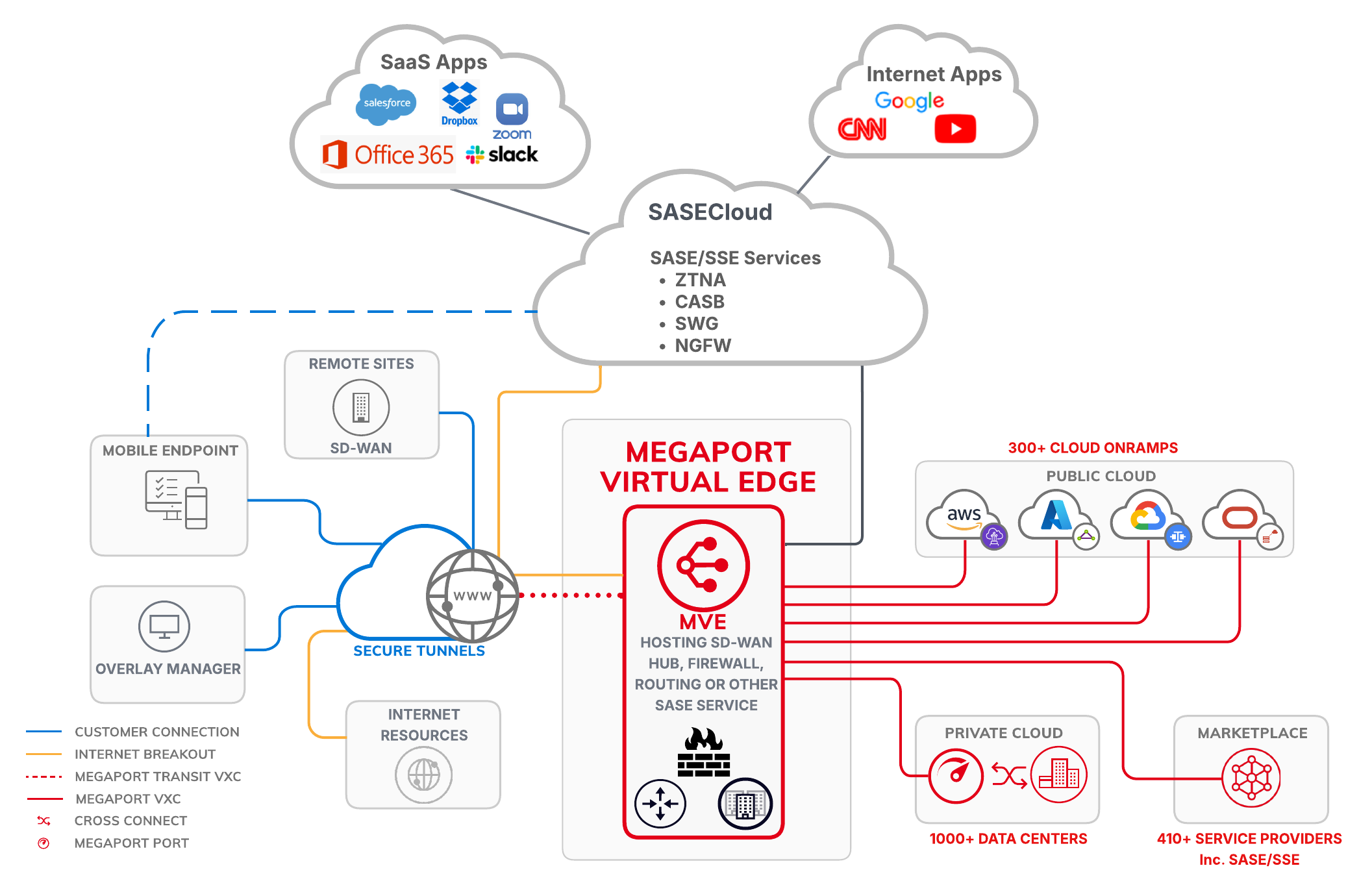

下列網路拓樸圖說明 Megaport 網路如何承載私有流量,將 SSE 與 SASE 功能整合到您的網路中

SSE 與 SASE 所提供功能摘要

下表彙整 SSE 與 SASE 的功能。

| 功能 | SSE | SASE |

|---|---|---|

| 主要功能 | 資料與存取安全 | 網路 + 安全性 |

| 共同元件 | CASB, FWaaS, SWG, ZTNA | SD-WAN + SSE |

| 使用者/分支部署 | 透過筆記型電腦上的輕量代理程式或瀏覽器入口網站 | SSE Agent 加上由 SD-WAN 自動化的 Site-to-Site 與 Site-to-Cloud 通道(IPsec / GRE) |

| 供應商範例 | Zscaler, Netskope, Cloudflare | Cisco, Fortinet, Palo Alto |

使用 Megaport 服務實作 SSE

架構概觀

部分 SSE 平台(包括 Cloudflare、Netskope、Cato 與 Palo Alto Prisma Access)會透過提供到已啟用 Megaport 的資料中心與雲端 on-ramp 的私有連線,與 Megaport 進行整合。

您也可以使用 Megaport Virtual Edge(MVE)來實作 SSE 解決方案,該平台可在 Megaport 全球私有網路的邊緣承載虛擬化網路功能(VNFs),例如 Next Generation Firewall (NGFW) 次世代防火牆(NGFW)是第三代整合式網路安全平台,結合傳統防火牆與額外的進階過濾功能。不同於僅檢視連接埠與通訊協定(第 4 層)的舊型防火牆,NGFW 會檢查流量中的實際資料(第 7 層),以識別並封鎖複雜的現代威脅。

、CASB、SGW 與 ZTNA。 MVE 也能促成從雲端型 SSE 平台安全存取託管於資料中心與 CSPs 的私有應用程式。

雖然 SASE 著重於 SD-WAN 與安全性的匯聚,SSE 為中心的 MVE 部署會將安全性堆疊列為優先,並作為連往雲端安全性供應商的私有 on-ramp。 與其僅透過難以預測的公用網際網路傳送敏感的企業流量,使用者流量會導向在地化的 MVE。

部署流程

-

布建 MVE – 在最接近您使用者或分公司據點的都會區部署一個 MVE 執行個體,以將延遲降至最低。

-

設備啟用 – 當虛擬設備在 MVE 上啟用後,會向您的 SSE 供應商的集中管理主控台註冊(例如 Prisma Access Strata Cloud Manager, FortiSASE)。 這可讓您將更細緻的安全性政策與基於身分的存取控制下推至邊緣。

-

建立連線 – 為完成此路徑,請從 MVE 直接設定到您的 Cloud Service Providers(CSPs)或 SSE 供應商的雲端據點(PoPs)的 Virtual Cross Connects(VXCs)。

此設定會建立一個安全的私有底層網路,其中流量會先在 MVE 上受保護,接著再經由 Megaport 的私有骨幹傳輸。

此作法可繞過網際網路壅塞、降低 DDoS 風險,並為受 SSE 保護的資料提供更穩定、可預測的路徑。

使用 Megaport 服務實作 SASE

架構概觀

您可以使用 MVE 來實作 SASE SD-WAN,該平台會在 Megaport 的全球私有 SDN 上直接承載 SD-WAN 虛擬化網路功能(VNFs)。

與其僅仰賴公用網際網路,來自分支辦公室或遠端使用者的流量會連線到在地化的 MVE。 MVE 會執行合作夥伴(例如 Cisco、Fortinet、Palo Alto Networks、Versa 等)提供且經過認證的 SASE 或 VNF 設備,將 SSE 的安全性堆疊與網路最佳化(SD-WAN)整合。

部署流程

-

布建 MVE – 在最接近您使用者或分公司據點的都會區部署一個 MVE 執行個體,以將延遲降至最低。

-

設定安全性原則 – 虛擬設備啟用後,會自動向供應商的集中協調器註冊並驗證,以套用 SD-WAN 安全性原則。 例如 Palo Alto Panorama 與 Fortinet FortiManager。

-

建立連線 – 從 MVE 設定 VXCs 至 AWS、Azure 或 Google Cloud 等 CSPs。 這會建立一條連線,使流量在邊緣先行保護,然後穿越 Megaport 的私有骨幹傳輸,藉此繞過網際網路壅塞並降低出口成本。 也可透過 Megaport 的全球私有資料中心互連,在重要據點(例如企業總部或製造設施)之間建構 100% 私有的底層網路。

MVE 供應商映像部署

下表提供一系列文件,說明如何為您選擇的供應商部署用於承載的 MVE。 這是實作 SSE 與 SASE 服務前的第一個步驟。

由於 Megaport 持續新增新的供應商,若找不到特定供應商,請前往 MVE 總覽 區段以取得最新支援的供應商清單。

如需詳細的設定步驟,請參閱各供應商網站提供的產品文件。

| 供應商 | 解決方案 | 連結 |

|---|---|---|

| 6WIND Licensed Network Functions | SASE | 規劃您的 6WIND 部署 |

| Anapaya | SSE | 規劃您的 Anapaya 部署 |

| Aruba | SSE, SASE | 規劃您的 Aruba EdgeConnect SD-WAN MVE 部署 |

| Aviatrix | SASE | 規劃您的 Aviatrix Secure Edge 部署 |

| Check Point CloudGuard | SSE, SASE | 規劃您的 Check Point 部署 |

| Cisco | SSE, SASE | 規劃您的 Cisco MVE 部署 |

| Fortinet | SSE, SASE | 規劃您的 Fortinet Secure SD-WAN 部署 |

| Juniper | SASE | 規劃您的 Juniper 部署 |

| Palo Alto Networks | SSE, SASE | 規劃您的 Palo Alto Networks VM-Series MVE 部署 |

| Peplink FusionHub | SASE | 規劃您的 Peplink FusionHub 部署 |

| Versa | SASE, SSE | 規劃您的 Versa Secure SD-WAN 部署 |