Usando IPsec com MCR

O add-on de IPsec para MCR permite criar túneis seguros e criptografados a partir de filiais, sites remotos ou ambientes de cloud sem implantar uma Port física. Estenda sua rede com criptografia integrada para caminhos públicos ou privados, de onde você estiver.

Você pode habilitar o IPsec ao criar o MCR, ou habilitá-lo em um MCR existente editando a configuração. Para adicionar os detalhes do IPsec, edite o MCR VXC e configure o túnel IPsec conforme necessário.

Você pode configurar até 30 túneis IPsec em todos os VXCs conectados a um único MCR. Túneis IPsec estão disponíveis em pacotes de 10. Cada MCR suporta até três pacotes, para um total máximo de 30 túneis IPsec por MCR. Se você precisar de mais de 30 túneis IPsec, entre em contato com a Megaport Support team.

Cifras suportadas

O MCR oferecerá as seguintes cifras aos pares IPsec. No momento, as opções não são configuráveis.

Criptografia

-

AES128-GCM-128

-

AES256-GCM-128

Integridade

-

HMAC SHA-1

-

HMAC SHA-256

-

HMAC SHA-384

-

HMAC SHA-512

Troca de chaves (grupo Diffie-Hellman)

-

MODP

-

Grupo Diffie-Hellman 2 (1024 bits)

-

Grupo Diffie-Hellman 14 (2048 bits)

-

-

ECP

-

Grupo Diffie-Hellman 19 (256 bits aleatórios)

-

Grupo Diffie-Hellman 20 (384 bits aleatórios)

-

Grupo Diffie-Hellman 21 (521 bits aleatórios)

-

Configurações de MTU de IP

Pacotes IPsec incluem overhead devido à criptografia e encapsulamento. Recomendamos que você configure sua Unidade Máxima de Transmissão IP (MTU)IP MTU (Unidade Máxima de Transmissão) refere-se ao maior tamanho (em bytes) de um pacote IP que pode ser enviado por uma interface de rede (VXC). Pacotes jumbo são maiores que o padrão de 1500 bytes (MTU), e são normalmente utilizados em redes de alto desempenho para reduzir overhead e melhorar a eficiência.

cuidadosamente para atender à sua rede. O valor máximo depende das cifras negociadas.

Se você não configurar a definição de MTU de IP, o MCR usará os seguintes valores padrão:

- 96 bytes a menos que a MTU de IP da interface pai para IPv4

- 116 bytes a menos que a MTU de IP da interface pai para IPv6

Esses valores acomodam as cifras com o maior overhead.

Habilitando e configurando IPsec em um MCR

Habilitando IPsec em um MCR

Para habilitar IPsec ao criar um MCR, clique em + Add IPsec (Adicionar IPsec) na página Connection Details. Para mais informações, consulte Criando um MCR.

Você configura os detalhes da conexão IPsec no MCR VXC, conforme descrito abaixo.

Configurando IPsec em um MCR

Pré-requisitos

Para configurar IPsec para uma conexão MCR, você precisará de:

-

Uma interface configurada – Para cada VXC conectado a um MCR, você pode configurar uma ou mais interfaces. Os detalhes do túnel IPsec dependem de haver um endereço IP na guia da interface. Cada MCR VXC terá uma interface por padrão, mas você pode adicionar mais. Para mais informações, consulte a seção A-End da interface de Criando um MCR VXC.

-

Chave pré-compartilhada – Este é um valor que você fornece. Ele é usado como parte do estabelecimento do túnel em ambas as extremidades.

- O tamanho deve estar entre 8 e 100 caracteres.

- Este é um campo obrigatório.

-

Endereço IP de destino – O endereço IP do endpoint de destino no formato IPv4/6. Por exemplo, 192.168.1.2.

Para configurar IPsec no MCR VXC

-

Crie sua conexão, como uma VXC de cloud ou privada.

Para mais informações, consulte Criando um MCR VXC. -

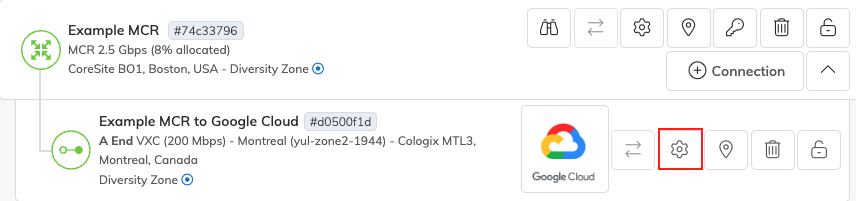

Aguarde a conexão ficar ativa, depois clique no ícone de engrenagem ao lado do VXC para editar os detalhes.

-

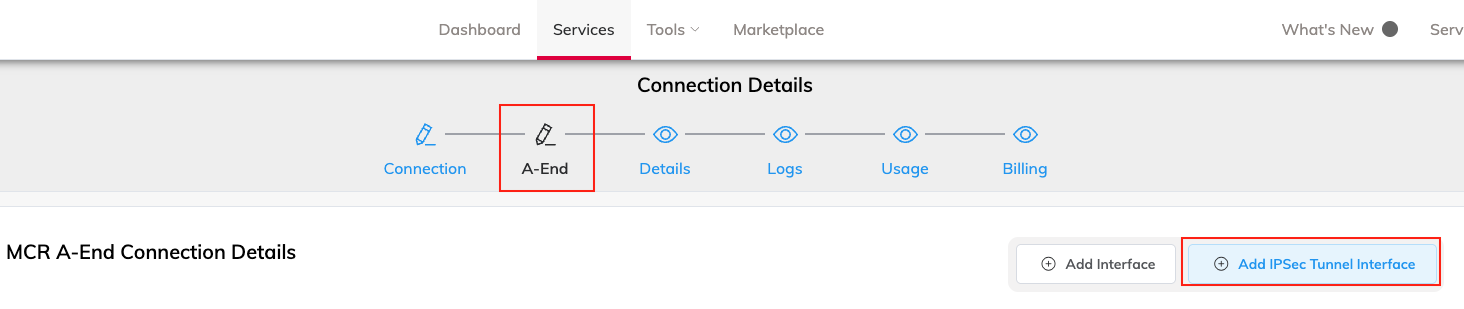

Clique em Next (Próximo) ou clique em A-End (Extremidade A) no cabeçalho.

-

Adicione uma descrição à Interface (Interface) apresentada na página, se necessário.

Esta é a interface padrão. -

Clique em + Add IPsec Tunnel Interface (Adicionar Interface de Túnel IPsec).

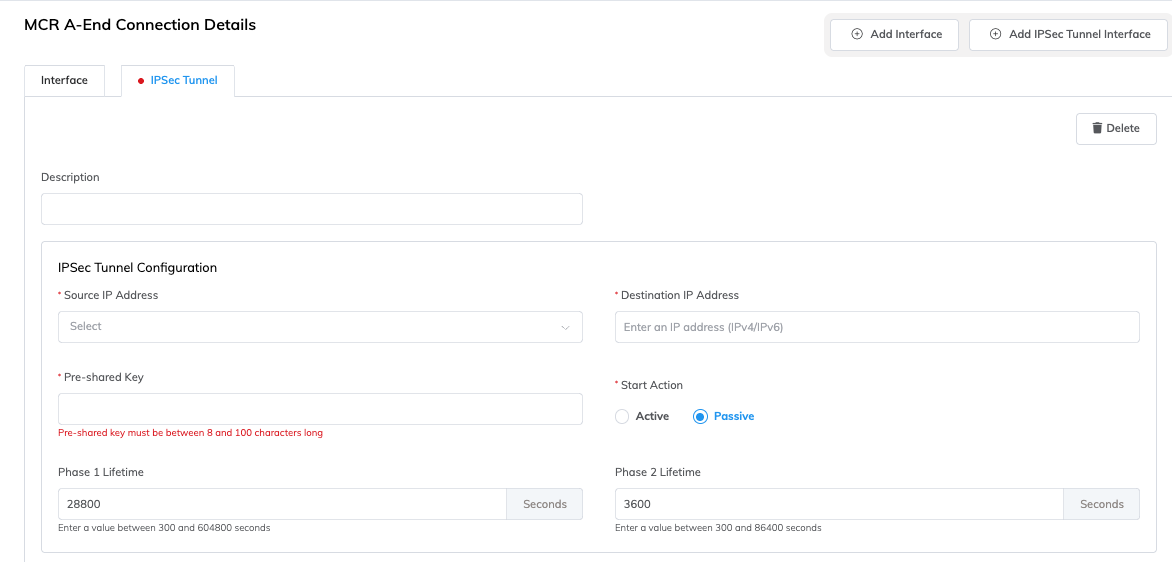

Adicione os detalhes do túnel IPsec:- Description (Descrição) – Insira uma descrição do túnel IPsec para sua referência.

- Source IP Address (Endereço IP de origem) – Clique na caixa e selecione o endereço na lista suspensa.

Esta é uma lista de endereços IP de interface definidos neste VXC. - Destination IP Address (Endereço IP de destino) – Adicione o endereço IP de destino.

O endereço IP de destino do túnel não deve ser um endereço IP configurado no mesmo MCR. - Pre-shared key (Chave pré-compartilhada) – Adicione uma chave comum tanto ao iniciador quanto ao respondente IKE2 (Internet Key Exchange versão 2). O comprimento deve estar entre 8 e 100 caracteres.

- Start Action (Ação de início) – Selecione ativo ou passivo. Passivo indica que o MCR local é um respondente IPsec aguardando que o remoto realize a iniciação IKE2.

- Phase 1 Lifetime (Tempo de vida da Fase 1) – Insira um valor entre 300 e 604800 segundos. Este é o tempo de vida da sessão IKE2 em segundos. O valor padrão é 28800 segundos (8 horas). Quando expirar, ocorrerá uma nova troca de chaves.

- Phase 2 Lifetime (Tempo de vida da Fase 2) – Insira um valor entre 300 e 604800 segundos. Este é o tempo de vida, em segundos, da Associação de Segurança IPsec (SA). O valor deve ser menor que o phase1Lifetime. O valor padrão é 3600 segundos (1 hora). Quando expirar, ocorrerá uma nova troca de chaves.

-

Role a página e clique em Save (Salvar).