Usando MACsec com Megaport

MACsecA segurança do controle de acesso ao meio (MACsec) é um protocolo de segurança que criptografa o tráfego de dados entre dispositivos conectados por Ethernet. O protocolo MACsec é definido pelo padrão IEEE 802.1ae. Quando o MACsec está habilitado, um link seguro bidirecional é estabelecido após a troca e a verificação de chaves de segurança entre os dois dispositivos conectados. Uma combinação de verificações de integridade de dados e criptografia é usada para proteger os dados transmitidos.

criptografa o tráfego na camada Ethernet entre dispositivos conectados por um caminho de camada 2 e geralmente é implementado em hardware. O uso de hardware dedicado significa que o MACsec pode manter desempenho em velocidade de linha ao mesmo tempo em que oferece segurança robusta. Isso o torna adequado para ambientes que exigem alto throughput, como data centers e redes de computação de alto desempenho.

Usando VXCs tagged ou untagged

O tráfego criptografado com MACsec pode ser transportado de forma transparente por VXCs untagged ou por VXCs tagged quando a VLAN não está criptografada.

Alguns equipamentos não oferecem suporte a VLANs não criptografadas. Verifique se o equipamento que você usa oferece suporte a VLANs não criptografadas, também conhecidas como modo clear tag 802.1QIEEE 802.1Q é o padrão de rede que oferece suporte a LANs virtuais (VLANs) em uma rede Ethernet. O padrão define um sistema de marcação de VLAN para quadros Ethernet e os procedimentos correspondentes a serem utilizados por pontes e switches no tratamento desses quadros. Também conhecido informalmente como dot1q.

, antes de usar tráfego criptografado com MACsec sobre VXCs tagged.

Nota

A maioria dos provedores de serviços de nuvem (CSP) oferece suporte a MACsec a partir de 10 Gbps ou superior (10 Gbps ou 100 Gbps). Verifique com seu provedor de serviços de nuvem. Megaport oferece suporte às opções de 10 Gbps e 100 Gbps.

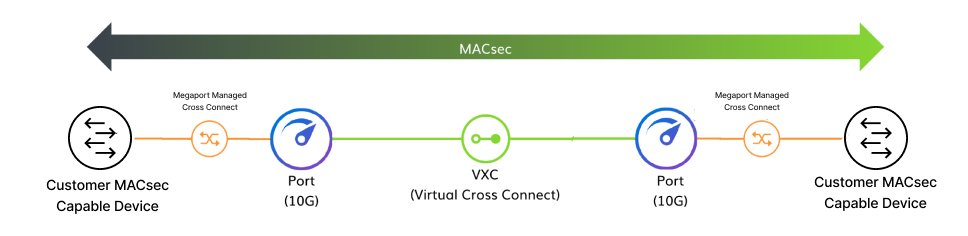

Criando uma conexão criptografada cliente para cliente

Você pode usar uma conexão MACsec entre dois de seus próprios dispositivos usando os serviços da Megaport.

Pré-requisitos

Para criar um link criptografado com MACsec entre dois de seus próprios dispositivos, você precisa:

- Equipamentos do cliente com suporte a MACsec, por exemplo, um switch ou um roteador, em cada extremidade.

- Duas Megaport Ports.

- Uma em uma localização onde você possa criar um cross-connect físico até o seu primeiro dispositivo compatível com MACsec.

- Uma em uma localização onde você possa criar um cross-connect físico até o seu segundo dispositivo compatível com MACsec.

Para criar uma conexão criptografada cliente para cliente

- A partir do seu primeiro dispositivo compatível com MACsec, crie um link físico até a primeira Port.

- A partir do seu segundo dispositivo compatível com MACsec, crie um link físico até a segunda Port

- Crie um VXC untagged para conectar sua primeira Port à sua segunda Port. Para mais informações, veja Usando VXCs tagged ou untagged.

- Configure MACsec nos seus dispositivos, nas interfaces conectadas à Megaport.

A conexão será criptografada com MACsec entre seus dispositivos.

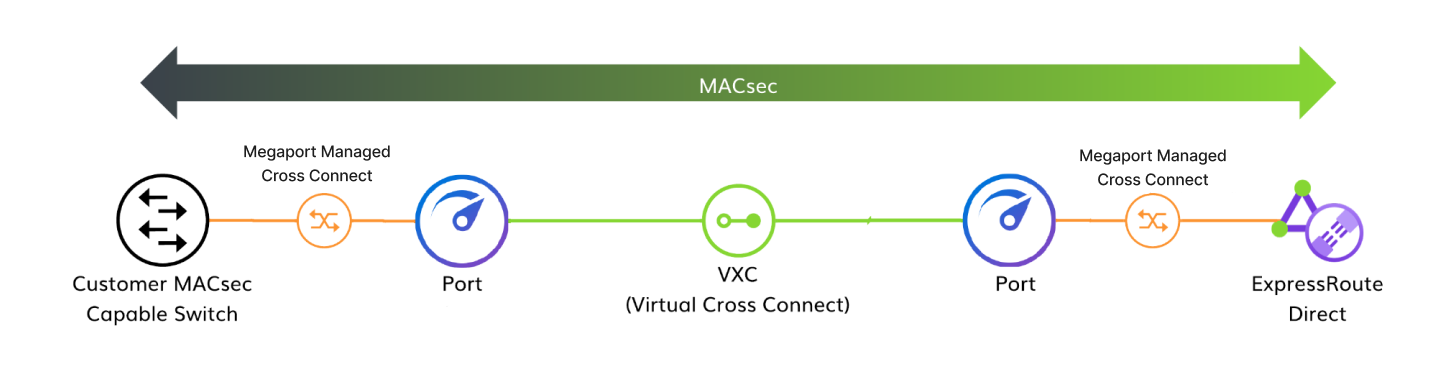

Criando uma conexão criptografada cliente para nuvem

Você pode usar uma conexão MACsec entre seu dispositivo e um CSP usando os serviços da Megaport.

Pré-requisitos

Para criar um link criptografado com MACsec de cliente para nuvem, você precisa:

- Equipamento do cliente compatível com MACsec, por exemplo, um switch ou um roteador.

- Duas Megaport Ports.

- Uma em uma localização onde você possa criar um cross-connect físico até o seu roteador compatível com MACsec.

- Uma em uma localização onde você possa criar um cross-connect físico até o onramp da nuvem.

- Um serviço de conexão dedicado do seu provedor de nuvem. Por exemplo, AWS Dedicated Direct Connect ou ExpressRoute Direct.

Para criar uma conexão criptografada cliente para nuvem

- A partir do seu dispositivo compatível com MACsec, crie um cross-connect físico até a primeira Megaport Port.

- Crie um link físico da segunda Port até o onramp do CSP, que é o ExpressRoute neste caso. Você precisará entrar em contato com a equipe da sua conta na Megaport para esta etapa.

- Crie um VXC untagged para conectar sua primeira Port à sua segunda Port. Para mais informações, veja Usando VXCs tagged ou untagged.

- Configure MACsec no serviço do CSP e no seu dispositivo.

A conexão será criptografada com MACsec desde o roteador compatível com MACsec até o ExpressRoute Direct Circuit.

Criando uma conexão criptografada nuvem para nuvem

Você pode usar uma conexão MACsec entre provedores de nuvem usando os serviços da Megaport.

Pré-requisitos

Antes de criar um link criptografado com MACsec de nuvem para nuvem, você precisa:

- Serviços de conexão dedicados dos seus provedores de nuvem. Por exemplo, AWS Direct Connect ou ExpressRoute Direct.

- Duas Megaport Ports.

- Uma em uma localização onde você possa criar um cross-connect físico até a sua primeira conexão de nuvem.

- Uma em uma localização onde você possa criar um cross-connect físico até a sua segunda conexão de nuvem.

Para criar uma conexão criptografada nuvem para nuvem

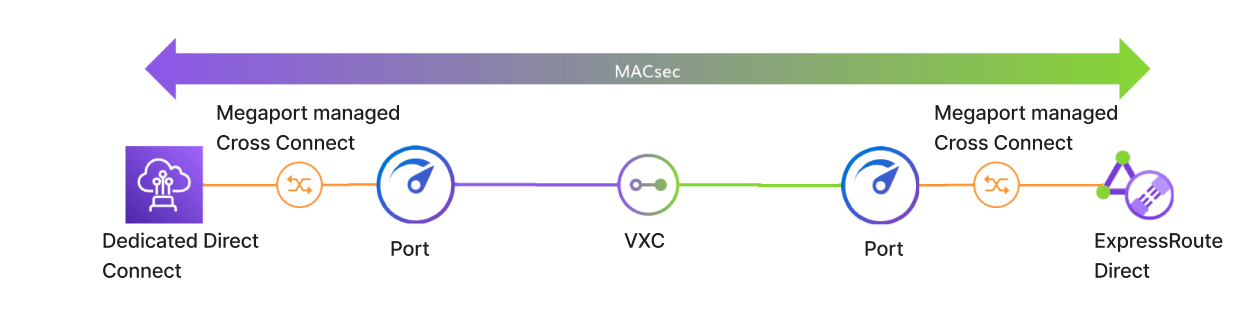

Este exemplo descreve uma conexão MACsec do AWS Direct Connect para o Azure ExpressRoute.

-

Crie uma conexão física do seu AWS Direct Connect dedicado até a sua primeira Megaport Port. Você precisará entrar em contato com a equipe da sua conta na Megaport para esta etapa.

-

Crie uma conexão física da sua segunda Megaport Port até o seu Azure ExpressRoute Direct. Você precisará entrar em contato com a equipe da sua conta na Megaport para esta etapa.

-

Crie um VXC tagged ou untagged para conectar suas Ports.

Para mais informações, veja Usando VXCs tagged ou untagged.

A conexão criptografada com MACsec persistirá desde o Direct Connect dedicado até o ExpressRoute Direct Circuit.