Usando IPsec com Megaport

Se você precisa criptografar o tráfego entre endpoints em uma rede IP, IPsecInternet Protocol Security (IPsec) é um conjunto de protocolos de segurança de rede para comunicações do Protocolo de Internet (IP) que funciona autenticando e criptografando pacotes de dados em uma sessão de comunicação. Ele fornece comunicação criptografada segura entre dois computadores em uma rede do Protocolo de Internet e é usado em redes privadas virtuais.

é a solução mais comum. O tráfego criptografado com IPsec pode ser transportado de forma transparente por qualquer Megaport VXC.

Criando um link IPsec criptografado usando Megaport

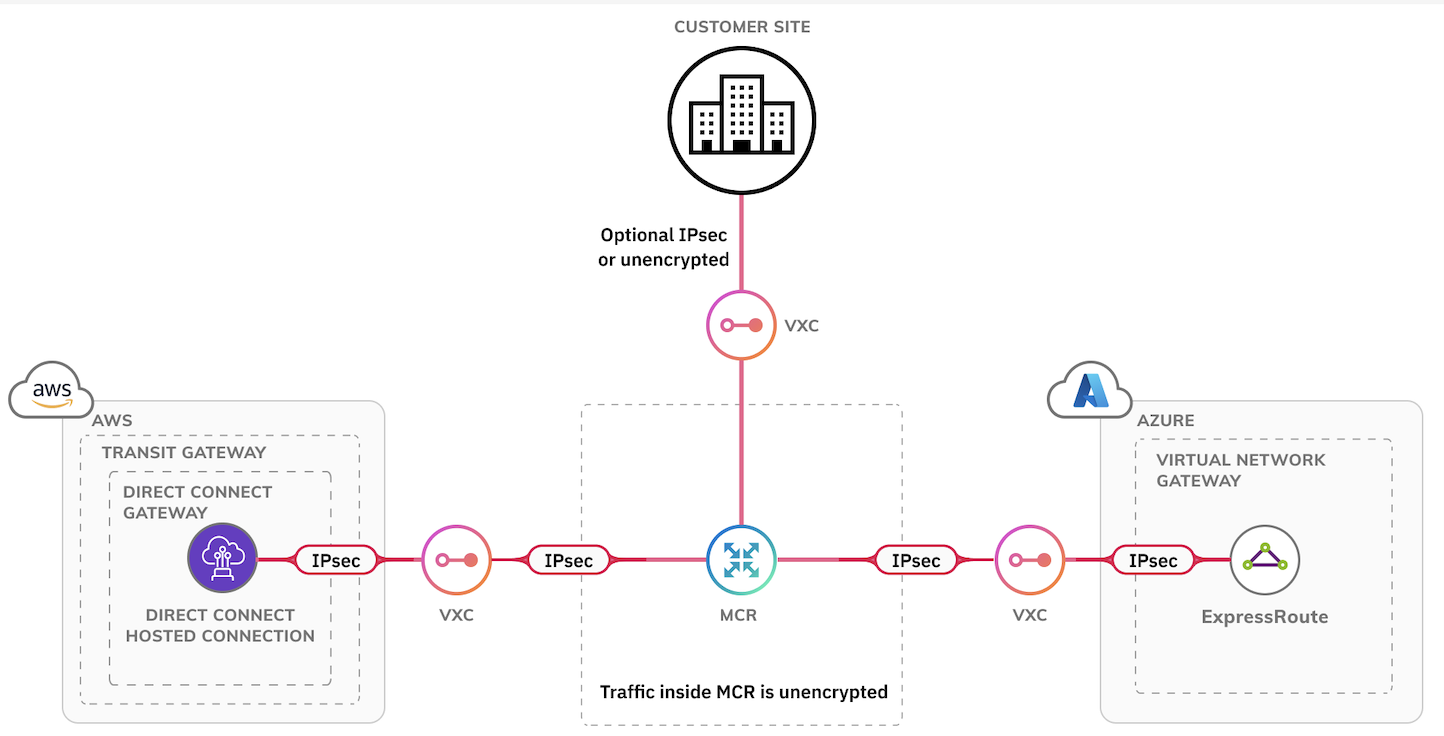

Você pode criar uma conexão IPsec criptografada de cliente para cliente, de cliente para cloud ou de cloud para cloud. Consulte a documentação do seu provedor de cloud ou do fornecedor do equipamento para mais informações sobre como criar conexões IPsec. Nos Megaport Cloud Routers (MCR), você pode habilitar IPsec no Megaport Portal durante a criação, ou editar o MCR para habilitar IPsec depois que ele estiver ativo. Para mais informações, consulte Usando IPsec com MCR.

Cifras suportadas

O MCR oferecerá as seguintes cifras aos pares IPsec. No momento, as opções não são configuráveis.

Criptografia

-

AES128-GCM-128

-

AES256-GCM-128

Integridade

-

HMAC SHA-1

-

HMAC SHA-256

-

HMAC SHA-384

-

HMAC SHA-512

Troca de chaves (grupo Diffie-Hellman)

-

MODP

-

Grupo Diffie-Hellman 2 (1024 bits)

-

Grupo Diffie-Hellman 14 (2048 bits)

-

-

ECP

-

Grupo Diffie-Hellman 19 (256 bits aleatórios)

-

Grupo Diffie-Hellman 20 (384 bits aleatórios)

-

Grupo Diffie-Hellman 21 (521 bits aleatórios)

-

Configurações de MTU de IP

Pacotes IPsec incluem overhead devido à criptografia e encapsulamento. Recomendamos que você configure sua Unidade Máxima de Transmissão IP (MTU)IP MTU (Unidade Máxima de Transmissão) refere-se ao maior tamanho (em bytes) de um pacote IP que pode ser enviado por uma interface de rede (VXC). Pacotes jumbo são maiores que o padrão de 1500 bytes (MTU), e são normalmente utilizados em redes de alto desempenho para reduzir overhead e melhorar a eficiência.

cuidadosamente para atender à sua rede. O valor máximo depende das cifras negociadas.

Se você não configurar a definição de MTU de IP, o MCR usará os seguintes valores padrão:

- 96 bytes a menos que a MTU de IP da interface pai para IPv4

- 116 bytes a menos que a MTU de IP da interface pai para IPv6

Esses valores acomodam as cifras com o maior overhead.

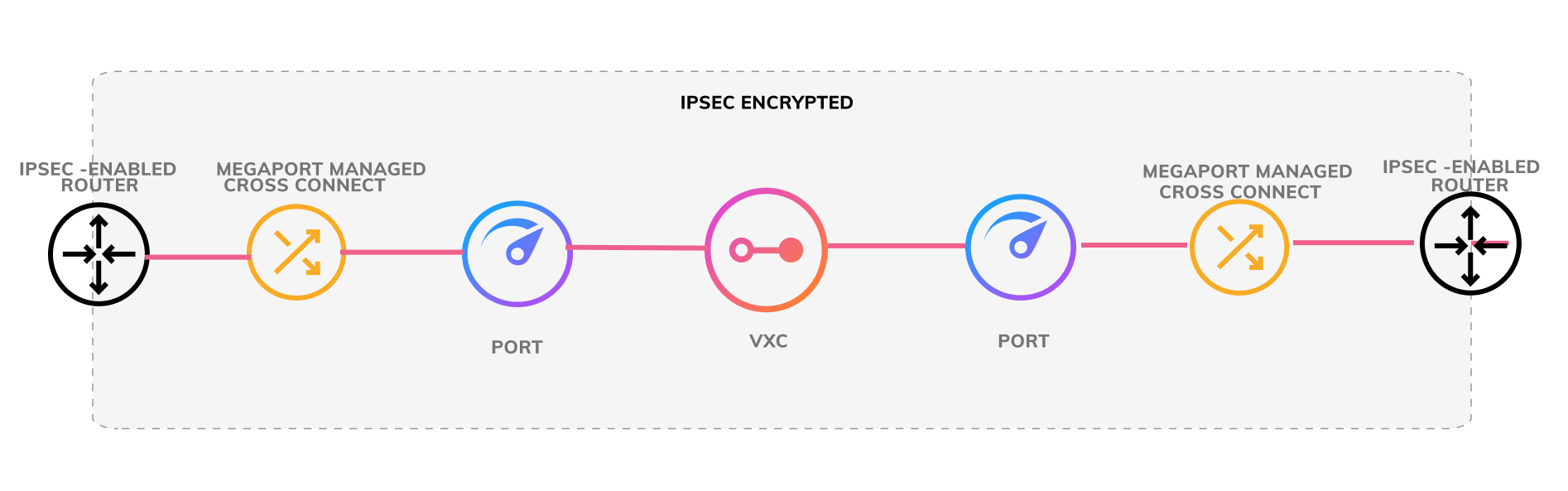

Criando um link de cliente para cliente usando Megaport e IPsec

Você pode usar uma conexão IPsec entre dois dos seus próprios dispositivos usando os serviços da Megaport.

Pré-requisitos

Antes de criar um link IPsec criptografado de cliente para cliente, você precisa:

- Um roteador compatível com IPsec em cada um dos seus locais.

- Megaport Ports em locais onde você possa conectar fisicamente a partir dos seus roteadores compatíveis com IPsec à Port em cada extremidade da sua conexão.

Para criar uma conexão criptografada de cliente para cliente

- De cada roteador compatível com IPsec, crie um link físico para uma Megaport Port.

- Use uma VXC para conectar suas Ports.

- Crie uma conexão IPsec sobre as interfaces conectadas à Megaport.

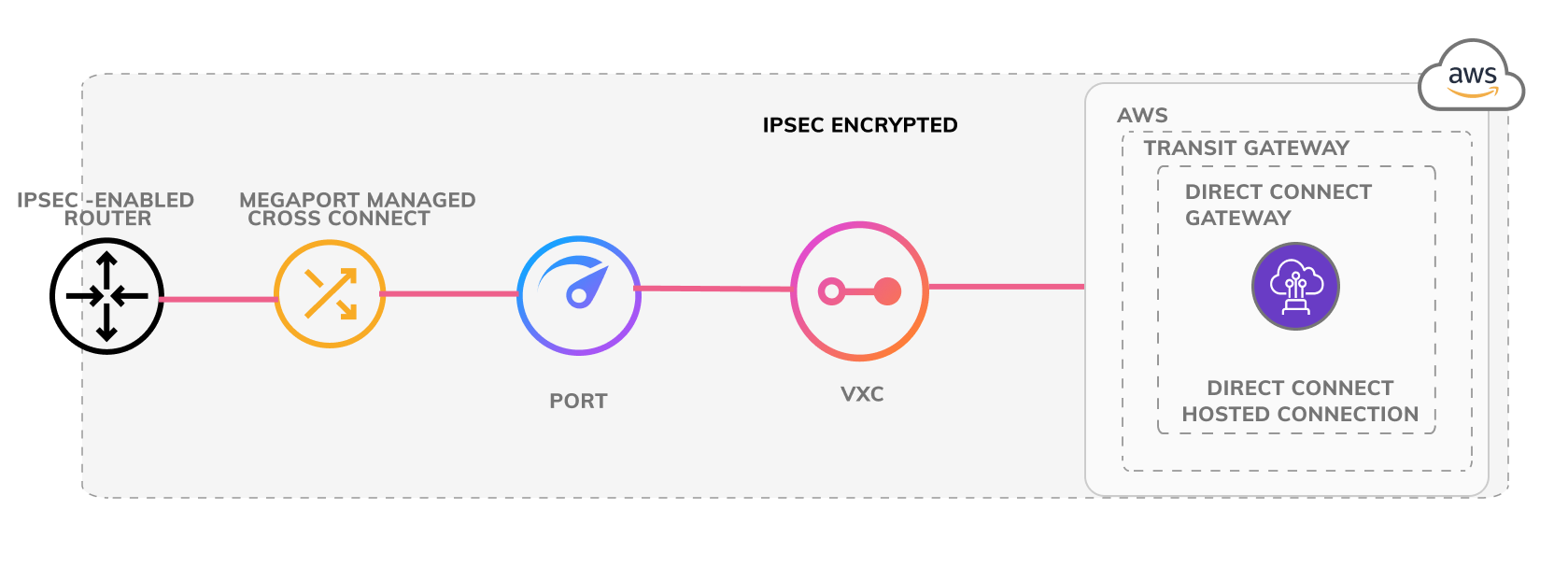

Criando um link de cliente para cloud usando Megaport e IPsec

Pré-requisitos

Antes de criar um link IPsec criptografado de cliente para cloud, você precisa:

- Um roteador compatível com IPsec.

- Uma Megaport Port em um local onde você possa conectar fisicamente seu roteador compatível com IPsec à Port.

- Uma conexão com o seu CSP.

Para criar uma conexão criptografada de cliente para cloud

Este exemplo mostra uma conexão IPsec de um cliente para AWS Direct Connect.

- Do seu roteador compatível com IPsec, crie um link físico para uma Megaport Port.

- Use VXC para conectar a Port ao CSP, AWS Direct Connect neste caso.

- Crie um túnel IPsec entre seu dispositivo e os serviços de VPN do CSP.

A conexão será criptografada com IPsec desde o roteador compatível com IPsec até o AWS Transit Gateway.

Criando um link de cloud para cloud usando Megaport e IPsec

Pré-requisitos

Antes de criar um link IPsec criptografado de cloud para cloud, você precisa:

- Um Megaport Cloud Router (MCR) com IPsec habilitado.

- Conexões para seus CSPs VXCs

Para criar uma conexão criptografada de cloud para cloud

Este exemplo descreve uma conexão IPsec do AWS Direct Connect para o Azure ExpressRoute.

- Crie uma VXC para conectar sua conexão Direct Connect ao MCR.

- Use uma VXC para conectar o MCR à conexão do ExpressRoute.

- Crie um túnel IPsec entre os serviços de VPN da AWS e do Azure.

Para mais informações, consulte Usando IPsec com MCR.

A conexão será criptografada com IPsec desde o AWS Transit Gateway até o Azure Virtual Network Gateway.

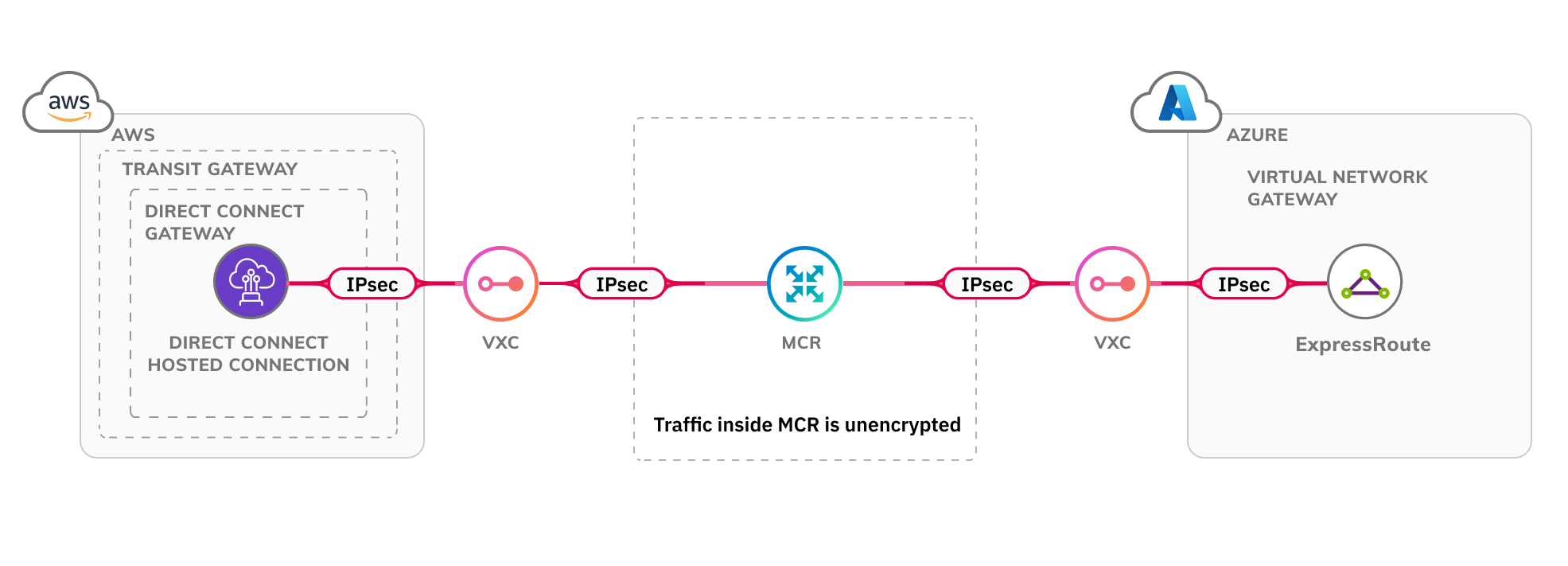

Criando um link de cloud para cloud usando Megaport e túneis IPsec

Pré-requisitos

Antes de criar um link de cloud para cloud com túneis IPsec, você precisa:

- Um Megaport Cloud Router (MCR) com IPsec habilitado.

- Conexões estabelecidas por meio de VXCs para seus Cloud Service Providers.

Para criar uma conexão criptografada de cloud para cloud

Este exemplo descreve uma conexão IPsec do AWS Direct Connect para o Azure ExpressRoute.

- Crie uma VXC para conectar sua conexão Direct Connect ao MCR.

- Crie uma VXC para conectar o MCR à conexão do ExpressRoute.

- Crie um túnel IPsec na VXC entre o MCR e a conexão do Direct Connect. Para mais informações, consulte Usando IPsec com MCR.

- Crie um túnel IPsec na VXC entre o MCR e a conexão do ExpressRoute. Para mais informações, consulte Usando IPsec com MCR.

A conexão será criptografada com IPsec do AWS Transit Gateway até o Azure Virtual Network Gateway.