Opções de criptografia da AWS para alto throughput e alta resiliência

Este tópico descreve dois cenários para criar conexões de rede criptografadas para a AWS com alto throughput e alta resiliência.

- Cenário 1: Conexão criptografada para a Virtual Private Cloud (VPC) de trânsito

- Cenário 2: Conexão criptografada para o transit gateway (TGW)

Pré-requisitos

- Duas localidades habilitadas para Megaport com zonas de diversidade estabelecidas.

- Uma AWS Direct Connect Hosted Connection (usada como exemplo neste tópico) ou uma conexão Hosted Virtual Interface (Hosted VIF).

- Tamanho suficiente da instância Elastic Compute Cloud (EC2) executando o appliance virtual de rede (NVA) na AWS para lidar com criptografia de alto throughput.

Considerações importantes

- O throughput máximo é determinado principalmente pela capacidade de computação disponível nos dispositivos que realizam as criptografias (como appliances virtuais de rede, firewalls ou roteadores).

- As metas de uptime geral determinam o número de dispositivos, conexões subjacentes e túneis de overlay (por exemplo, 99.9% ou 99.99%, uma métrica separada do número do SLA).

- O protocolo de roteamento e a configuração determinam o tempo de failover e a rapidez com que um dispositivo detecta uma falha. Em alguns casos, um encerramento controlado pode não ser possível.

Cenário 1: Conexão criptografada para a Virtual Private Cloud (VPC) de trânsito

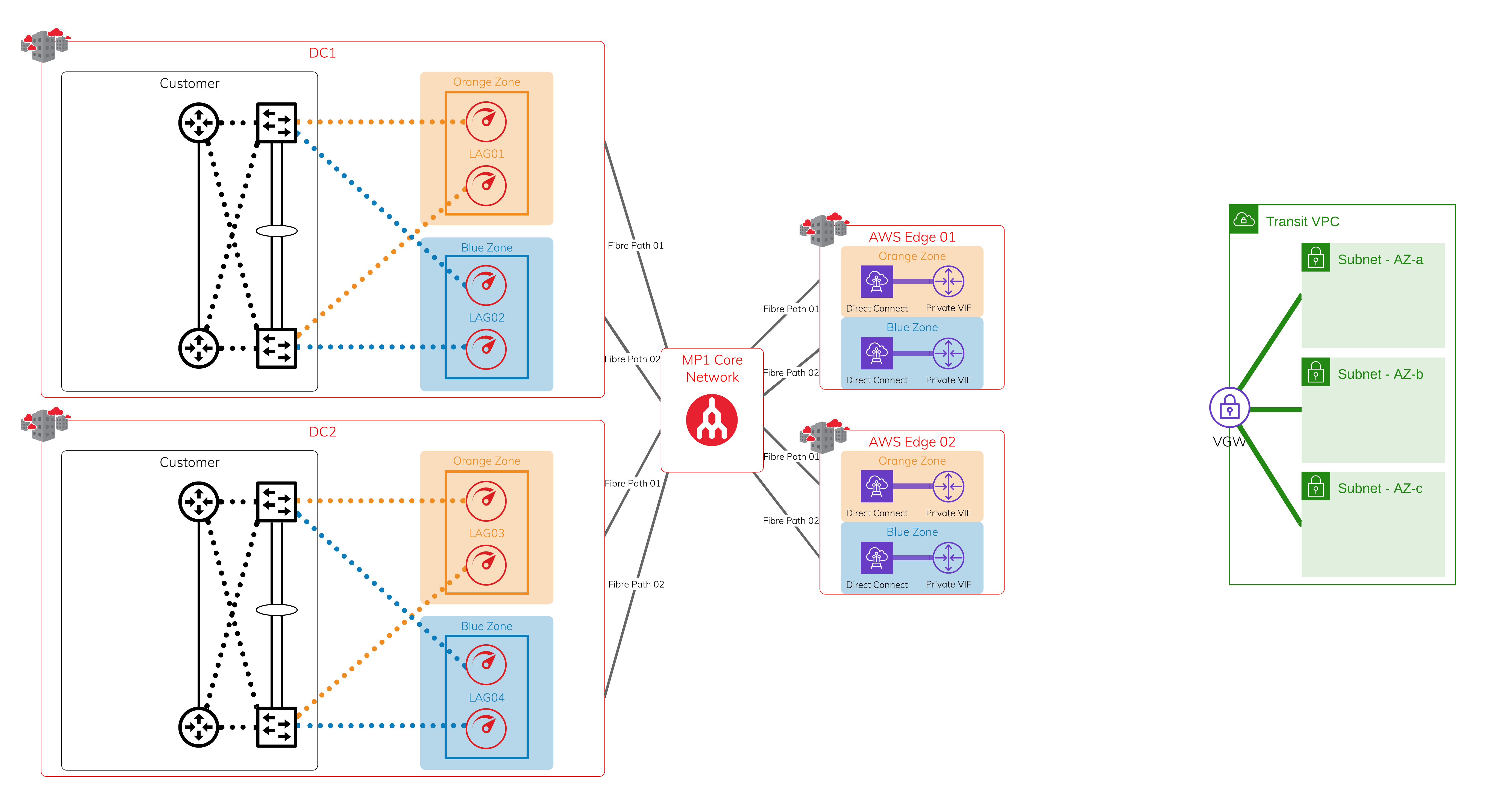

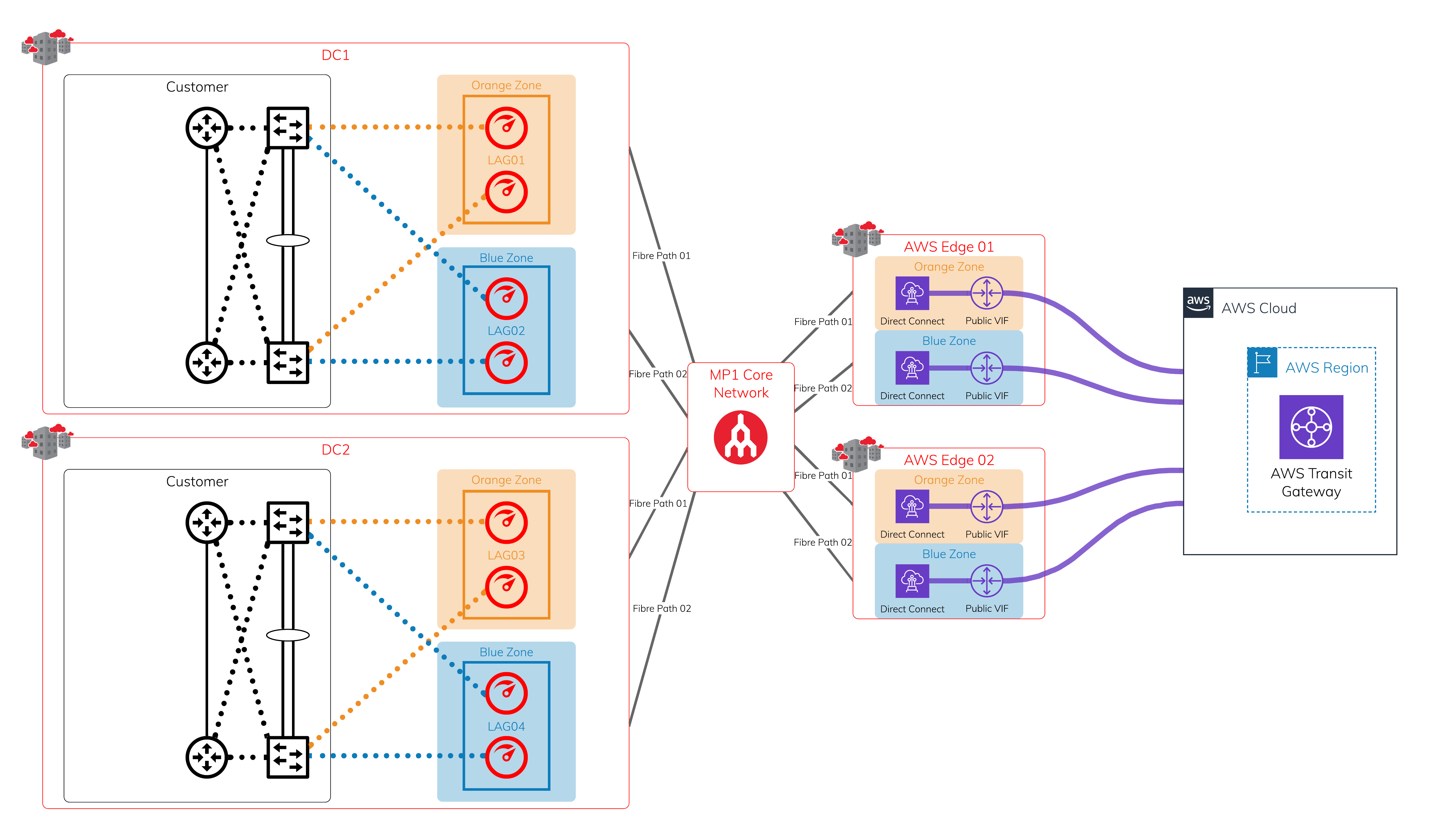

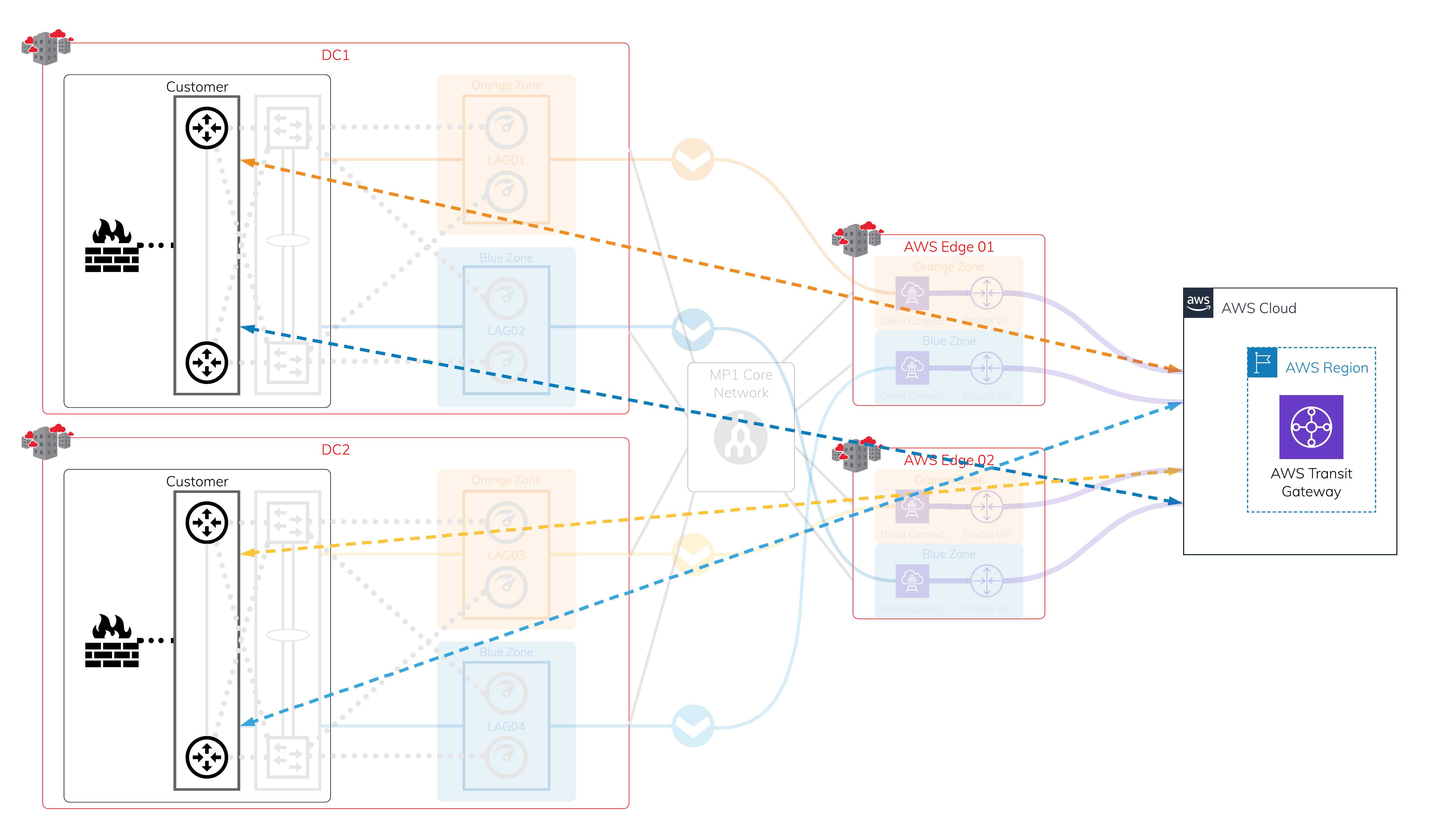

Camada Física - Megaport e localidades habilitadas para Megaport + locais de borda da AWS

Em cada zona de diversidade, você pode ter uma única Port ou um par de Ports em um Link Aggregation Group (LAG). Cada localidade habilitada para Megaport é protegida por dois caminhos de fibra diversos até a rede core global da Megaport.

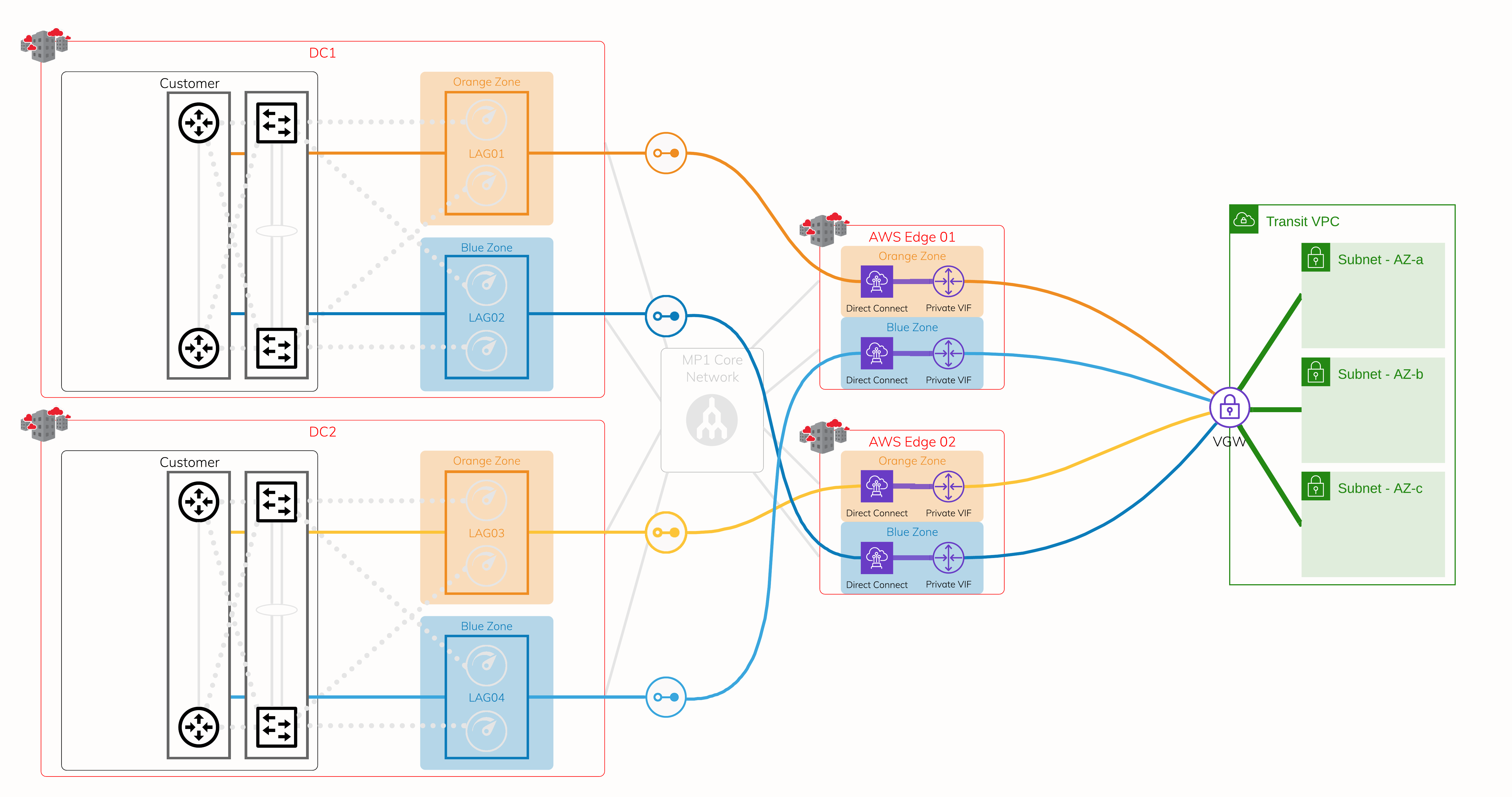

Camada 2 - Virtual Cross Connect (VXC)

Usando a camada física protegida, crie um VXC (circuito de Camada 2) para conectar a cada ponto de entrada onde a Megaport encontra a rede de borda da AWS. Cada local de Hosted Connection tem infraestrutura física diversa disponível. Esta imagem mostra quatro VXCs conectando quatro dispositivos na Megaport à AWS em locais de borda da AWS. Use uma interface virtual privada pelo AWS Direct Connect, para que ela seja anexada ao Virtual Private Gateway (VGW) de destino ou a um Direct Connect Gateway conectado ao VGW.

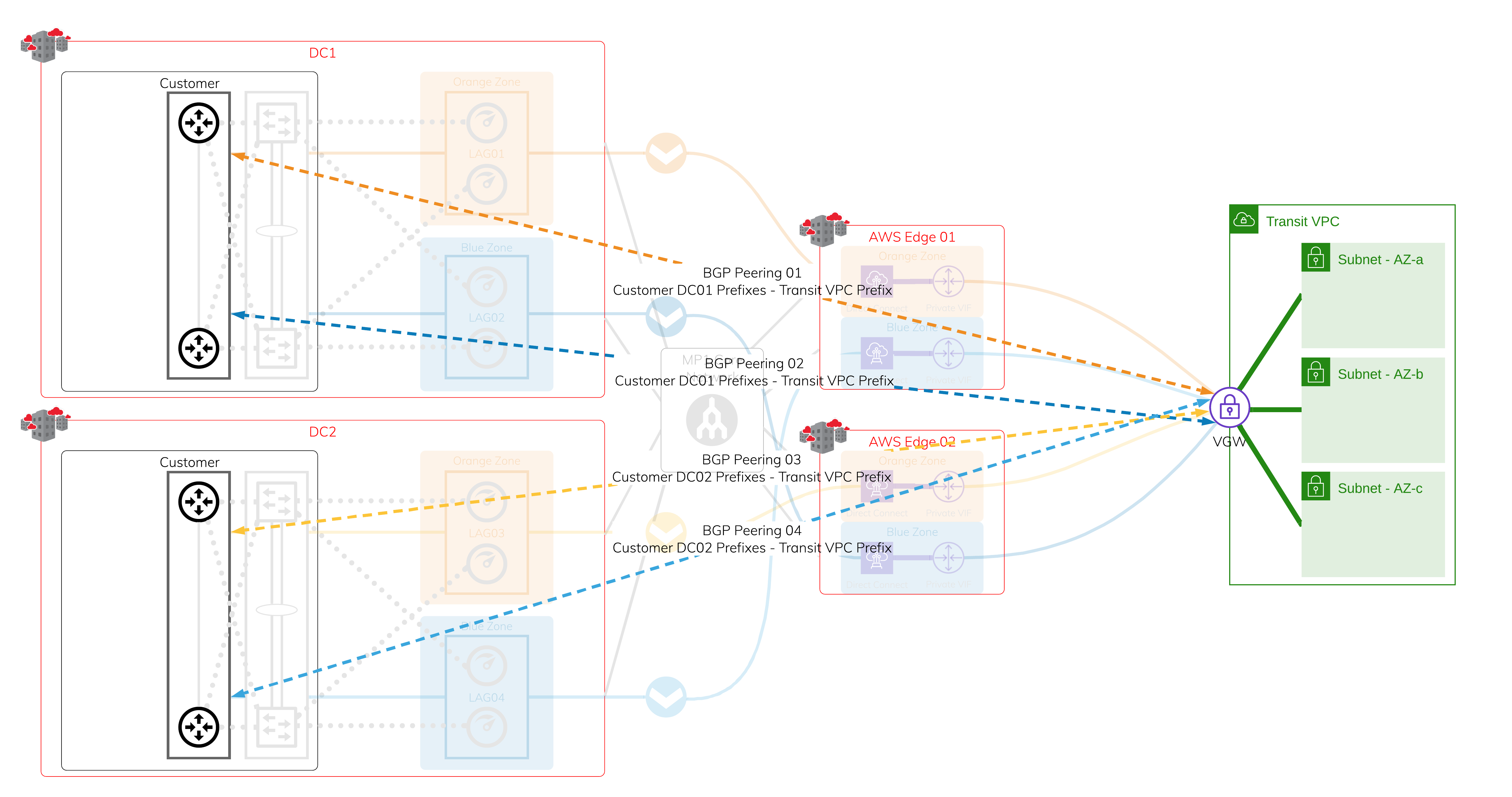

Camada 3 - IP e sessões BGP

Atribua endereços IP e estabeleça uma sessão BGP sobre cada um dos VXCs criados anteriormente. Se uma das sessões for interrompida, haverá sessões BGP ativas disponíveis para failover.

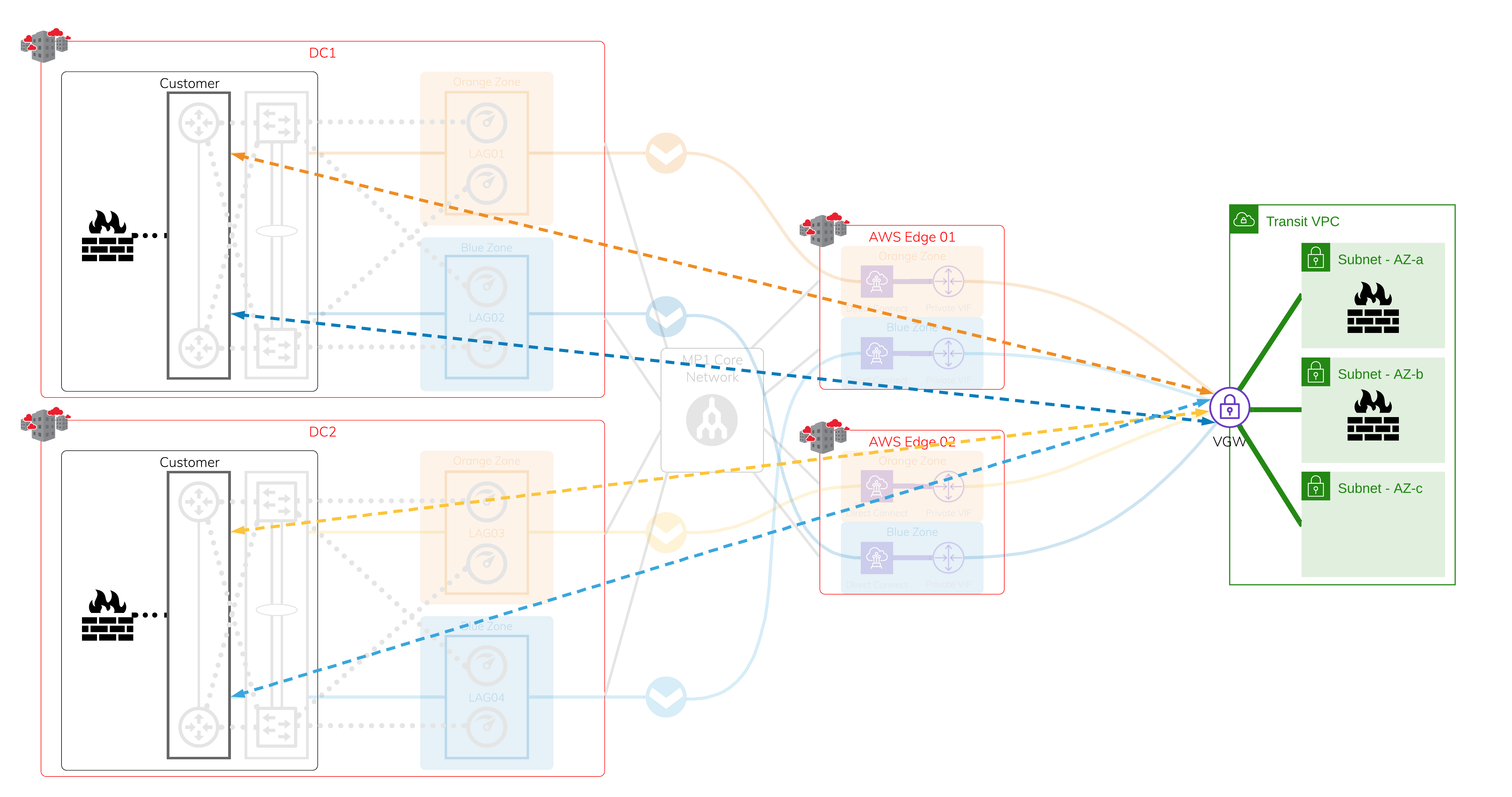

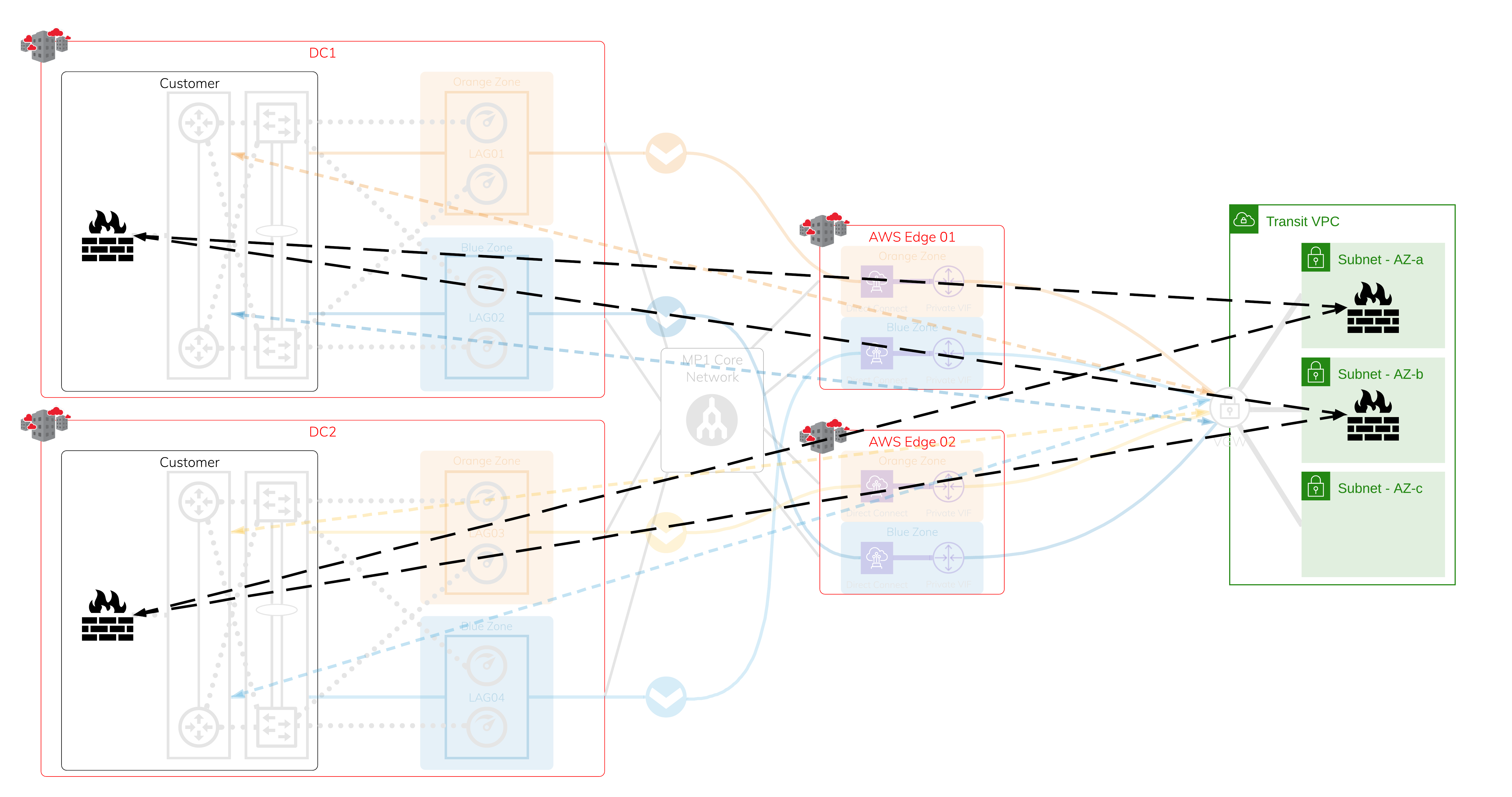

Appliances virtuais de rede dentro da Transit VPC e firewalls on-premises

O requisito de uptime determina o número de dispositivos on-premises e de appliances virtuais de rede (NVAs) na AWS; pode ser um cluster/stack de dois ou mais dispositivos em cada data center.

Túneis criptografados

Você pode estabelecer túneis criptografados usando protocolos padrão do setor ou protocolos proprietários de fornecedores. O throughput máximo depende da capacidade de computação disponível nas NVAs e no firewall on-premises. Cada túnel criptografado é protegido pela configuração da infraestrutura de rede.

Para um failover mais rápido e automatizado, recomendamos configurar protocolos de roteamento dinâmico sobre os túneis criptografados, separados da rede subjacente.

Cenário 2: Conexão criptografada para um TGW

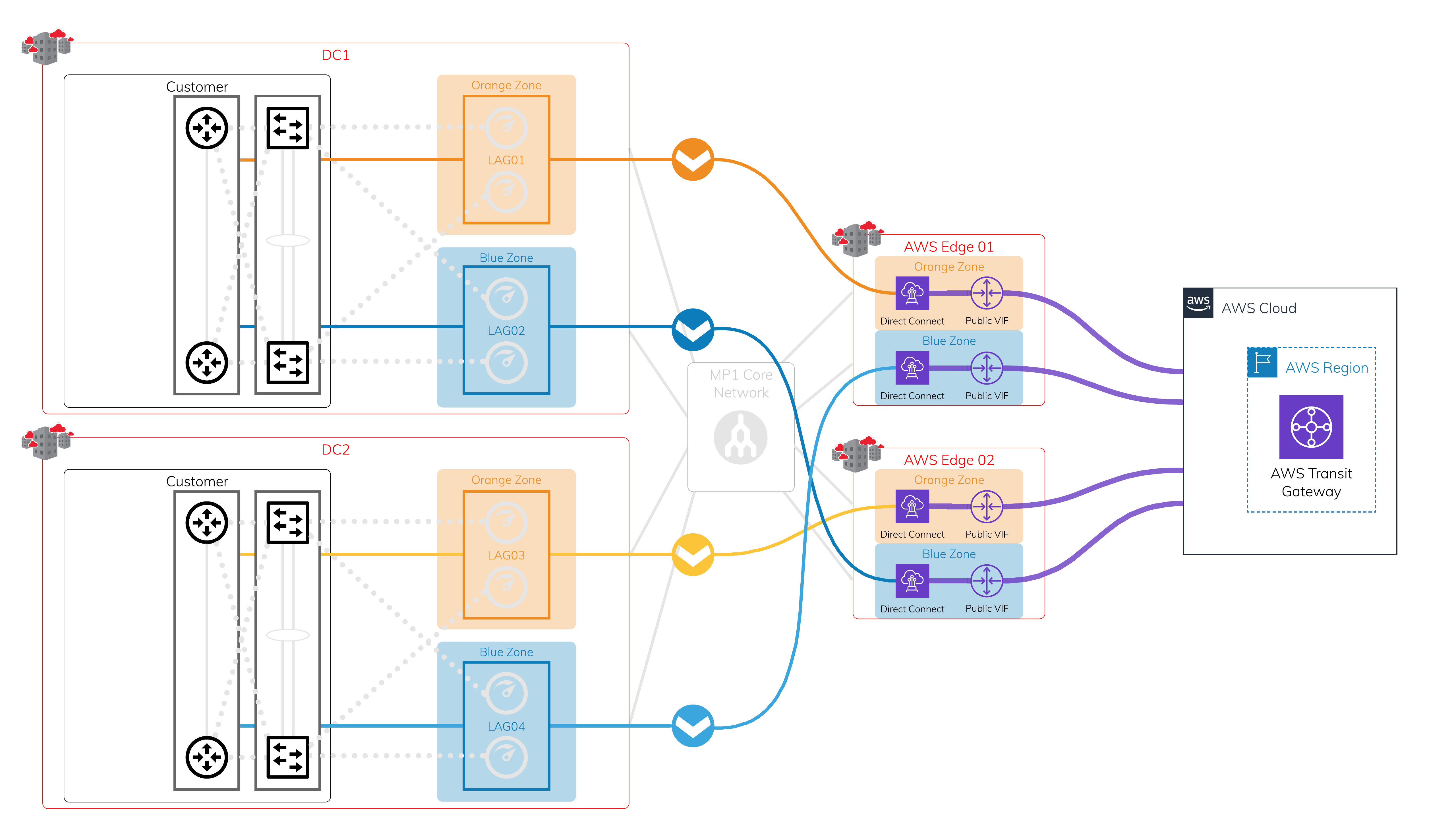

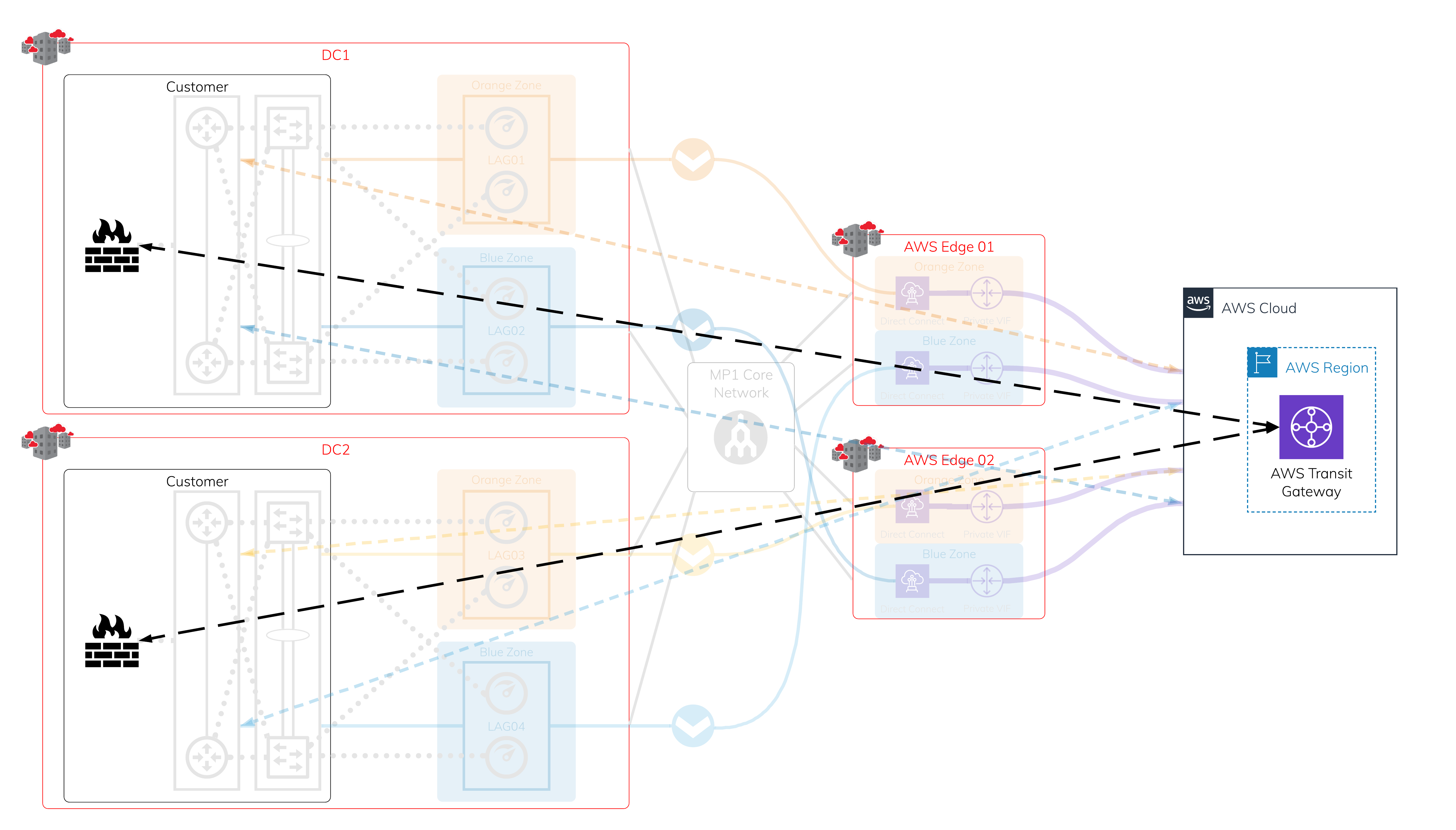

Camada Física - Megaport e localidades habilitadas para Megaport + locais de borda da AWS

Em cada zona de diversidade, você pode ter uma única Port ou um par de Ports em um LAG. Cada localidade habilitada para Megaport é protegida por dois caminhos de fibra diversos até a rede core global da Megaport.

Camada 2 - VXC

Usando a camada física protegida, crie um VXC para conectar a cada ponto de entrada onde a Megaport encontra a rede de borda da AWS. Cada local de Hosted Connection tem infraestrutura física diversa disponível. Esta imagem mostra quatro VXCs conectando quatro dispositivos diferentes na Megaport à AWS em locais de borda da AWS. Certifique-se de usar uma interface virtual pública pelo AWS Direct Connect para receber todos os prefixos públicos globais da AWS.

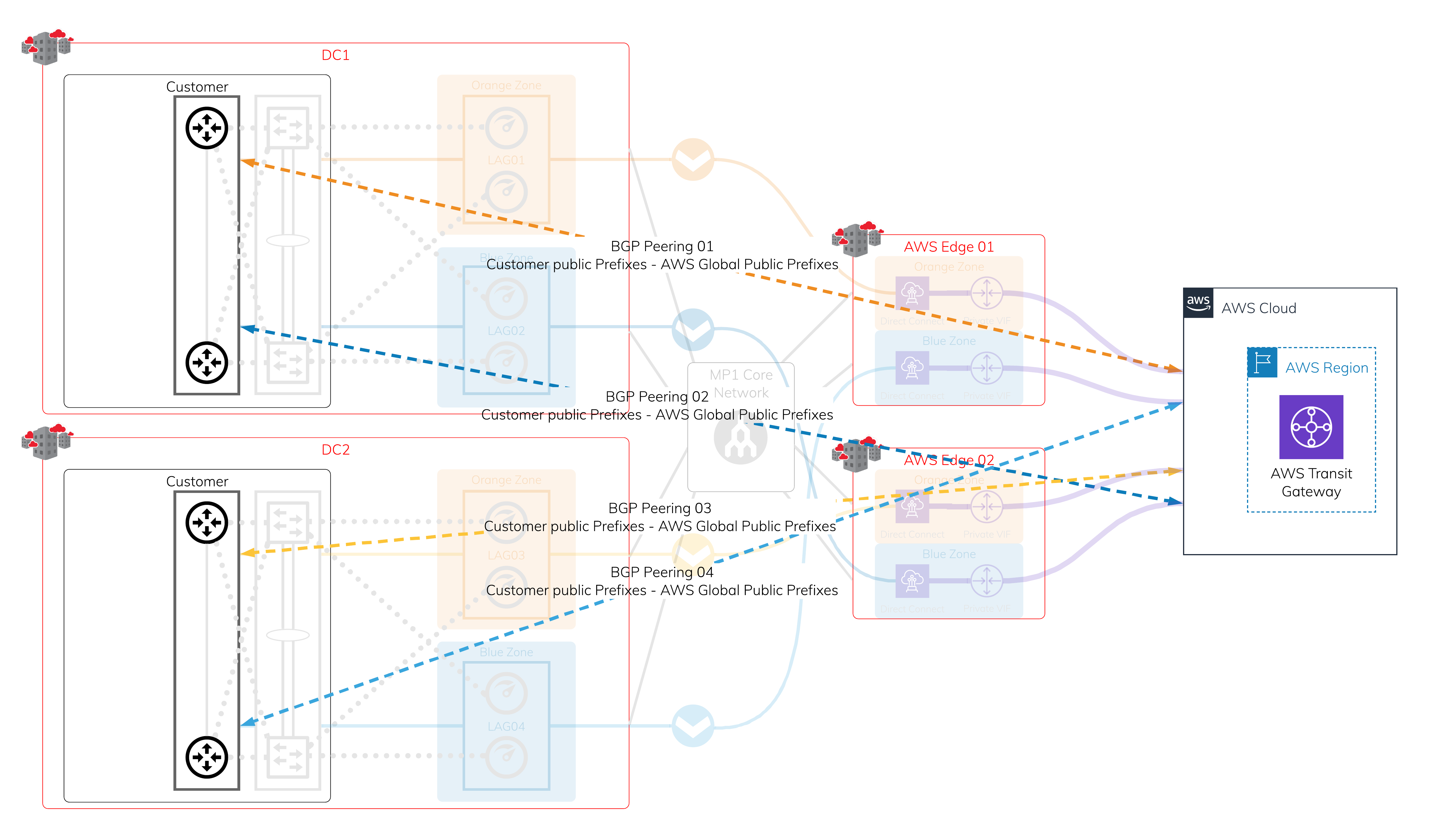

Camada 3 - IP e sessões BGP

Atribua um endereço IP público de sua propriedade a cada VXC que você criou e estabeleça uma sessão BGP. Se ocorrerem interrupções, haverá quatro sessões BGP ativas disponíveis para um failover simples.

Nota

Se você não possui endereços IP públicos, consulte Criando conexões do MCR com a AWS.

Usando dispositivos on-premises para estabelecer conexões IPsec VPN com o TGW

O número de dispositivos on-premises depende do seu requisito de uptime. Você pode ter um cluster ou stack de dois ou mais dispositivos em cada data center.

Estabelecendo túneis IPsec VPN para o transit gateway

Cada conexão VPN criada na AWS possui dois túneis disponíveis para alta disponibilidade (HA), com throughput máximo de 1.25 Gbps. Você pode usar roteamento ECMP (Equal-Cost Multi-Path) para criar várias conexões VPN e agregar throughput de até 50 Gbps.