Criando uma Conexão Azure para um MVE com Fortinet SD-WAN

Você pode criar uma conexão de rede de um MVE (um FortiGate) para o Azure ExpressRoute com Virtual Cross Connects (VXCs). Você pode criar uma conexão privada ou uma conexão pública (Microsoft).

Importante

Antes de começar, crie um MVE (FortiGate) no FortiManager. Para mais informações, consulte Criando um MVE Integrado com Fortinet.

Há três partes para adicionar uma conexão ExpressRoute ao seu MVE e ao FortiManager.

-

Configure seu plano ExpressRoute e implemente o circuito ExpressRoute no console do Azure. Quando implementado, você recebe uma chave de serviço. Para detalhes adicionais, consulte a Microsoft ExpressRoute documentation.

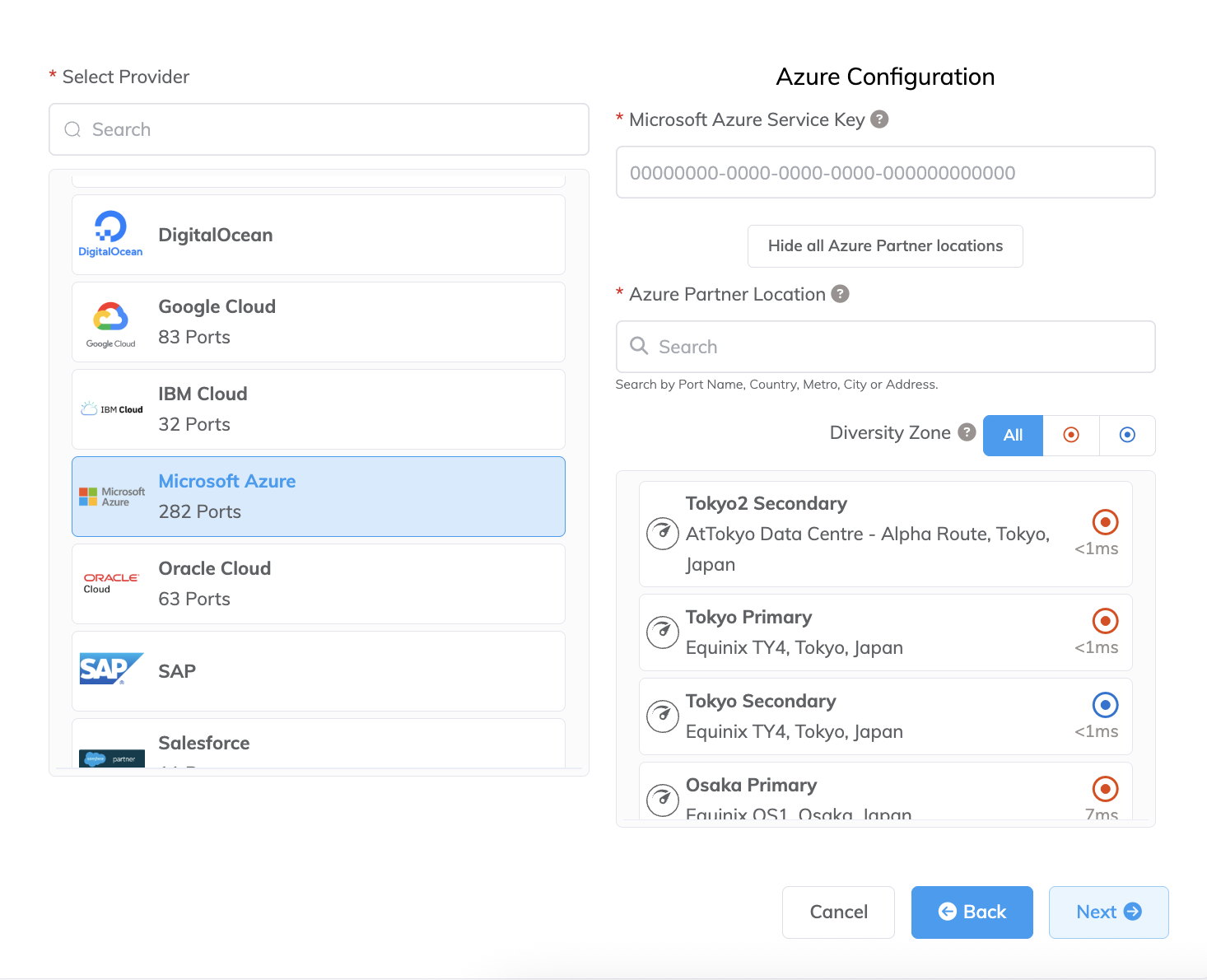

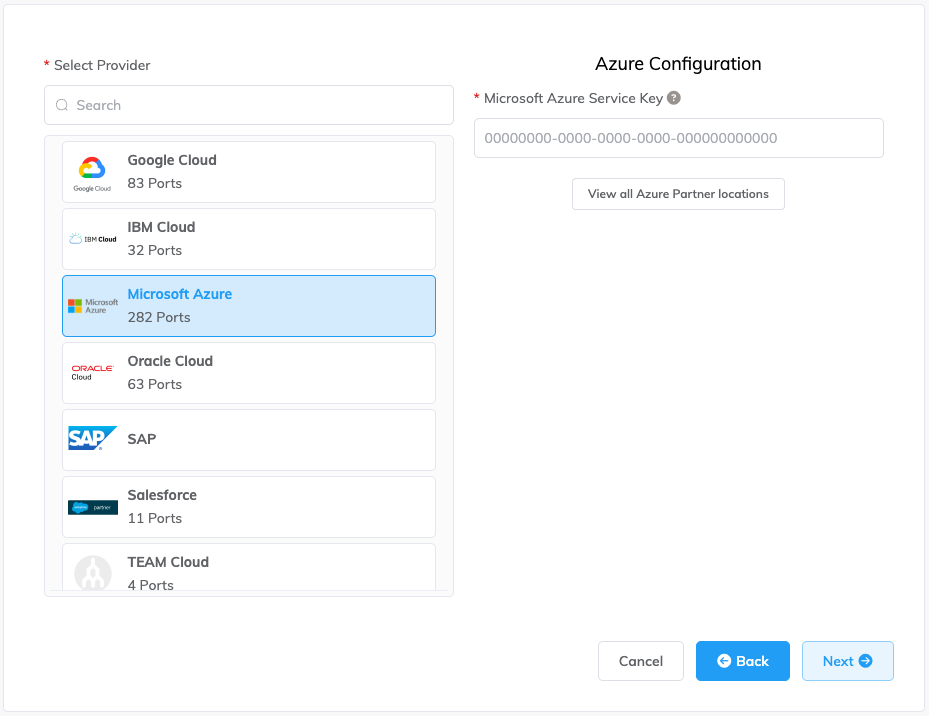

Para verificar a latência e o preço de conectar-se a uma determinada localização do Azure Partner, você pode usar o procedimento a seguir mas em vez de fornecer uma Microsoft Azure Service Key (Chave de serviço do Microsoft Azure), clique em View all Azure Partner locations (Visualizar todas as localizações do Azure Partner). Você pode prosseguir para a página Detalhes da Conexão sem uma chave de serviço e revisar o preço da porta selecionada. Para fazer um pedido de uma conexão com o Microsoft Azure, é necessário fornecer uma chave de serviço.

-

No Megaport Portal, crie uma conexão (VXC) do seu MVE para sua localização ExpressRoute.

-

No FortiManager, crie uma nova interface e adicione os detalhes da conexão ExpressRoute.

As instruções neste tópico descrevem a segunda e a terceira partes.

Nota

MVE para Fortinet SD-WAN requer etapas de configuração tanto no FortiManager quanto no Megaport Portal para todas as conexões de cloud.

Adicionando a conexão ExpressRoute no Megaport Portal

Para configurar a conexão ExpressRoute, você precisa criar a conexão no Megaport Portal.

Para criar uma conexão para o ExpressRoute a partir do Megaport Portal

-

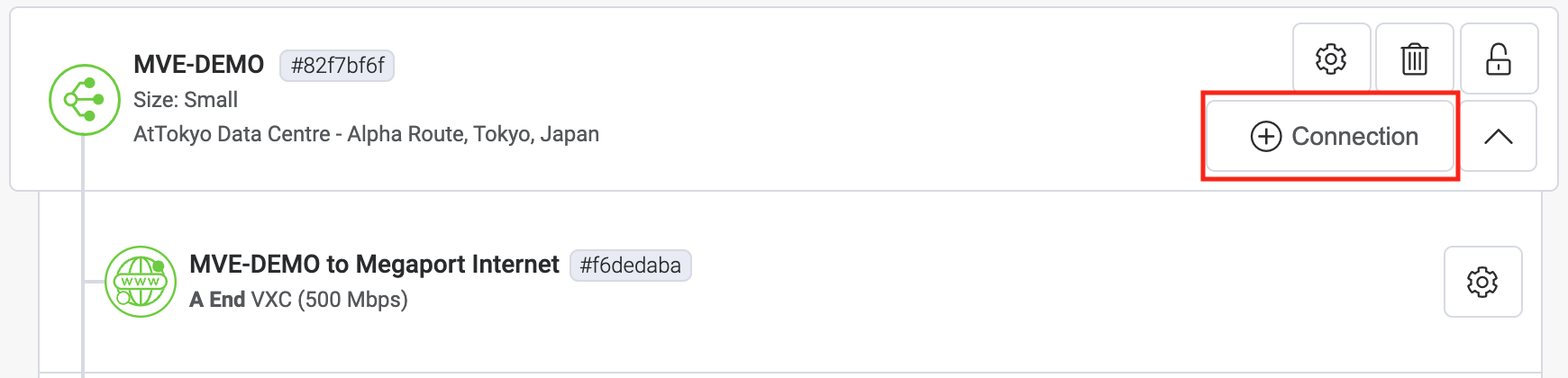

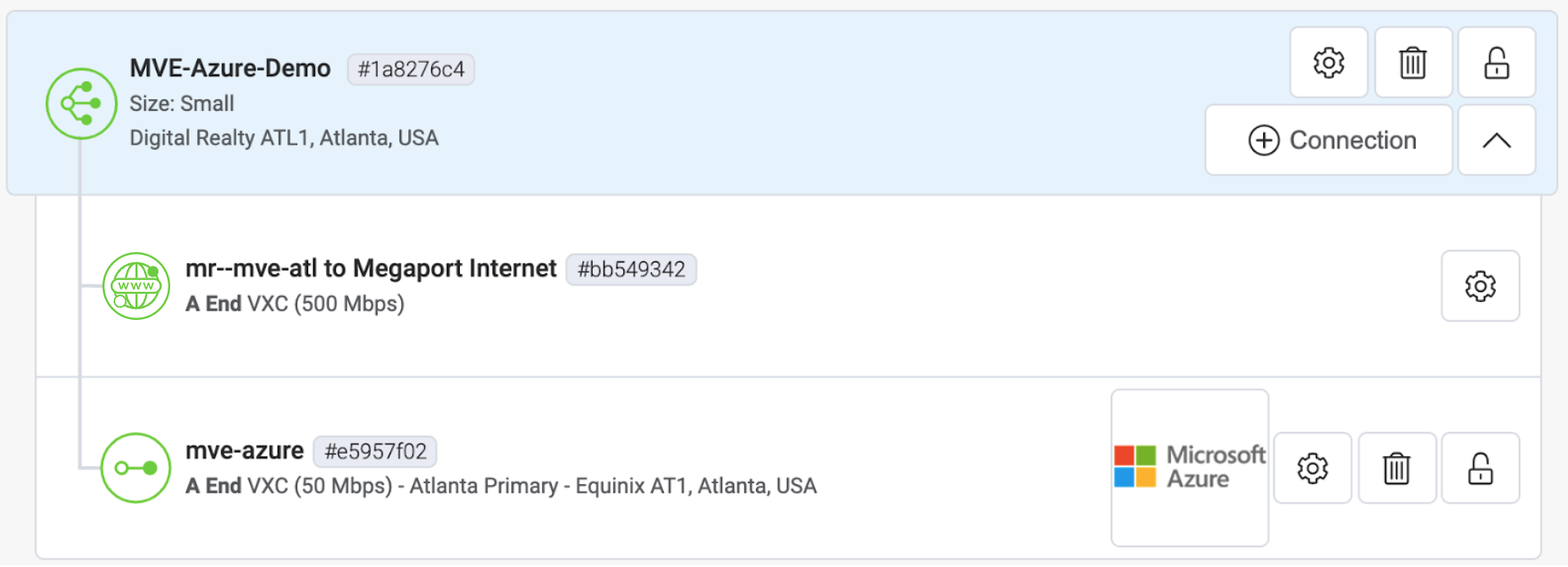

No Megaport Portal, vá para a página Services (Serviços) e selecione o MVE que você deseja usar.

-

Clique em +Connection (+Conexão) no MVE.

-

Clique no bloco Cloud.

-

Selecione Microsoft Azure como o provedor.

-

Adicione a chave de serviço do ExpressRoute no campo Microsoft Azure Service Key (Chave de Serviço do Microsoft Azure).

O Portal verifica a chave e, em seguida, exibe as localizações de porta disponíveis com base na região do ExpressRoute. Por exemplo, se seu serviço ExpressRoute estiver implementado na região Australia East em Sydney, você poderá selecionar as localizações de Sydney. -

Selecione o ponto de conexão para sua primeira conexão.

Para implementar uma segunda conexão (e isso é recomendado), você pode criar um segundo VXC - insira a mesma chave de serviço e selecione a outra localização de conexão.Alguns links úteis aparecem na tela de configuração para recursos, incluindo o console Azure Resource Manager e alguns vídeos tutoriais.

-

Clique em Next (Próximo).

-

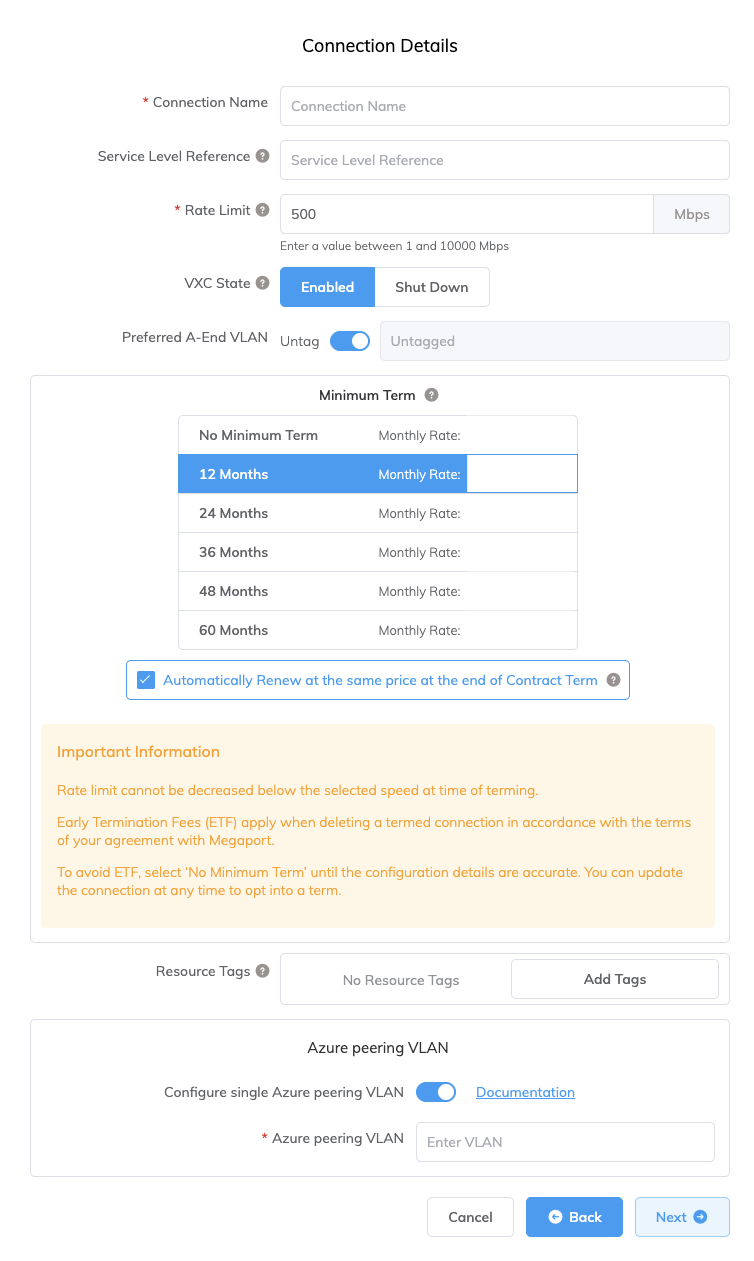

Especifique os detalhes da conexão:

-

Connection Name (Nome da Conexão) – O nome do seu VXC a ser exibido no Megaport Portal.

-

Service Level Reference (Referência de Nível de Serviço) (opcional) – Especifique um número de identificação exclusivo para o seu serviço da Megaport a ser usado para fins de cobrança, como um número do centro de custo, ID exclusivo do cliente ou número da ordem de compra. O número de referência de nível de serviço aparece para cada serviço na seção Produto da fatura. Você também pode editar este campo para um serviço existente.

-

Rate Limit (Limite de Taxa) – A velocidade da sua conexão em Mbps. O limite de taxa para o VXC será limitado ao máximo permitido com base na chave de serviço do ExpressRoute.

-

VXC State (Estado do VXC) – Selecione Enabled (Habilitado) ou Shut Down (Desligar) para definir o estado inicial da conexão. Para mais informações, consulte Desligando um VXC para Teste de Failover.

Nota

Se você selecionar Shut Down (Desligar), o tráfego não passará por este serviço e ele se comportará como se estivesse inativo na rede da Megaport. A cobrança por este serviço permanecerá ativa e você ainda será cobrado por esta conexão.

-

A-End vNIC (vNIC da extremidade A) – Selecione uma A-End vNIC na lista suspensa. Para mais informações sobre vNICs, consulte Criando um MVE no Megaport Portal.

-

Preferred A-End VLAN (VLAN A-End Preferencial) (opcional) – Especifique um ID de VLAN não utilizado para esta conexão (para ExpressRoute isto é o S-Tag). Este deve ser um ID de VLAN exclusivo neste MVE e pode variar de 2 a 4093. Se você especificar um ID de VLAN que já esteja em uso, o sistema exibirá o próximo número de VLAN disponível. O ID de VLAN deve ser exclusivo para prosseguir com o pedido. Se você não especificar um valor, a Megaport atribuirá um.

-

Minimum Term (Prazo Mínimo) – Selecione Sem Prazo Mínimo, 12 meses, 24 meses, 36 meses, 48 meses ou 60 meses. Prazos mais longos resultam em um valor mensal mais baixo. 12 meses é selecionado por padrão. Observe as informações na tela para evitar taxas de rescisão antecipada (ETF).

Habilite a opção Renovação do Prazo Mínimo para serviços com prazo de 12, 24, 36, 48 ou 60 meses para renovar automaticamente o contrato ao final do prazo pelo mesmo preço com desconto e com a mesma duração do prazo. Se você não renovar o contrato, ao final do prazo, o contrato passará automaticamente para um contrato mês a mês para o período de faturamento seguinte, pelo mesmo preço, sem descontos por prazo.

Para mais informações, consulte Preços e Termos de Contrato do VXC e Cobrança de VXC, Megaport Internet e IX.

-

Resource Tags (Tags de recurso) – Você pode usar tags de recurso para adicionar seus próprios metadados de referência a um serviço da Megaport.

Para adicionar uma tag:- Clique em Add Tags (Adicionar tags).

- Clique em Add New Tag (Adicionar nova tag).

- Insira os detalhes nos campos:

- Key (Chave) – string com comprimento máximo de 128. Valores válidos são a-z 0-9 _ : . / \ -

- Value (Valor) – string com comprimento máximo de 256. Valores válidos são a-z A-Z 0-9 _ : . @ / + \ - (espaço)

- Clique em Save (Salvar).

Se você já tiver tags de recurso para esse serviço, poderá gerenciá-las clicando em Manage Tags (Gerenciar tags).

Aviso

Nunca inclua informações sensíveis em uma tag de recurso. Informações sensíveis incluem comandos que retornam definições de tags existentes e informações que identifiquem uma pessoa ou empresa.

-

Configure Single Azure Peering VLAN (Configurar VLAN de Peering do Azure de Tag Única) – Por padrão, esta opção está habilitada para MVE e recomendamos fortemente mantê-la habilitada com Fortinet SD-WAN.

Esta opção fornece uma solução de VLAN com tag única. Você configura o Peering no Azure com a VLAN do MVE (A-End) e a VLAN do peer definida no Azure (B-End). Observe que você pode ter apenas um tipo de Peering (Private ou Microsoft) por VXC com esta opção.Importante

Se você não habilitar esta opção, o VXC parecerá ativo, mas não reconhecerá o tráfego.

-

Azure Peering VLAN (VLAN de Peering do Azure) – Este valor precisa corresponder à VLAN A-End para peering de VLAN de tag única. Uma VLAN de Peering do Azure diferente também pode ser definida, se necessário.

-

-

Clique em Next (Próximo) e prossiga pelo processo de pedido.

Quando a configuração do VXC for concluída, o ícone do VXC ficará verde.

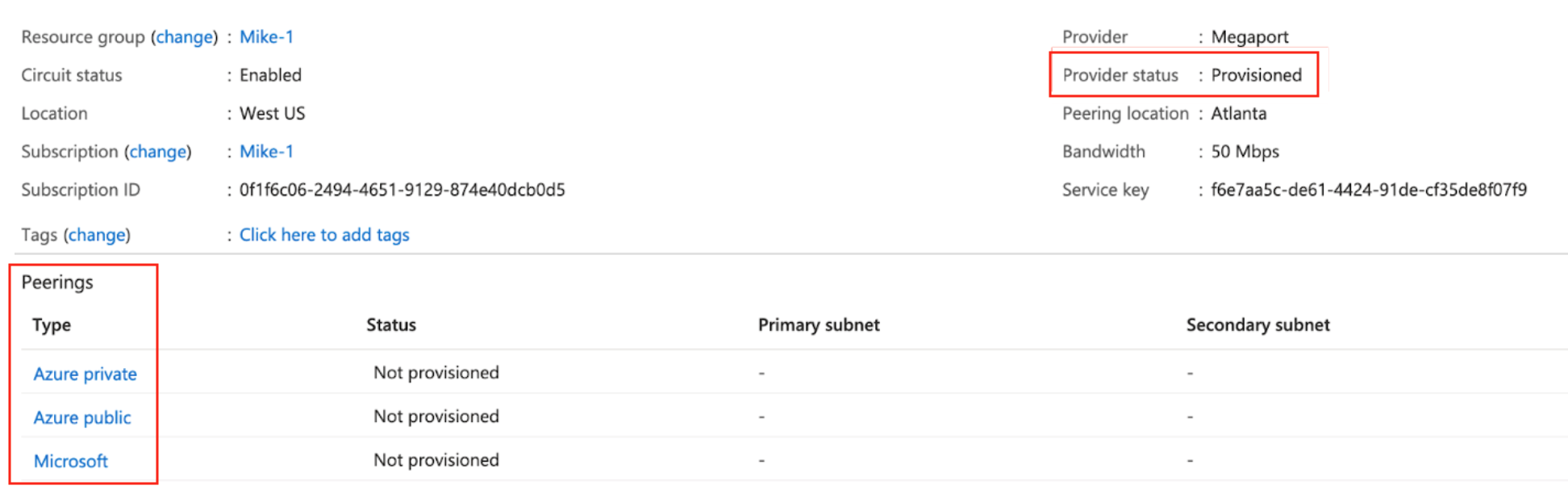

No console Azure Resource Management, o status do provedor será Provisioned.

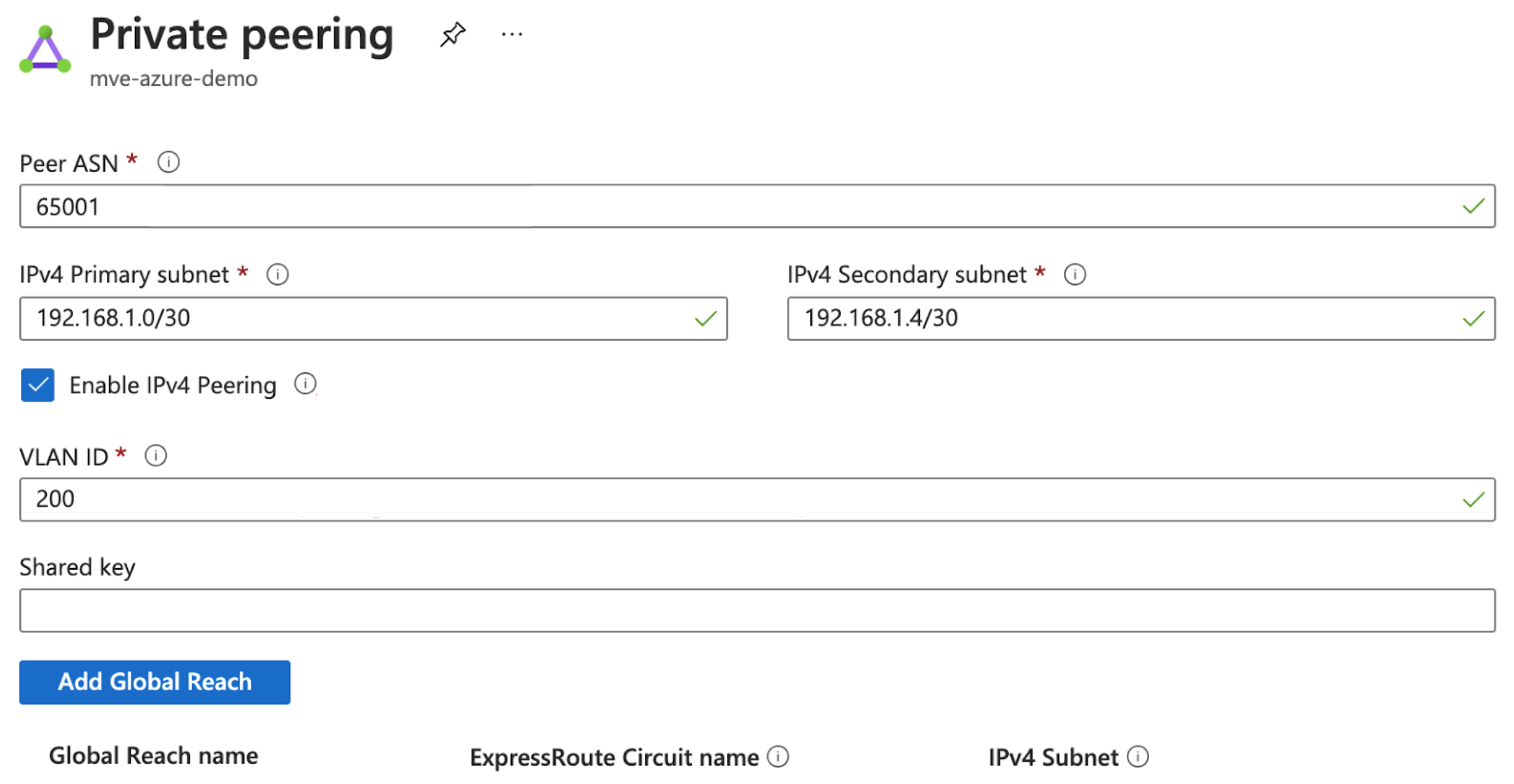

Quando provisionado, você precisa configurar os Peerings. Você pode configurar Peering Private e Microsoft. Clique no peer a ser configurado e forneça estes detalhes:

- Peer ASN (ASN do Peer) – Insira o ASN para o MVE.

- IPv4 Subnets (Sub-redes IPv4) – De cada uma dessas sub-redes, o MVE usa o primeiro endereço IP utilizável e a Microsoft usa o segundo IP utilizável para o seu roteador.

- VLAN ID (ID de VLAN) – Insira a VLAN A-End do MVE. (Observação: o ID de VLAN no console do Azure pode ser diferente da VLAN A-End.)

- Shared Key (Chave Compartilhada) – (Opcional) Insira uma senha MD5 para BGP.

Adicionando a conexão ExpressRoute ao FortiManager

Depois de criar a conexão do seu MVE para o Azure e configurar a conexão no console do Azure, você precisa configurá-la no FortiManager. Isso envolve criar uma interface e configurar parâmetros de BGP, ASNs, VLANs e valores MD5.

Para adicionar a conexão Azure Cloud no FortiManager

-

Colete os detalhes da conexão no console do Azure.

Exiba os detalhes da conexão que você criou no Azure para esta conexão. Anote os valores de Peer ASN (ASN do Peer), Shared Key (Chave Compartilhada), VLAN ID (ID de VLAN) e IPv4 Primary Subnet (Sub-rede IPv4 Primária). -

Colete os detalhes da conexão no Megaport Portal.

Clique no ícone de engrenagem da conexão Azure do seu MVE e clique na visualização Detalhes. Anote o valor de A-End VLAN (VLAN A-End). -

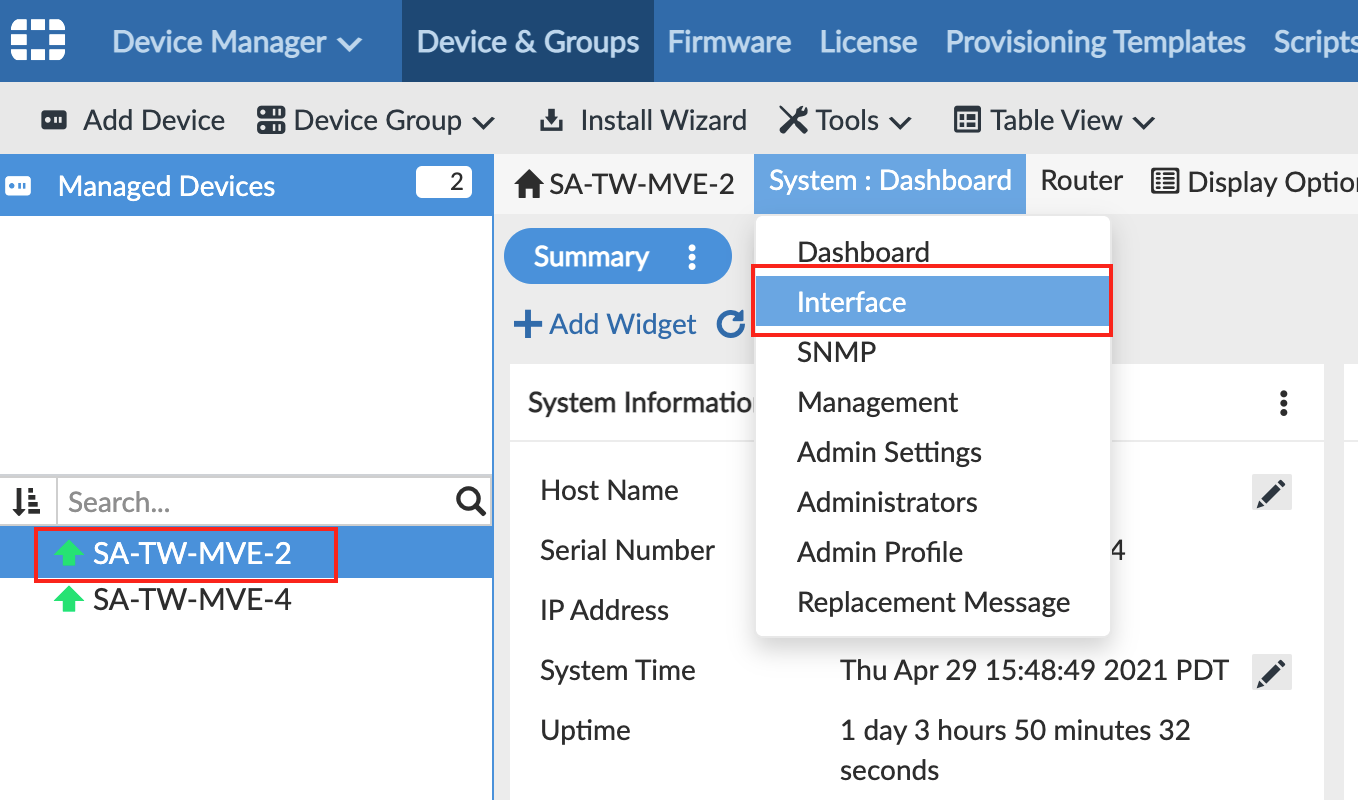

Faça login no FortiManager.

Nota

Você também pode fazer login na sua instância do MVE: https://<mve-ip-address>

-

No seu dispositivo gerenciado, vá ao menu System (Sistema) e escolha Interface (Interface).

A página exibe port1 como sua interface física. -

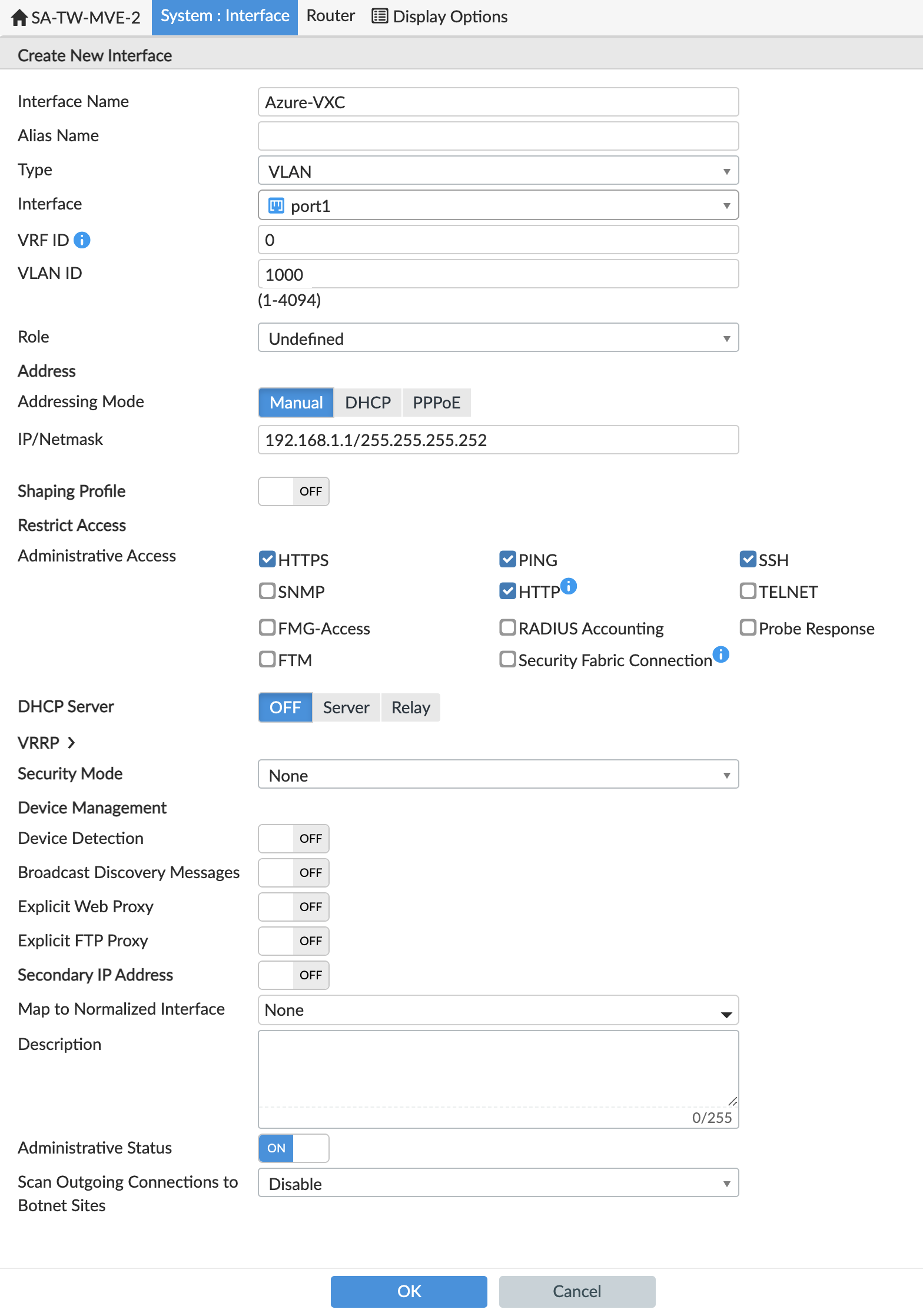

Clique em +Create New > Interface (+Criar Novo > Interface) e forneça estas informações:

- Interface Name (Nome da Interface) – Especifique um nome significativo para a interface.

- Alias Name (Nome Alternativo) (opcional) – Insira um nome alternativo.

- Type (Tipo) – Escolha VLAN.

- Interface (Interface) – Escolha a interface pai:

port1. - VLAN ID (ID de VLAN) – Especifique a VLAN A-End listada para esta Conexão Azure no Megaport Portal.

- Role (Função) – Escolha Indefinido.

- Addressing Mode (Modo de Endereçamento) – Selecione Manual.

- IP/Netmask (IP/Máscara de Rede) – Esses valores estão disponíveis no console do Azure. Os endereços IP e o CIDR aparecem no campo IPv4 Primary Subnet (Sub-rede IPv4 Primária); o MVE usa o primeiro endereço IP utilizável e o Azure usa o segundo IP utilizável para o seu roteador. Para este campo, insira o endereço IP do MVE (primeiro utilizável).

- Administrative Access (Acesso Administrativo) - Especifique como você deseja acessar esta interface, como HTTPS, PING e SSH.

- DHCP Server (Servidor DHCP) - Clique em OFF (Desligado).

-

Clique em OK (OK).

A nova interface VLAN aparece junto com sua interface físicaport1.

Você pode executar um comando execute ping a partir do FortiOS para verificar a conexão.

Nota

Você precisa enviar a configuração para o MVE, o que ocorre quando você tem o AutoUpdate configurado. Se você não conseguir dar ping na conexão com sucesso, vá para Manage Devices no FortiManager, selecione o MVE e escolha Refresh Device (Atualizar Dispositivo) no menu More. Se solicitado, selecione AutoUpdate para Config Status (Status de Configuração).

Neste ponto, criamos a interface e, em seguida, precisamos criar a sessão BGP.

-

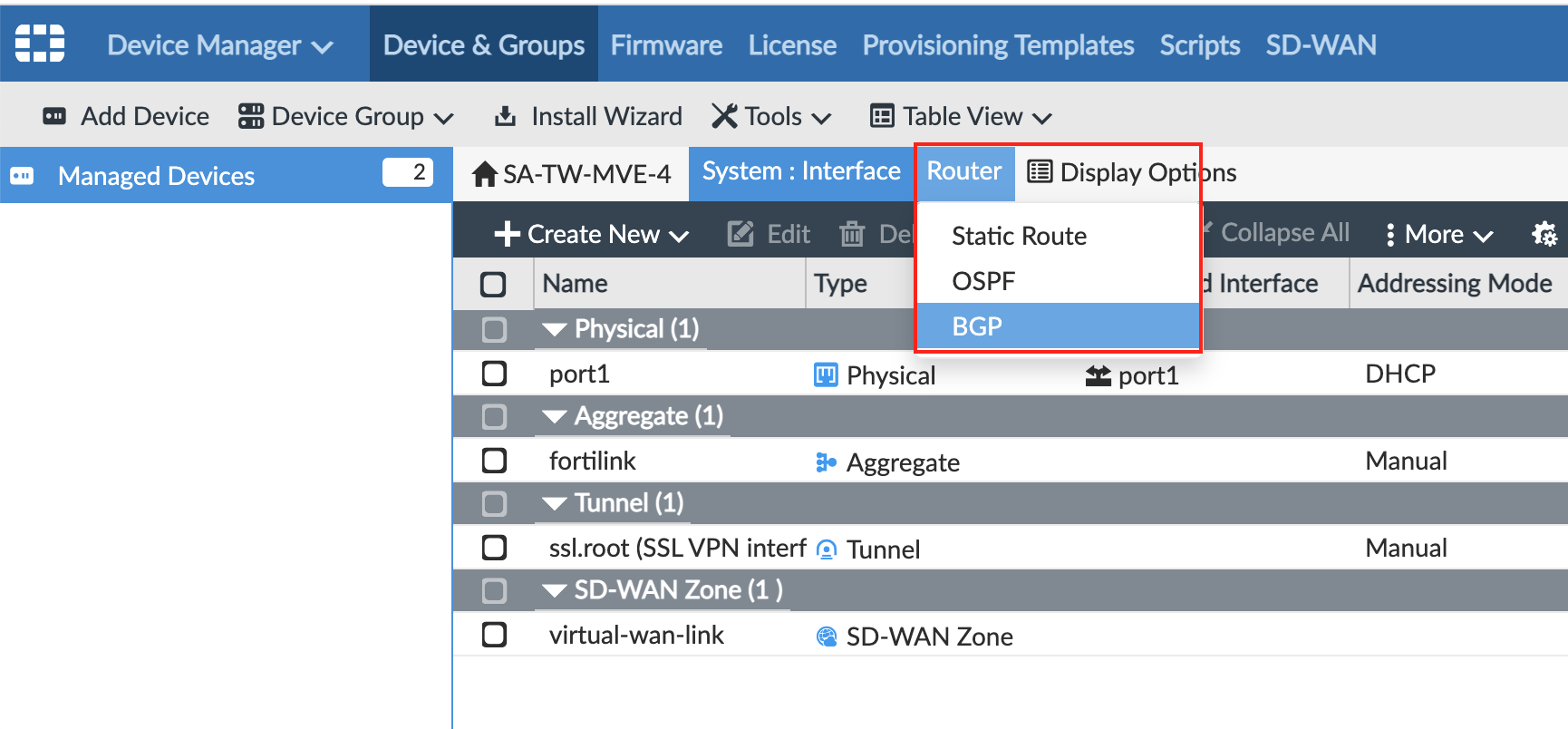

No FortiManager, vá para Router > BGP (Roteador > BGP).

-

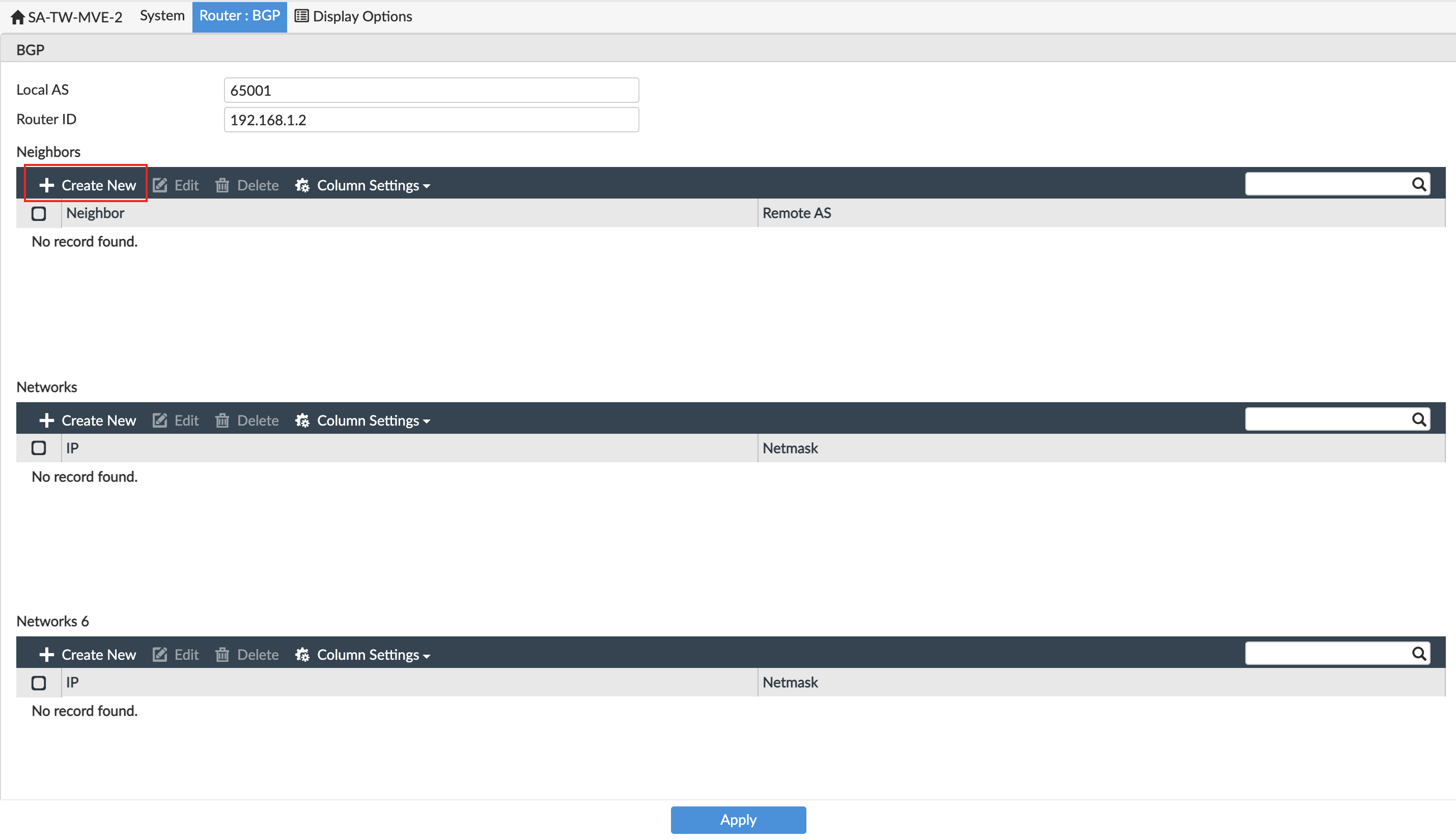

Forneça estas informações:

- Local AS (AS Local) – Forneça o ASN para a conexão do MVE. Use o Peer ASN (ASN do Peer) do console do Azure.

- Router ID (ID do Roteador) – Insira o primeiro endereço IP utilizável da IPv4 Primary Subnet (Sub-rede IPv4 Primária) no console do Azure.

-

Em Neighbors, clique em +Create New (+Criar Novo).

- Para o IP (IP) do neighbor, adicione o segundo endereço IP utilizável da IPv4 Primary Subnet (Sub-rede IPv4 Primária) no console do Azure.

-

Para Remote ASN (ASN Remoto), insira o ASN do lado do Azure de 12076.

Este é um valor fixo e aparece nos detalhes da conexão no console do Azure. -

Clique em OK (OK).

-

Clique em Apply (Aplicar).

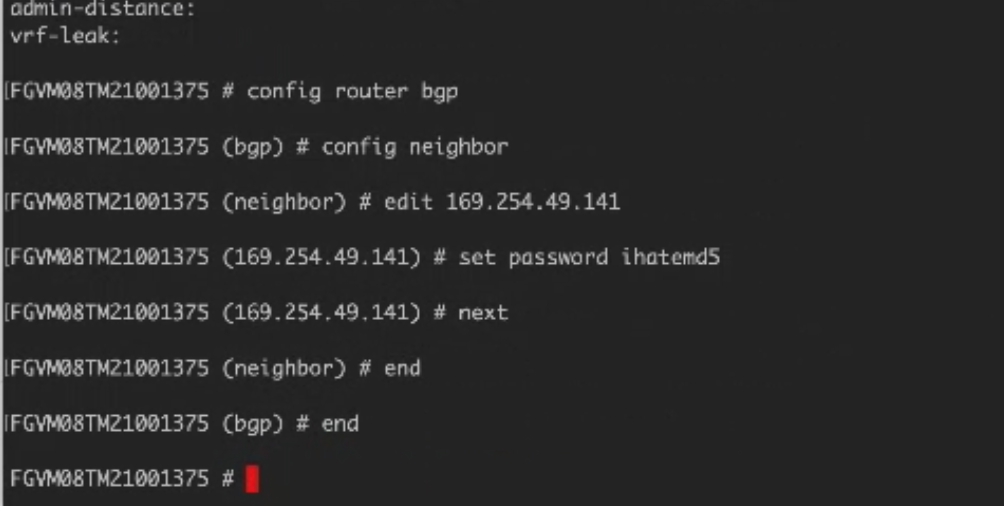

O vizinho está configurado, mas precisamos adicionar as informações de autenticação BGP se você as definiu no console do Azure. (Isto era opcional.) A interface web não permite definir isso e você precisa usar a linha de comando para adicionar os detalhes do BGP. -

Faça SSH para a instância do MVE usando seu arquivo de chave privada.

Por exemplo

ssh -i ~/.ssh/megaport-mve-instance-1-2048 admin@162.43.143.XX -

Use estes comandos para adicionar uma senha para o vizinho BGP.

Validando sua conexão Azure

Você pode revisar detalhes da conexão, incluindo o estado da conexão, a partir da CLI com estes comandos:

get system interface– Exibe detalhes de configuração e status atual das interfaces do dispositivo.get router info bgp neighbor <ip-address>– Exibe detalhes de configuração e status atual dos vizinhos BGP.