Configurando Alta Disponibilidade no Firewall VM-Series da Palo Alto Networks

Este tópico descreve as etapas para configurar Alta Disponibilidade (HA) Ativo/Ativo da Palo Alto Networks com redundância baseada em rotas.

A Palo Alto Networks fornece documentação para VM-Series em VM-Series Tech Docs.

Etapas básicas

Esta seção fornece uma visão geral das etapas de configuração no Megaport Portal e no PAN-OS. Os procedimentos seguem este resumo de etapas básicas.

As etapas básicas são:

-

Crie um MVE da Palo Alto Networks.

A HA da Palo Alto Networks requer três interfaces dedicadas de HA (HA1, HA2, HA3), além das interfaces de gerenciamento e de plano de dados. Adicione vNICs adicionais para um total de 5. -

Crie um segundo MVE da Palo Alto Networks do mesmo tamanho e versão, no mesmo metro. A Palo Alto Networks requer que os MVEs tenham o mesmo tamanho e estejam a até 20 milissegundos um do outro. Para detalhes de pré-requisitos de HA, veja Prerequisites for Active/Active HA.

-

Crie os VXCs para o tráfego de HA.

A vNIC 1 é para gerenciamento, a vNIC 2 para o plano de dados, e as vNICs 3 a 5 para tráfego dedicado de HA. Crie um VXC entre a vNIC 3 (HA1) em cada MVE, ambos os extremos devem ser untagged (sem VLAN). Repita para as vNICs 4 (HA2) e 5 (HA3).

Recomendamos que os VXCs HA1 e HA2 sejam configurados em 1 Gbps, e que o VXC HA3 seja configurado com uma velocidade que permita transportar o tráfego total combinado esperado roteado pelo firewall. -

Configure a HA Ativo/Ativo no software PAN‑OS da Palo Alto Networks.

Para mais informações, consulte a documentação da Palo Alto Networks em Configure Active/Active HA.

Visão geral de HA

Ao implantar firewalls de próxima geração (NGFW) da Palo Alto Networks on‑premises ou em um data center, usar a funcionalidade de Alta Disponibilidade (HA) incorporada é uma abordagem comum. A HA do PAN-OS é uma solução robusta que resolve diversos desafios com firewalls redundantes, em particular a sincronização do estado das sessões e das configurações.

Historicamente, essa arquitetura tem sido difícil de alcançar em ambientes de cloud, pois depende de funcionalidades específicas de rede que muitas vezes não estão disponíveis. O suporte da Megaport a firewalls da Palo Alto Networks no Megaport Virtual Edge (MVE), e a funcionalidade de múltiplas vNICs na plataforma MVE, torna essa arquitetura possível. Esta solução é particularmente útil para clientes que usam o MVE como core de rede virtualizado e/ou para conectividade multicloudO uso de múltiplos serviços de computação em nuvem em uma única arquitetura heterogênea. Por exemplo, uma empresa pode usar vários provedores de nuvem para serviços de infraestrutura (IaaS) e de software (SaaS). Uma das principais propostas de valor da Megaport é viabilizar a conectividade multicloud.

.

Os firewalls da Palo Alto Networks implantados no MVE podem ser configurados com HA Ativo/Ativo, combinando os benefícios de implantação sob demanda como serviço, conectividade privada direta para clouds e data centers, utilização ideal de recursos, sincronização de sessões e configurações e failover orquestrado.

HA Ativo/Ativo

O PAN-OS possui dois modos de HA:

- Active/Active

- Active/Passive

A HA Ativo/Passivo tem apenas um firewall ativo a qualquer momento, com o firewall secundário com todas as interfaces desabilitadas e sem encaminhar tráfego. Isso faz sentido ao trabalhar com um par de dispositivos no mesmo local conectados aos mesmos switches físicos, e tem a vantagem de não adicionar complexidade em arquiteturas simples (como você pode encontrar em um escritório).

A HA Ativo/Ativo permite que ambos os firewalls estejam ativos e encaminhando tráfego ao mesmo tempo, com todo o tráfego sendo redirecionado para o dispositivo restante se um firewall ou link monitorado falhar. Isso tem a vantagem de permitir que o restante da rede esteja ciente dos caminhos disponíveis, além de possibilitar o uso da capacidade de ambos os firewalls em um estado normal.

A HA Ativo/Ativo no PAN-OS usa roteamento e/ou NAT para distribuir o tráfego entre ambos os firewalls, enquanto sincroniza as sessões ativas entre os dois dispositivos. Cada firewall tem suas próprias interfaces com suas próprias sessões BGP, e o ECMP pode ser usado para balancear o tráfego entre os dois dispositivos. No evento de um failover, as rotas são atualizadas, os fluxos são redirecionados e o firewall remanescente assume as sessões existentes.

Um failover pode ser acionado seja pela falha de um dos firewalls, por um caminho monitorado tornar-se indisponível, ou por uma falha dos links de HA entre os dispositivos. Se um caminho monitorado ficar indisponível, o tráfego é encaminhado do dispositivo afetado para o dispositivo com o caminho disponível via link HA3.

Veja a documentação da Palo Alto Networks para mais informações sobre HA Ativo/Ativo no PAN-OS em Use Case: Configure Active/Active HA with Route-Based Redundancy.

Entendendo a arquitetura

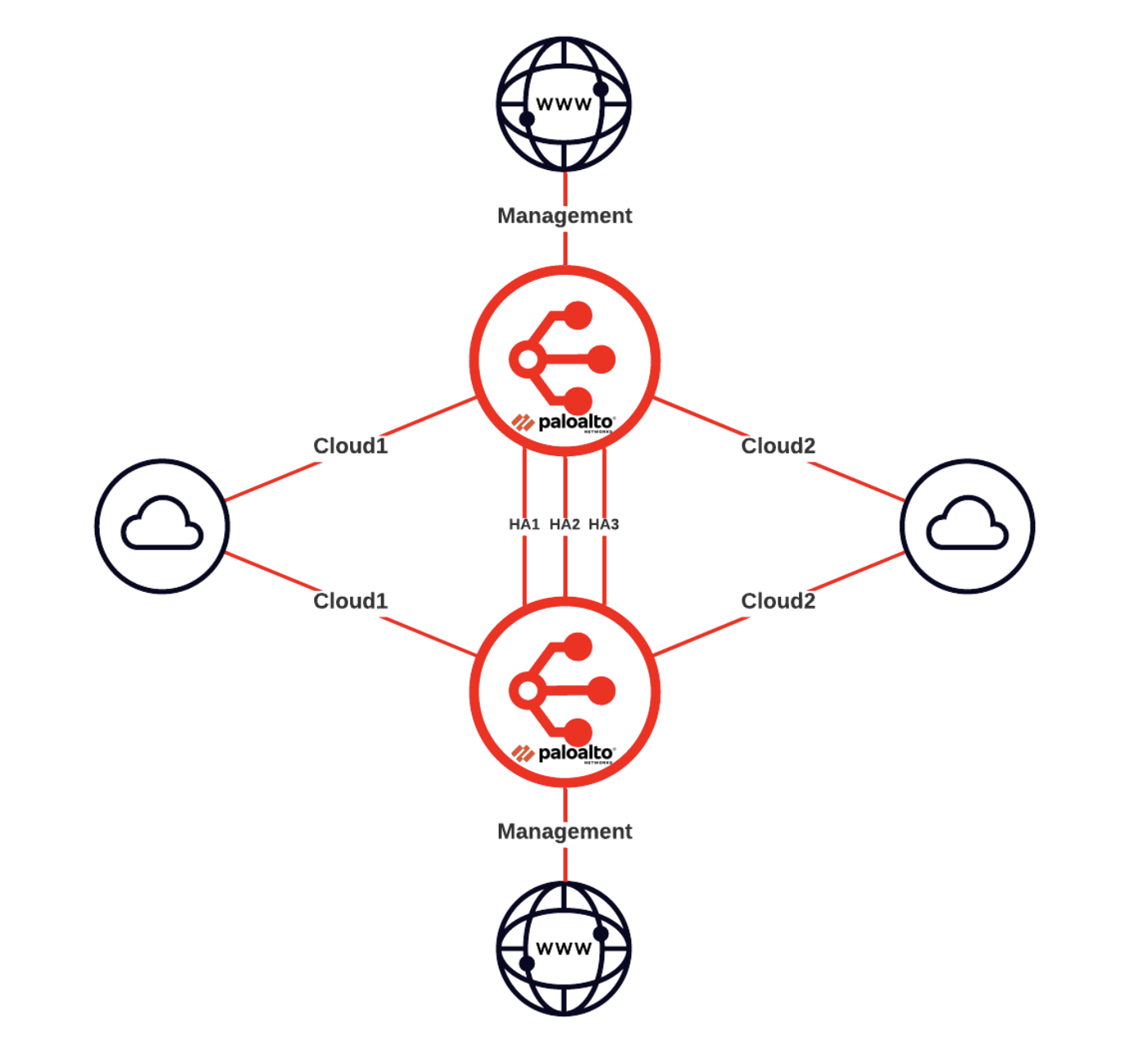

A arquitetura implantada neste tópico é mostrada abaixo.

Existem dois MVEs executando o PAN-OS da Palo Alto Networks, cada um com sua interface de gerenciamento conectada à internet. Três VXCs são conectados entre os dois MVEs para os links de HA, e os VXCs do plano de dados são conectados a dois ambientes de cloud diferentes, que estão interconectados.

Nota

Em uma implantação de produção, pode haver VXCs adicionais do plano de dados para conectar a outras redes, conexões de internet, VPNs e assim por diante, e as interfaces de gerenciamento podem estar em redes privadas.

Visão geral da arquitetura

Esta imagem mostra um diagrama de alto nível da arquitetura da solução de HA Ativo/Ativo da Palo Alto Networks.

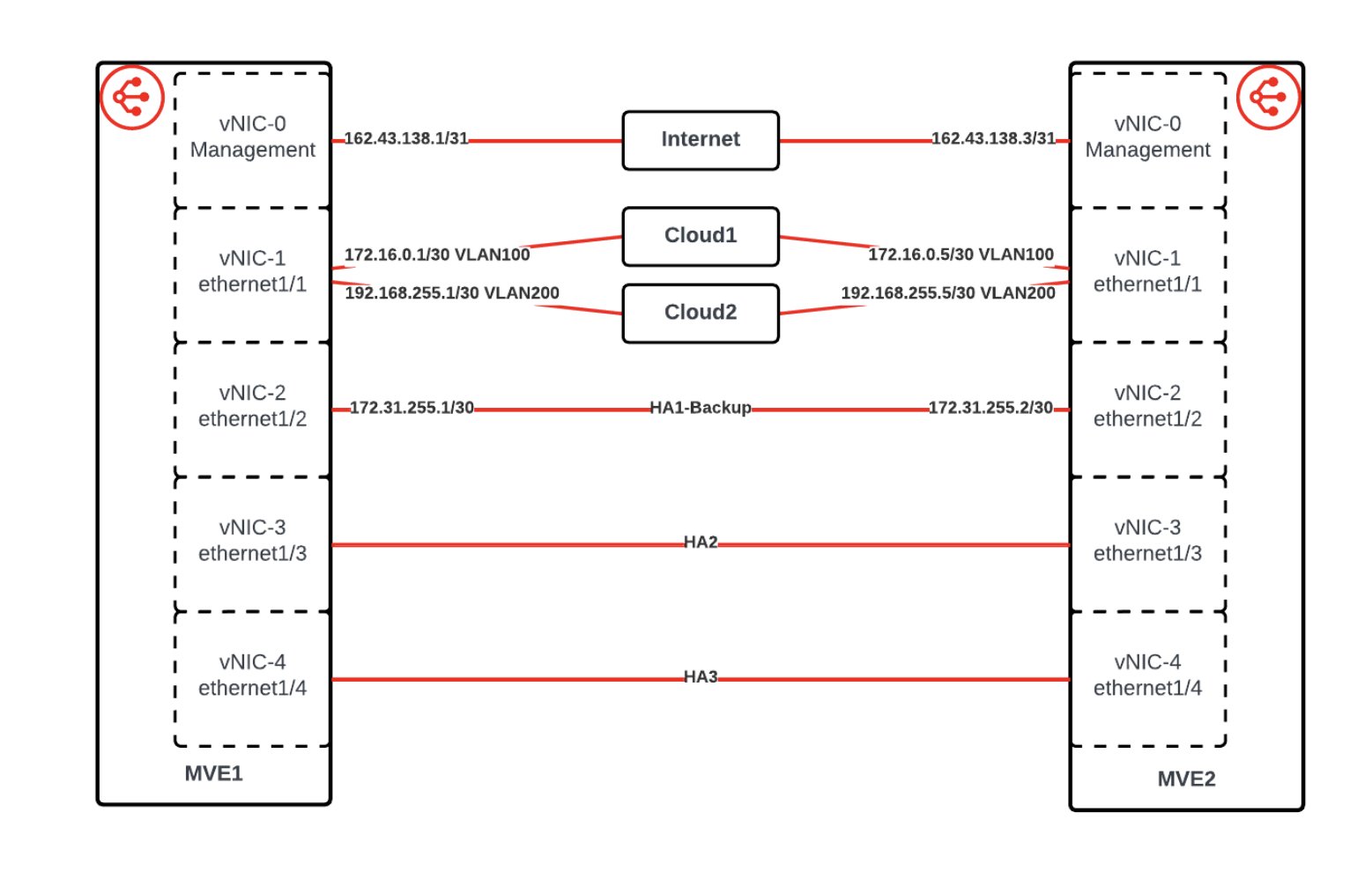

Detalhes das interfaces

Esta imagem mostra os detalhes das interfaces da solução de HA Ativo/Ativo da Palo Alto Networks.

Criar os MVE Palo Alto Networks VM-Series no Megaport Portal

A primeira etapa é criar e implantar dois MVEs no Megaport Portal. A HA da Palo Alto Networks requer três interfaces dedicadas de HA (HA1, HA2, HA3), bem como as interfaces de gerenciamento e do plano de dados.

Para criar e implantar MVEs da Palo Alto Networks

-

No Megaport Portal, vá para a página Services (Serviços).

-

Crie um MVE da Palo Alto Networks conforme descrito em Criando um VM-Series MVE.

-

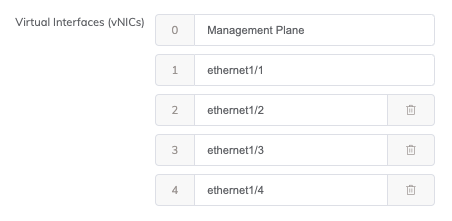

Na tela de Detalhes do MVE, certifique-se de criar cinco vNICs no campo Virtual Interfaces (vNICs) (Interfaces virtuais (vNICs)) para suportar as interfaces adicionais usadas para HA.

-

Crie um segundo MVE da Palo Alto Networks do mesmo tamanho e versão, em outro data center no mesmo metro. A Palo Alto Networks requer que os MVEs tenham o mesmo tamanho e estejam a até 20 milissegundos um do outro. Este MVE também deve ter cinco vNICs adicionadas.

-

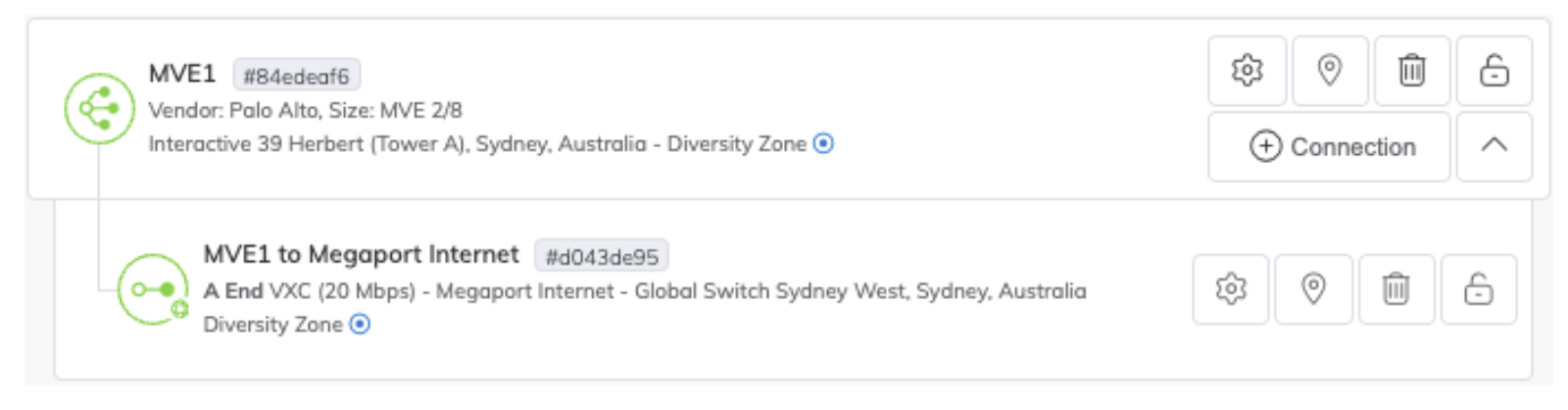

Para acesso de gerenciamento, crie uma conexão Megaport Internet para a interface de gerenciamento de cada MVE.

Esta é a abordagem mais comum durante a implantação inicial, mas a interface de gerenciamento pode, em vez disso, ser conectada a um VXC privado assim que um caminho alternativo de gerenciamento for configurado.

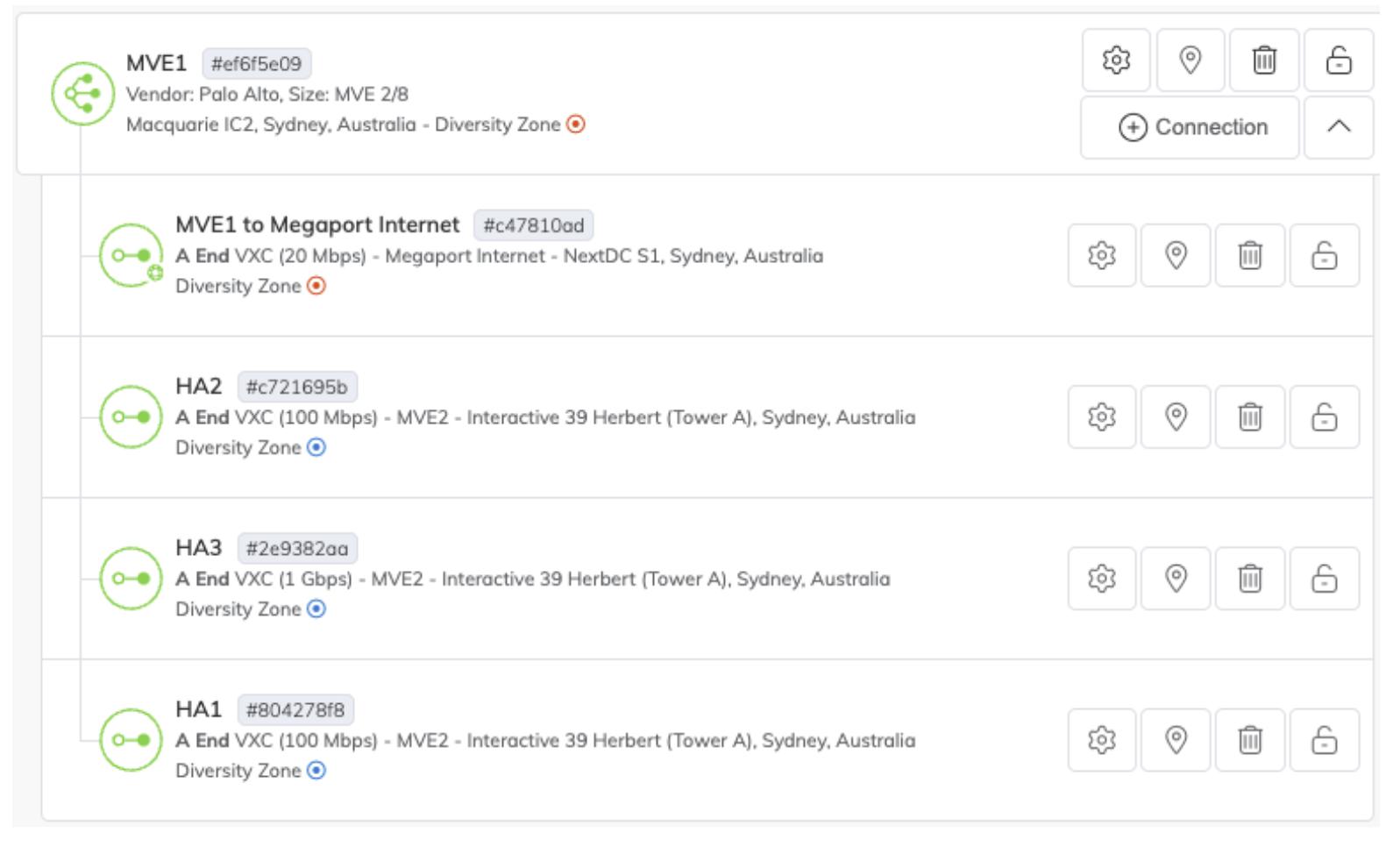

Após a conclusão, devem existir dois MVEs implantados que se pareçam com isto:

Criar os VXCs para tráfego de HA

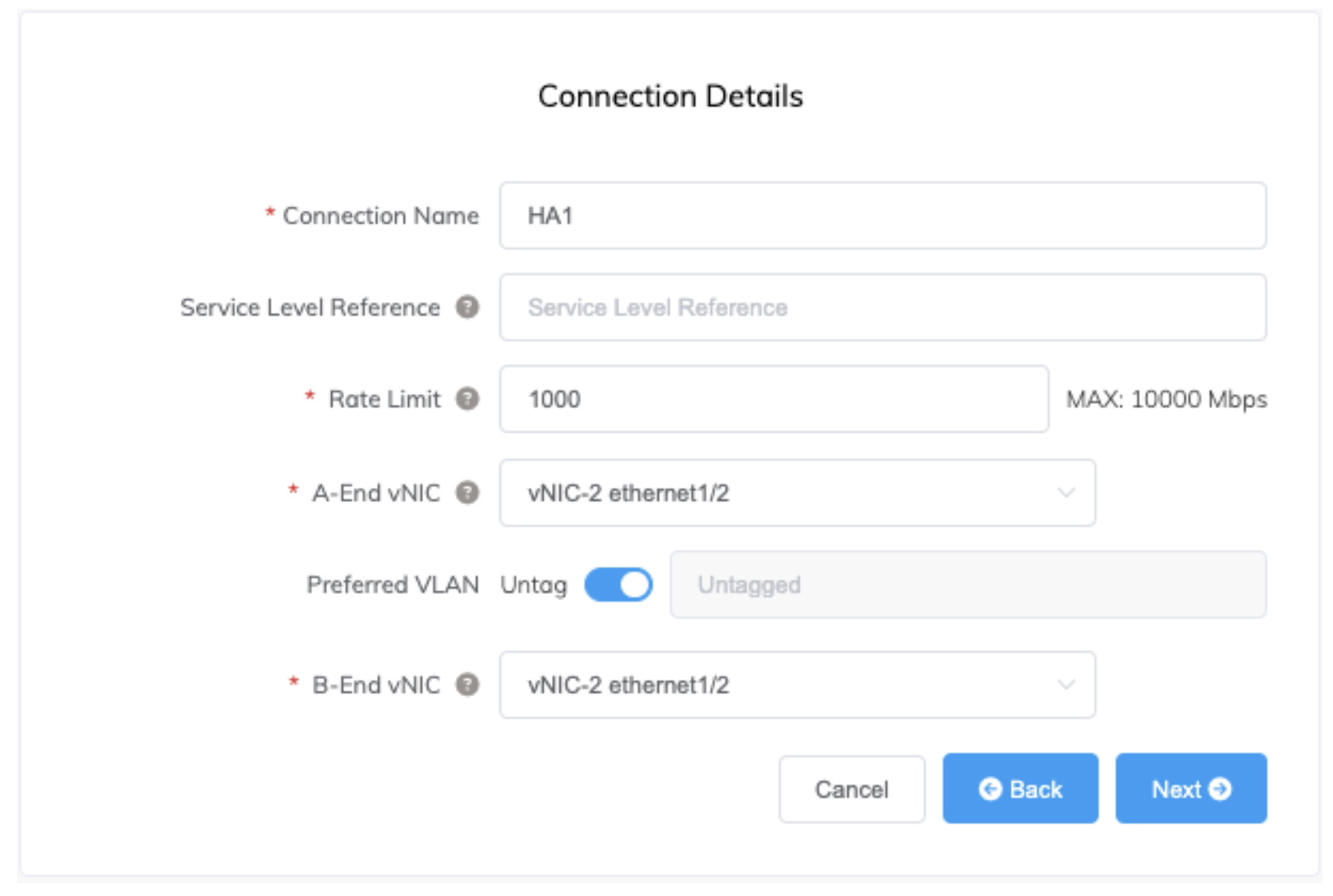

Agora que os MVEs foram criados, a próxima etapa é criar três VXCs privados para o tráfego de HA entre os dois dispositivos. Use ethernet1/2, ethernet1/3 e ethernet1/4 para as interfaces de HA, conectando cada uma à mesma interface no outro MVE, e configurando os VXCs como untagged.

Para HA1 e HA2, crie um VXC de 1 Gbps para cada. Os requisitos de banda para o HA3 podem ser significativos, especialmente durante uma interrupção de caminho, portanto crie um VXC de 10 Gbps para esse caminho.

Para criar um VXC entre MVEs

-

No Megaport Portal, vá para a página Services (Serviços).

-

Crie um VXC entre dois MVEs da Palo Alto Networks conforme descrito em Conectando MVEs integrados com Palo Alto VM-Series.

-

Repita este processo para criar VXCs untagged entre as três interfaces em cada MVE usadas para HA. Cada MVE agora deve se parecer com a imagem abaixo:

Configurar HA Ativo/Ativo no PAN-OS

Agora que a infraestrutura subjacente foi criada e configurada no Megaport Portal, os firewalls precisam ser configurados no software PAN‑OS da Palo Alto Networks. A interface web de gerenciamento de cada firewall pode ser acessada pelo IP do VXC conectado à vNIC de gerenciamento (vNIC0) (você pode encontrar o IP na aba Detalhes do VXC).

Esta seção descreve a configuração de HA Ativo/Ativo no PAN-OS com base na versão 10.2. Isso deve ser usado apenas como exemplo. Modificações na configuração dentro dos firewalls podem ser necessárias para o seu ambiente e/ou com base em atualizações ou alterações lançadas pela Palo Alto Networks no futuro. Em geral, você deve consultar a documentação da Palo Alto Networks para informações detalhadas sobre as opções disponíveis e as melhores práticas no PAN-OS.

Configurar endereços MAC atribuídos pelo hipervisor

Por padrão, o PAN-OS usará endereços MAC autogerados para as interfaces ethernet. Isso impede a configuração bem-sucedida de HA, pois ambos os firewalls terão os mesmos endereços MAC. Para evitar isso, habilite a opção para usar Hypervisor Assigned MAC Addresses. Isso fará com que o PAN-OS use o endereço MAC real das interfaces de hardware subjacentes, que serão diferentes em cada MVE.

Para mais informações, consulte a documentação da Palo Alto Networks em Hypervisor Assigned MAC Addresses.

Configurar IPs estáticos de gerenciamento

O design recomendado pela Palo Alto Networks para HA em appliances VM-Series é usar a interface de gerenciamento para HA1. Para ser usada em HA, uma interface deve ter um IP estático, pois o uso de DHCP para HA não é suportado pelo PAN-OS. Por padrão, a interface de gerenciamento de um MVE usa DHCP para obter seu endereço IP, portanto isso deve ser alterado para estático. Quando a interface de gerenciamento estiver configurada com IP estático, servidores DNS estáticos também devem ser configurados. Como os jumbo frames serão habilitados, confirme que o MTU da interface de gerenciamento está definido como 1500.

Se você estiver usando a conexão Megaport Internet fornecida para gerenciamento, embora o IP seja fornecido por DHCP por padrão, ele é um endereço persistente e não mudará enquanto a conexão Megaport Internet existir. O endereço IP, a máscara de sub-rede e o gateway podem ser encontrados na seção Detalhes da conexão no Megaport Portal. Configurar IPv6 é opcional.

Para mais informações sobre como configurar interfaces no PAN-OS, consulte a documentação da Palo Alto Networks em Configure Management Interface IP.

Habilitar jumbo frames

Como o link HA3 envia tráfego encapsulado entre os firewalls, ele requer um MTU maior que 1500 bytes. Para isso, os jumbo frames devem ser habilitados globalmente. Depois que os jumbo frames forem habilitados globalmente, todas as interfaces passarão a usar o MTU mais alto por padrão. Se você quiser que as interfaces do plano de dados permaneçam com MTU de 1500, será necessário especificar o MTU para cada interface. Os VXCs da Megaport suportam MTU de até 9100.

Para mais informações sobre como habilitar jumbo frames, consulte a documentação da Palo Alto Networks em Enable Jumbo Frames on the VM-Series Firewall.

Criar um roteador virtual

A próxima etapa em cada firewall é criar um roteador virtual. Isso é necessário no PAN-OS independentemente de o dispositivo ser físico ou virtual, standalone ou em HA. Um roteador virtual representa uma única tabela de rotas.

Para mais informações sobre criação de roteadores virtuais, consulte a documentação da Palo Alto Networks em Configure Virtual Routers.

Criar uma zona

Interfaces de Camada 3 devem ser adicionadas a zonas antes de se tornarem funcionais.

Consulte a documentação da Palo Alto Networks para informações detalhadas sobre zonas em Segment Your Network Using Interfaces and Zones.

Configurar tipos de interface

Em seguida, configure as interfaces como o tipo necessário. A interface ethernet1/1 será configurada como Layer 3 (será usada para conectar a workloads), e as interfaces ethernet1/2, ethernet1/3 e ethernet1/4 serão configuradas como HA.

Para mais informações, consulte a documentação da Palo Alto Networks em Firewall Interfaces Overview.

Configurar HA

Agora que a infraestrutura básica está no lugar, podemos configurar a funcionalidade de HA.

Consulte a documentação da Palo Alto Networks para informações detalhadas sobre Alta Disponibilidade Ativo/Ativo em Configure Active/Active HA.

Criar conexões do plano de dados

Agora que os MVEs estão implantados e configurados em HA, crie alguns VXCs do plano de dados para conectar às redes entre as quais queremos rotear. Os VXCs do plano de dados serão anexados como subinterfaces VLAN com tag da ethernet1/1, e as subinterfaces relevantes e os peers BGP serão configurados nos firewalls.

Neste exemplo, conectaremos AWS e Azure, mas o mesmo processo pode ser usado para conectar quaisquer redes que sejam alcançáveis através de um VXC. Algumas tarefas são realizadas no Megaport Portal e outras no PAN-OS.

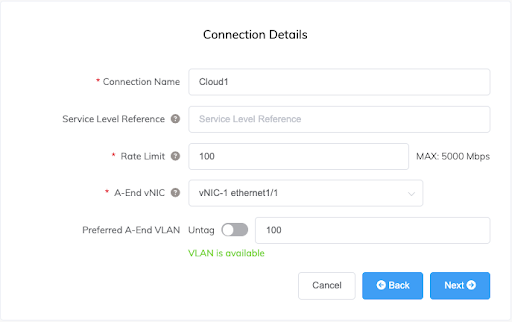

Criar VXCs

Os VXCs são criados no Megaport Portal usando o processo padrão descrito em Visão geral das conexões, especificando vNIC-1 ethernet1/1 para a vNIC do A-End e configurando o VXC para ser entregue como uma VLAN com tag.

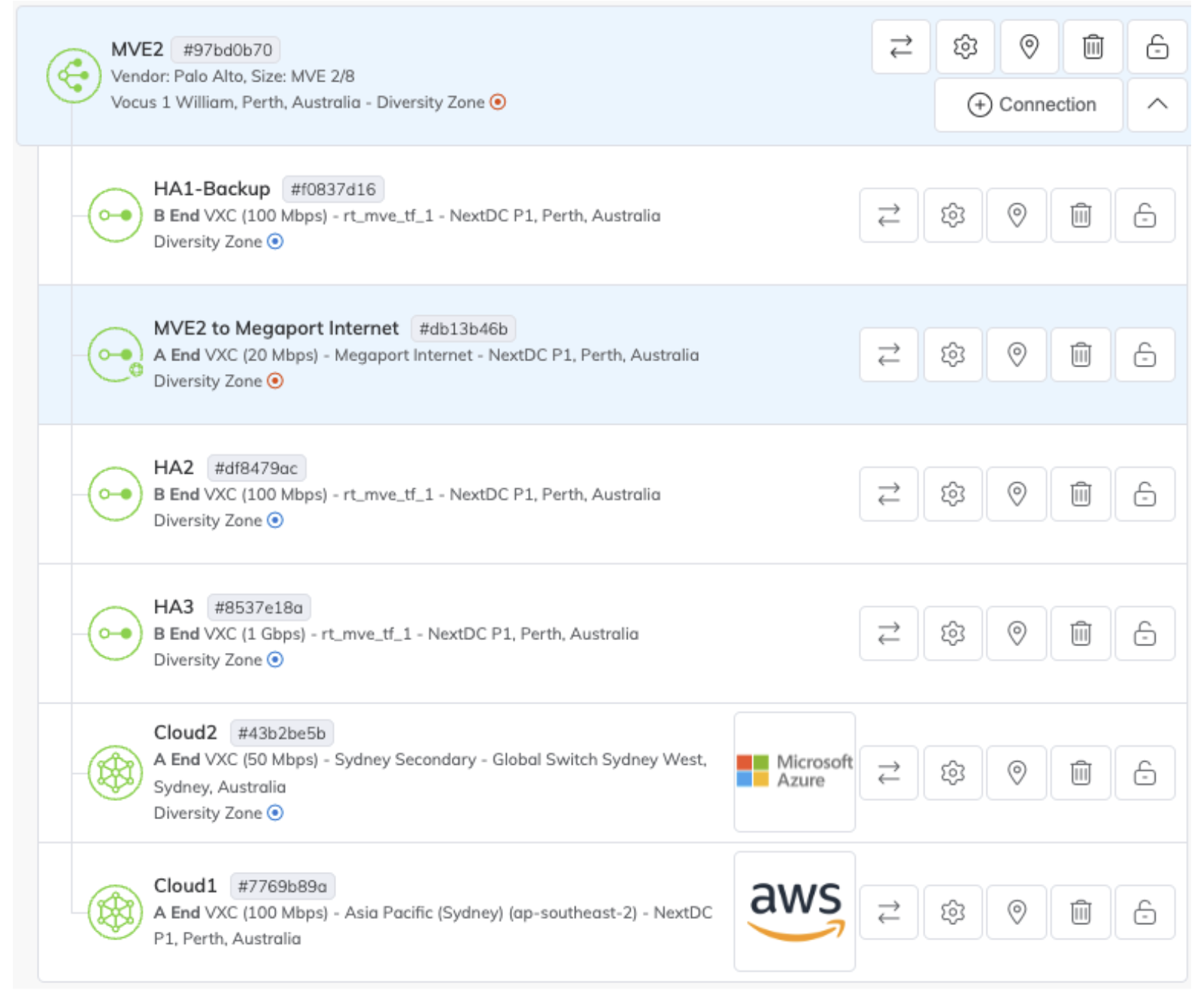

Conexões para o mesmo destino devem ser criadas em ambos os MVEs e entregues como a mesma VLAN. Neste exemplo, o VXC Cloud1 (para AWS) será configurado como VLAN 100 em ambos os MVEs, e o VXC Cloud2 (para Azure) será configurado como VLAN 200.

Após a criação dos VXCs, ambos os MVEs devem se parecer com a imagem abaixo.

Configurar interfaces

Agora configure as interfaces do plano de dados para as VLANs 100 e 200 no PAN-OS. Subinterfaces para cada VLAN serão criadas sob a ethernet1/1.

Consulte a documentação da Palo Alto Networks para informações detalhadas sobre a configuração de interfaces em Configure Interfaces.

Configurar BGP

O BGP será usado para distribuir e gerenciar rotas automaticamente, incluindo balanceamento de carga e gerenciamento do failover do tráfego de um firewall para o outro durante uma interrupção. Embora o BGP gerencie o redirecionamento do tráfego, as sessões existentes serão mantidas, pois a funcionalidade de HA manterá o estado das sessões em sincronia entre ambos os firewalls.

Como cada firewall usará endereços de peer diferentes e pode usar configurações de BGP diferentes para engenharia de tráfego, as configurações do Roteador Virtual não são sincronizadas entre os dispositivos e devem ser configuradas em ambos.

Consulte a documentação da Palo Alto Networks para informações detalhadas sobre a configuração do BGP em Configure BGP.

Na maioria dos casos, também recomendamos habilitar Bidirectional Forwarding Detection (BFD) para melhorar o tempo de recuperação do failover. Para mais informações sobre BFD, veja BFD Overview.

Configurar condições de failover

Embora o que já foi configurado sincronize as sessões entre os dispositivos, e os peers externos direcionem o tráfego para o dispositivo remanescente no evento de uma interrupção, ainda precisamos dizer a cada firewall quando se considerar inoperante e para que o firewall remanescente assuma as sessões que foram sincronizadas para ele.

Isso é obtido configurando o monitoramento de caminho do Roteador Virtual. Cada firewall é configurado para monitorar caminhos relevantes e, quando esses caminhos caem, encaminhar o tráfego via outro dispositivo através do link HA3.

Consulte a documentação da Palo Alto Networks para informações detalhadas sobre a configuração de condições de failover em Define HA Failover Conditions.

Revisar o status da configuração

Agora que tudo está no lugar e configurado, há algumas maneiras de confirmar que tudo está funcionando conforme o esperado.

-

Ambos os MVEs e todos os VXCs no Megaport Portal devem estar verdes.

-

Todos os indicadores no widget de HA na aba Dashboard de ambos os firewalls devem estar verdes.

-

Ambas as sessões BGP em ambos os firewalls devem estar Established.

- Network > Virtual Routers > More Runtime Stats > BGP > Peer

-

As rotas para suas redes devem ser recebidas de ambos os peers em ambos os firewalls.

- Network > Virtual Routers > More Runtime Stats > BGP > Local RIB

-

Se o BFD tiver sido configurado, ambos os peers em ambos os firewalls devem estar ativos.

- Network > Virtual Routers > More Runtime Stats > BFD Summary Information

-

As rotas para suas redes devem estar na tabela de rotas em ambos os firewalls.

- Network > Virtual Routers > More Runtime Stats > Routing > Route Table

-

As sessões de ambos os firewalls devem aparecer no Session Browser em ambos os dispositivos, com as sessões sincronizadas marcadas como Session From HA: True.

- Monitor > Session Browser

-

Cada firewall deve entrar no modo Tentative (Path down) se qualquer um dos caminhos monitorados nesse dispositivo falhar.

- Dashboard > High Availability widget